はじめに

NICTER プロジェクトのダークネット観測網における 2025 年第 3 四半期(7月~9月)の観測結果を公開します.

今四半期の主な観測結果は以下の通りです.

・今四半期の観測パケット数は前四半期から増加

・MountBot の感染活動を観測

・国内で DIGIEVER 社製の NVR の感染を観測

・78 の組織から調査スキャンを観測(新規 4 組織を含む),調査スキャンは全体の約 59.5 %

・23/TCP(telnet)以外にも多様なポート番号宛てのスキャンがおこなわれている傾向を確認

・多数の既知の脆弱性を悪用する RondoDox の感染活動を観測

以下,詳細についてデータと共に説明します.

-

2025 年第 3 四半期の観測統計

-

2025 年第 3 四半期に観測した事象について

2025 年第 3 四半期の観測統計

総観測パケット数

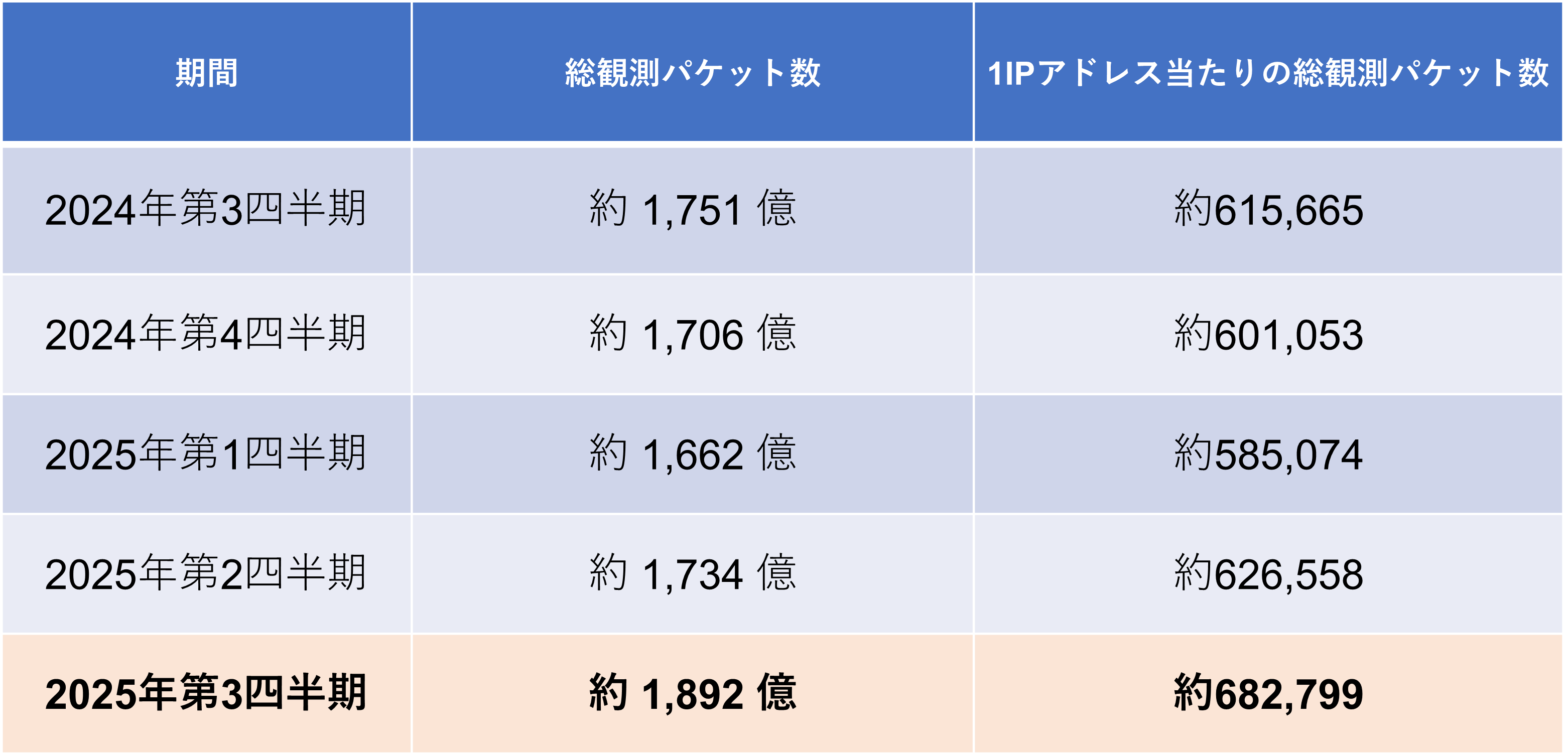

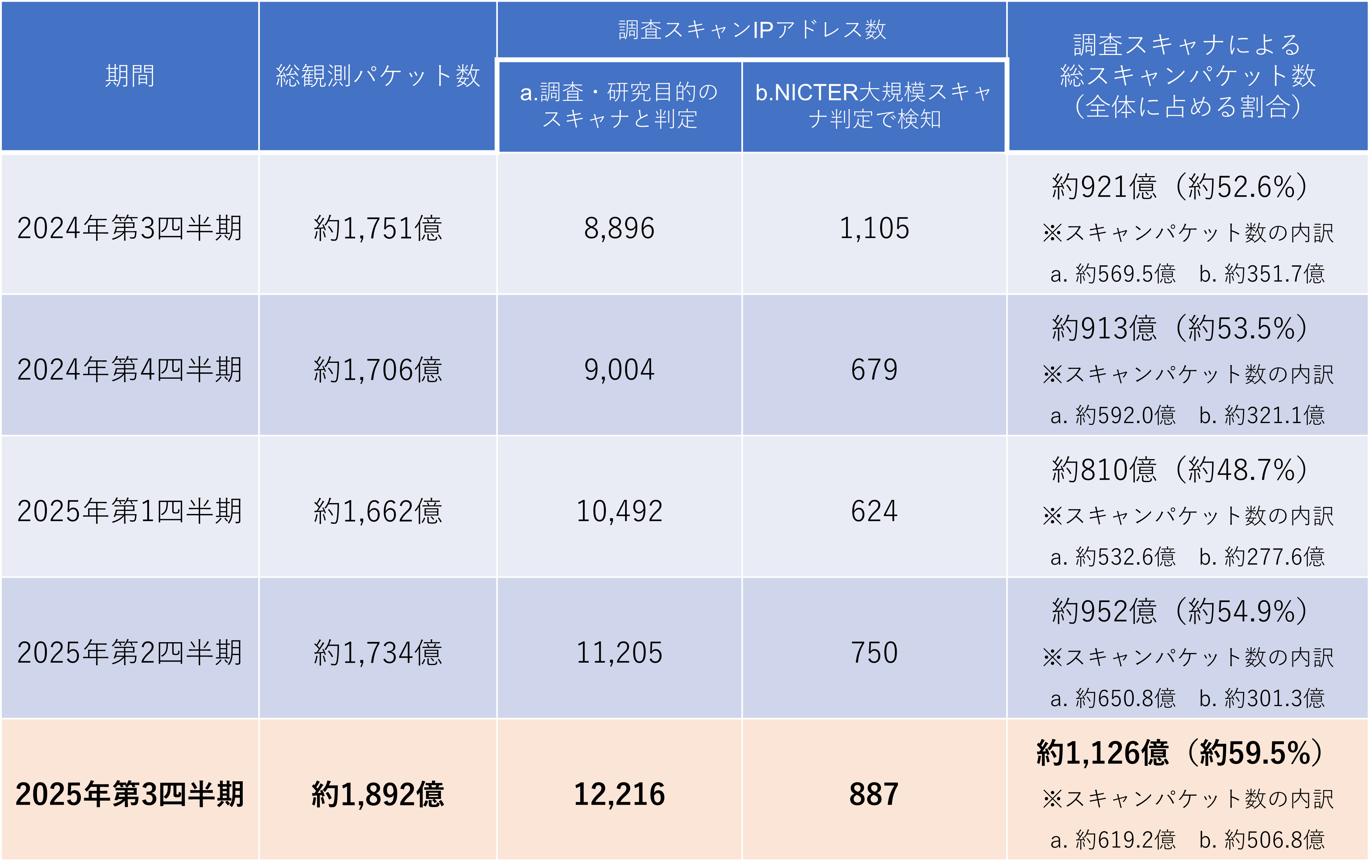

表 1 に総観測パケット数の統計値を示します1.

2025 年第 3 四半期の 1 IP アドレス当たりの総観測パケット数(総観測パケット数を観測 IP アドレス数で正規化した値)は 2025 年第 2 四半期と比較すると増加しました.主な増加の原因は 8 月中旬に組織が判明していない送信元からの調査目的のスキャンパケットが急増したためでした.調査スキャンの詳細は,調査スキャナについて で説明します.

日毎のパケット数とユニークホスト数の推移

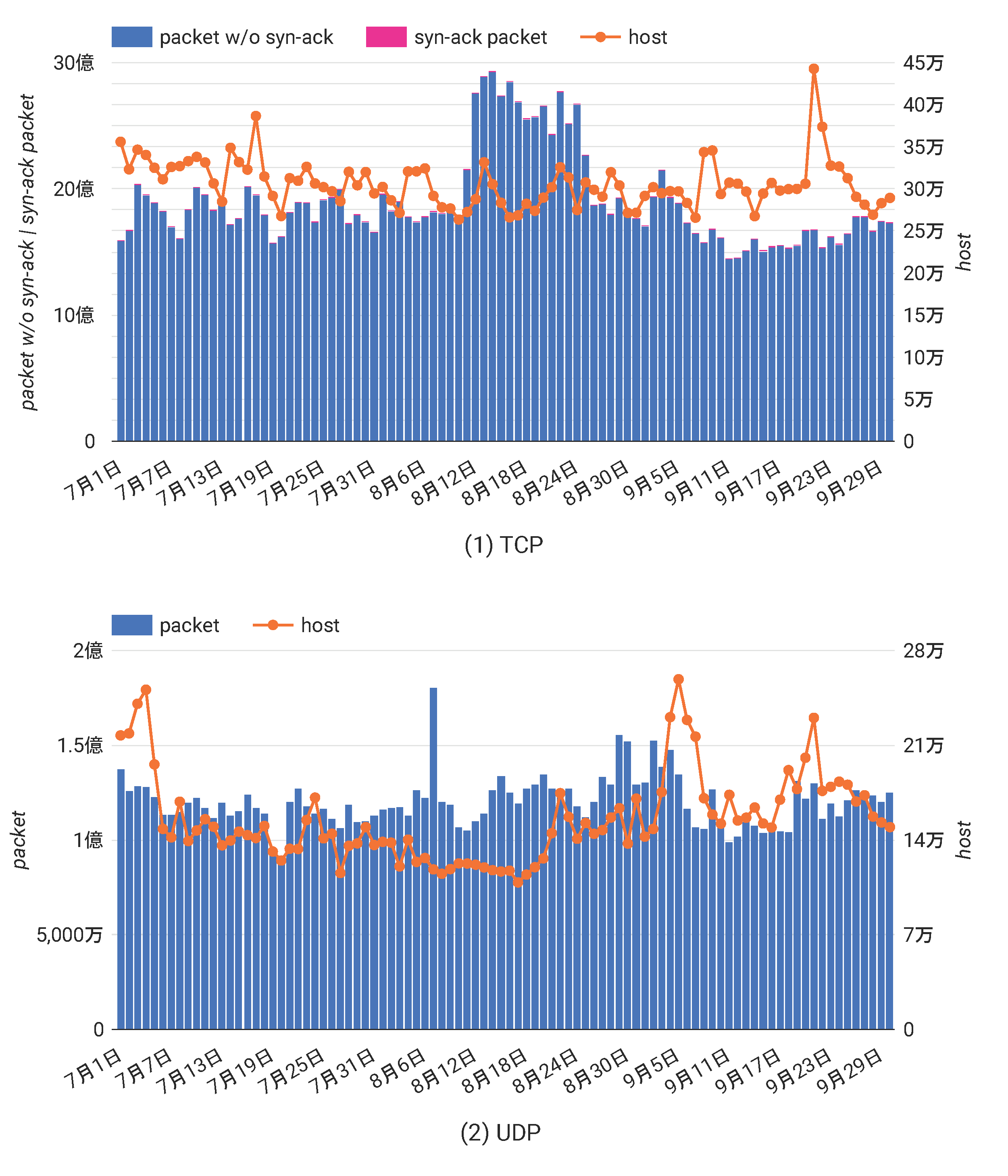

図 1 に日毎の観測パケット数とユニークホスト数の推移を示します.

8 月中旬から下旬頃に見られる TCP パケット数の急増は総観測パケット数でも説明したように,調査目的のスキャンパケットによるものでした.また,9 月 3 日頃の急増は アメリカのホストによるもので,短時間に Web 系の数ポートへの大量のスキャンを観測したことによるものでした.

また,9 月 21 日頃の TCP ホスト数のピークは,ブラジル,アルゼンチンなど複数の国のホストによるもので,Mirai に感染し mirai{23} のスキャンを行うホストが急増したことによるものでした.詳細は,IoT ボット数の推移で説明します.

TCP SYN-ACK パケット数では,特に大きな増加は観測されませんでした.

8 月 7 日頃の UDP パケット数の急増は,中国の IP アドレスから UDP のハイポート宛ての大量のパケットを観測したことによるものでした.

7 月初旬,および,9 月初旬頃の UDP ホスト数のピークは,53/UDP(dns)宛てで,前四半期でも観測された「不適切に構成されたオープンリゾルバ」を探索する調査がおこなわれていたと考えられます.

また,9 月 21 日頃の UDP ホスト数のピークは,中国の IP アドレスによるものでした.

IoT ボット数の推移

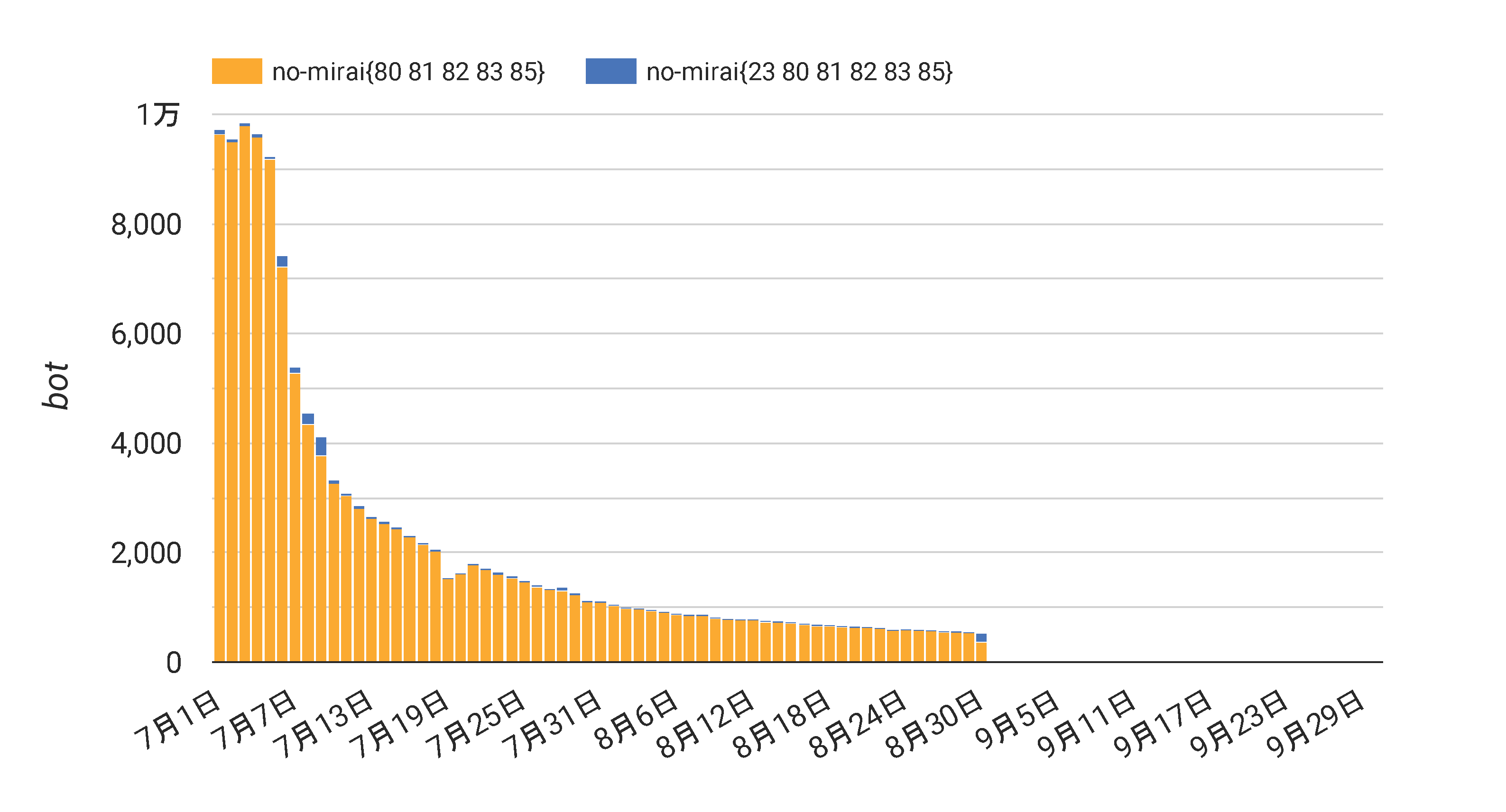

4 月中旬から観測されている MountBot(偵察タイプ,no-mirai{80 81 82 83 85})は 7 月になって徐々に減少し,9 月からは全く観測されなくなりました(図 2).

NICTER では 6 月以降はスキャン機能なしタイプと Telnet スキャンタイプ(no-mirai{23})の 2 タイプの Mountbot マルウェアのみが更新されている状況を確認しており6,偵察タイプ(no-mirai{80 81 82 83 85})に感染していた IoT 機器 が徐々に Telnet スキャンタイプ(no-mirai{23})への感染に移り変わっていく過程で,同じ日に 2 つのタイプのマルウェアに感染して no-mirai{23 80 81 82 83 85} をスキャンするボットが観測されたと考えられます.送信元では ITX 社製の DVR や ASUS 社製の WiFi ルータなどが多く確認されました.

スキャン機能なしタイプのボットの活動は外部からは観測できず,また,Telnet スキャンタイプも他の no-mirai{23} をスキャンする IoT ボットと区別することが困難なため,現在の MountBot のボット数の規模は分かっていません.

no-mirai {80 81 82 83 85}/TCP

no-mirai {23 80 81 82 83 85}/TCP

以下,IoT ボットについて,Mirai(亜種によるものを含む)7に関連するボットと telnet サービスを狙ったスキャンを行うボットのそれぞれについて,ボット数の推移を世界と日本の傾向に分けて説明します.

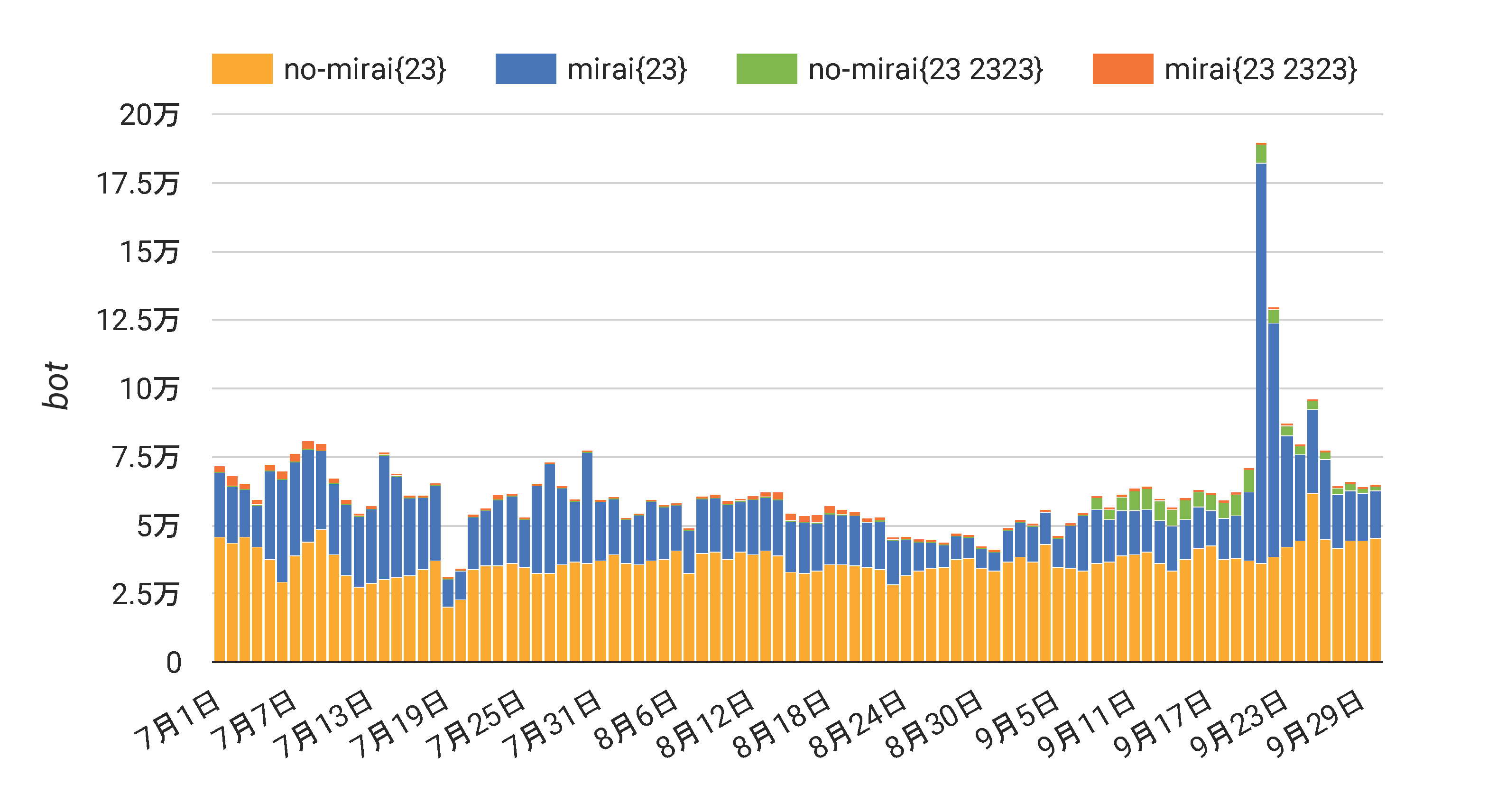

Mirai ボットの推移(世界)

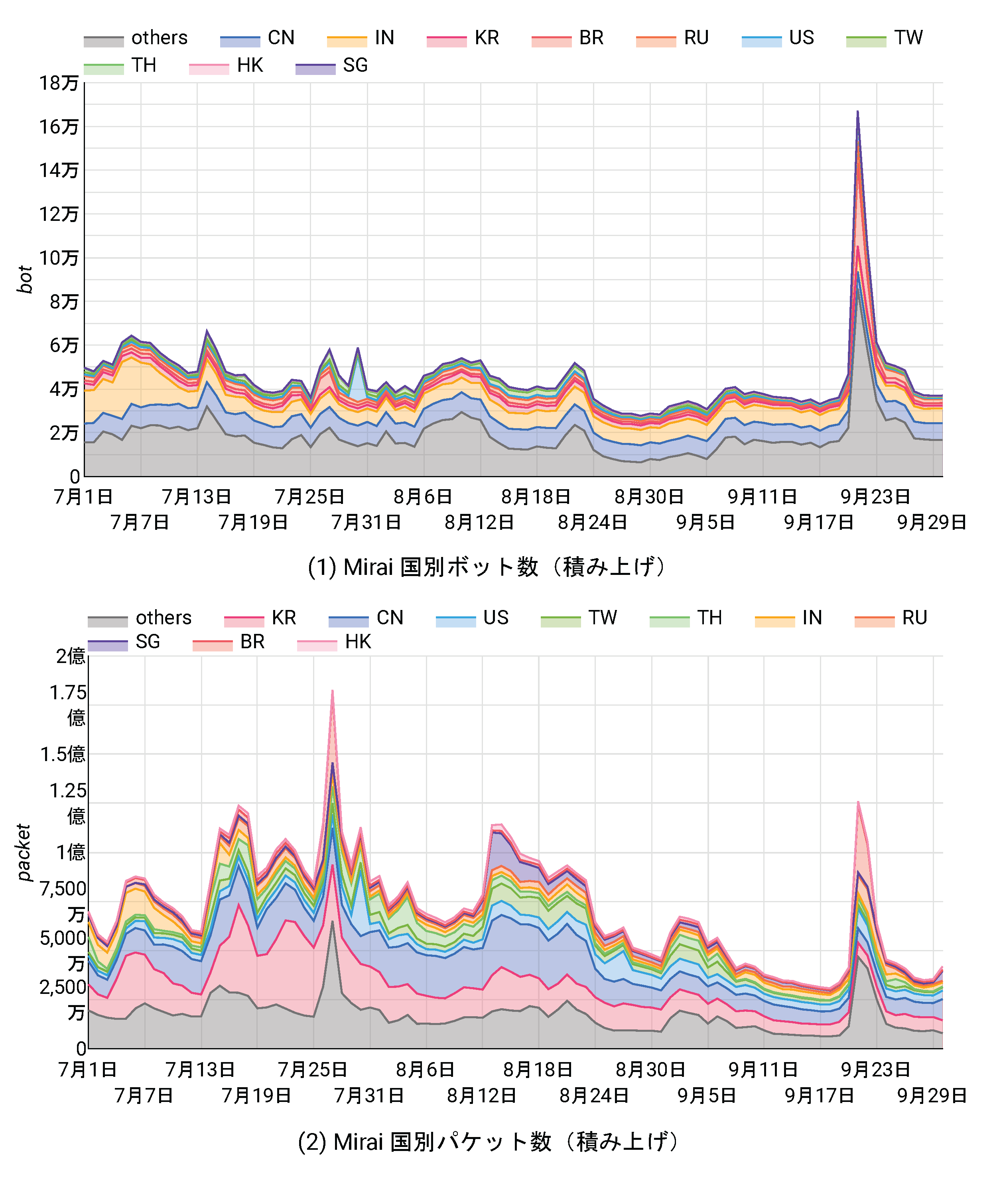

Mirai(亜種によるものを含む)に関連する観測パケット数が多かった上位 10 位とその他の国について,Mirai のボット数と観測パケット数の日ごとの推移を図 3 に示します.

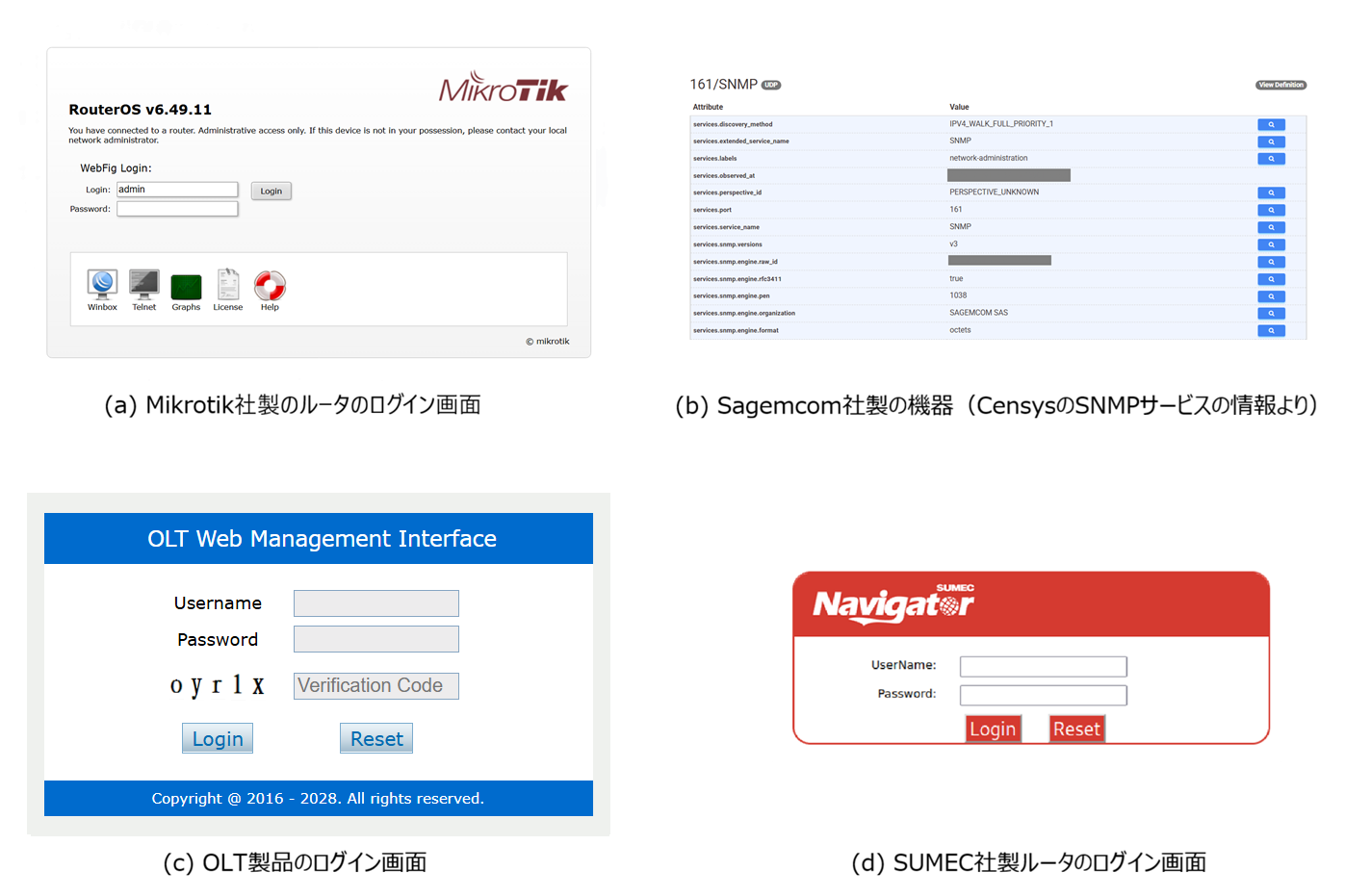

Mirai に関連するボット数は 1 日あたり約 2 万 8 千から 16 万 7 千程度で推移し,7 月から徐々に減少傾向が見られましたが,9 月 21 日頃に大きな増加が観測されました.9 月 21 日頃の増加は,ブラジル,アルゼンチン,アメリカ,ロシア,メキシコ,トルコ,チュニジアなどのボット数急増によるもので,最も増加したブラジルとアルゼンチンの送信元 IP アドレスでは,MikroTik 社製のルータが約 650 台(図4 a),Sagemcom Broadband SAS 社製の機器(図4 b)が約 100 台,OLT Web Management Interface(光回線終端装置,図4 c)が約 90 台確認されました.観測したパケット数が数パケット以下のボットも多く,IP アドレス変動により見かけ上多く観測された可能性が考えられます.

Mirai に関連するパケット数は 1 日あたり約 3,100 万から 1 億 8,300 万パケット程度で推移しました.期間中,韓国からのパケットを最も多く観測し,続いて,中国,アメリカ,台湾,タイからのパケットが多く観測されました.7 月 27 日頃には,ブラジル(SUMEC 社製のルータを多数確認,図 4 d)やメキシコなどでパケット数とボット数の急増を,8 月中旬頃にはシンガポールからのパケット数の急増が観測されました.また,9 月 21 日頃には,前述のボット数の急増と合わせて,ブラジル,ロシア,アメリカ,アルゼンチンなどでパケット数の急増も観測されました.

Telnet サービスを狙ったボット数の推移(世界)

図 5 には telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うボットについて,スキャンの宛て先ポート番号の組み合わせ(ポートセット),および,スキャンパケットに Mirai の特徴があるか否かによって分類し,日毎のボット数の推移を示します.

no-mirai {23} のボット数が多い傾向は続き,今四半期は 1 日あたり 2 万~ 6 万 2 千程度観測されました.9 月 8 日頃からは,no-mirai {23 2323} のボットが観測されるようになり,1 日あたり 4 千~8 千程度観測されました.送信元はタイ,台湾,中国,ウルグアイ,トルコなどで,最もボット数が多かったタイでは,TOTOLINK 社製のルータが 200 台以上確認されました.

また,mirai {23} のボット数は 8 月下旬に約 7 千ホストまで減少しましたが,その後また増加し,9 月 21 日には約 14 万 6 千観測されました(詳細は Mirai ボットの推移を参照).その後, 9 月 25 日頃には no-mirai {23} のボット数が増加しました.送信元は主にブラジルで,MikroTik 社製のルータ(Mirai のブラジル送信元ホストと同様)が 2,000 台以上確認されました.9 月 21 日頃に mirai{23} をスキャンしていたボットが,no-mirai {23} をスキャンするように変化したと考えられます.

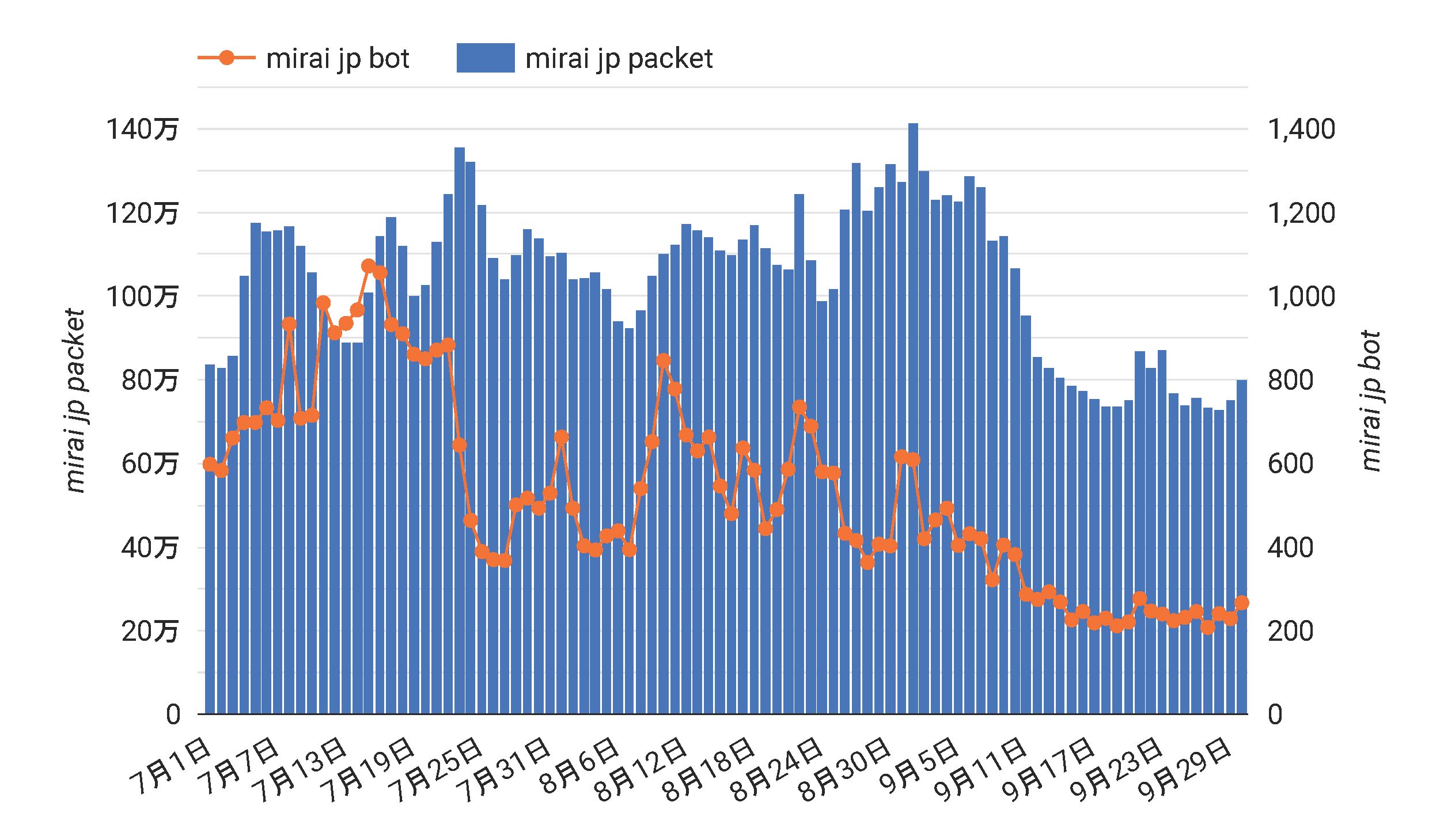

Mirai ボットの推移(日本)

図 6 に,日本の Mirai に関連するボット数と観測パケット数のグラフを示します.

国内の Mirai に関連するボット数は,1 日あたり約 210 から 1,070 程度で推移しました.一方,1 時間あたりのボット数で見ると約 130 から 340 程度で推移しており,度々見られるボット数のピークは IP アドレス変動による見かけ上の増加がほとんどでした.

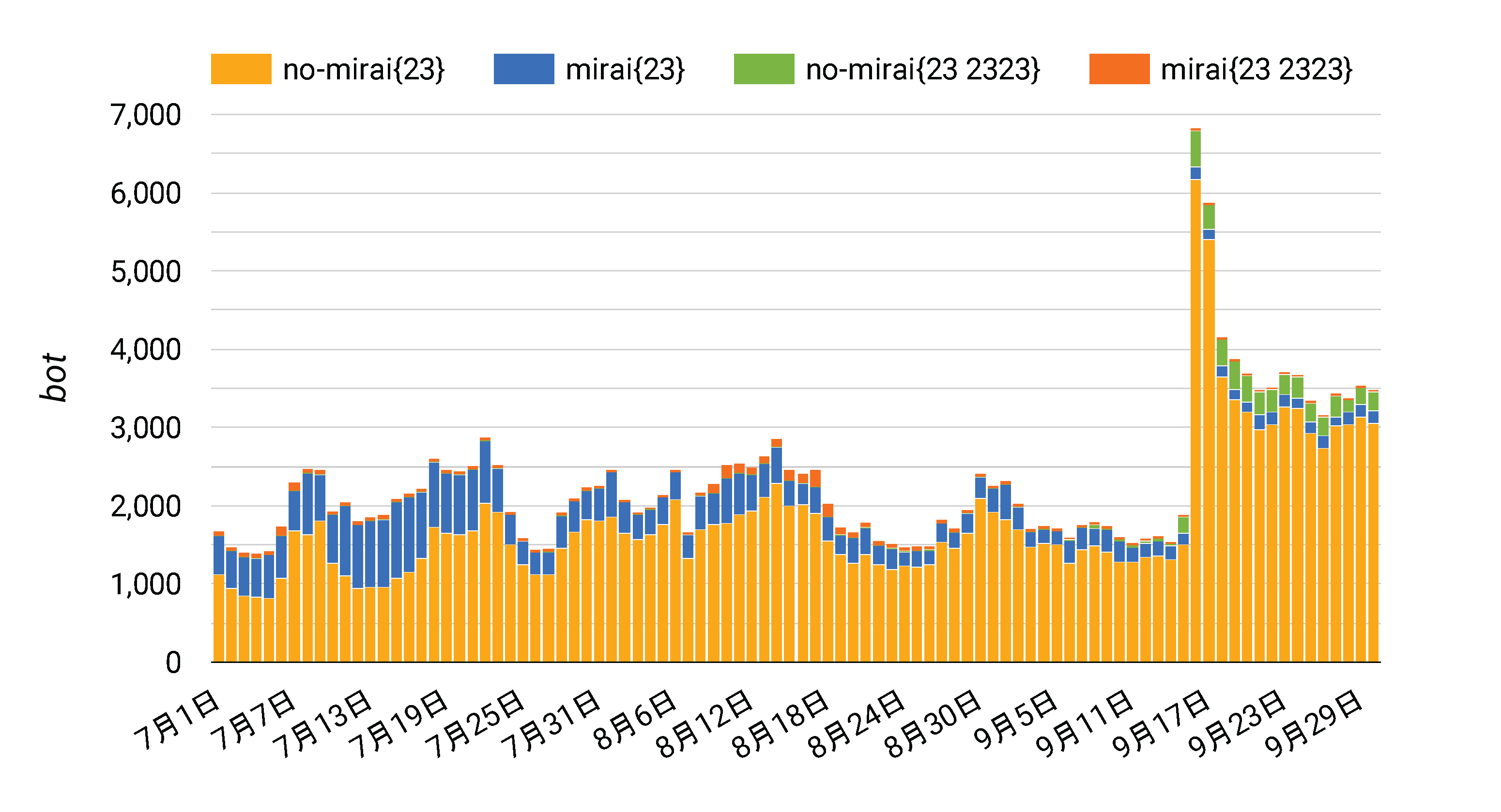

Telnet サービスを狙ったボット数の推移(日本)

図 7 には日本の telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うボットについて,日毎のボット数の推移を示します.

世界の傾向と同様に国内でも no-mirai {23} のボット数が多い状況が続いており,1 日あたり約 800 ~ 6,200 程度で推移しました.送信元では,ITX 社製の DVR やその他の DVR 製品が多数確認されました.9 月 16 日頃からの急増については,NICTER のハニーポットで同時期に MoutBot に感染させる攻撃を観測しており,MountBot に感染して,no-mirai {23} のスキャンを行うボットが増加したことが一因であると推測されます.

全世界の傾向と同様に,9 月 8 日頃からは no-mirai {23 2323} のスキャンをおこなうボットが新たに確認され,1 日あたり約 50~470 程度観測されました.送信元では DIGIEVER 社製の NVR などが観測されました(図 8).

DIGIEVER 社製の NVR では,2025 年 9 月に認証なしでリモートからコマンド実行が可能な重大な脆弱性が公表されており(CVE-2025-102648,CVE-2025-102659),NICTER のハニーポットでもこれらの脆弱性を悪用したと思われる攻撃を観測しています.TWCERT/CC のアドバイザリによると,DIGIEVER 社からは対策版のファームウェアが公開されています10.DIGIEVER 社製の NVR を利用しているユーザは最新版のファームウェアにアップデートしているか確認し,必要な対策(侵害されていた場合には認証パスワードも変更)を行うことを推奨します.

国内の mirai{23} のボット数は期間中の前半では約 500~1,000 程度で推移しましたが,8 月中旬頃から減少し,後半は約 150 ~450 程度で推移し,no-mirai タイプのボットへの移り変わりが進んでいます.

調査スキャナについて

表 2 に調査スキャナ11についての統計値を示します.

今四半期,表 2 の a に示した 帰属が明らかなスキャン組織は 78 確認され,それらの組織に属する IP アドレスは 12,216 確認されました12.今四半期に新たに確認されたスキャン組織は以下の 4 組織です.引き続き,世界中で,インターネット空間に繋がった機器についての調査活動が活発です.

例えば今四半期に新たに確認された F6 では,調査スキャンを行う目的,スキャンポートと取得する情報,スキャンの頻度,スキャン先からの除外手続きについてまとめた,責任あるスキャンポリシが公開されています13.送信元の IP アドレスから容易に検索できる Web サイトでこのような資料が公開されていると,スキャンの受信者は,悪意のない調査スキャンをアラートから取り除くことができます.

・KLEAP Institute of Information Security 14(サイバーセキュリティ教育,インド)

・pocnroll 15(研究,不明)

・F6 13(脅威情報サービス,ロシア)

・EnGarde Security 16(脅威ハンティング・ハニーポット脅威情報,デンマーク)

調査スキャナによる総スキャンパケット数は約 1,126 億で,総観測パケット数の約 59.5 % を占め,前四半期の 54.9 % から更に増加しました.表 2 の b に示した組織が判明していない IP アドレス数も増加しました.

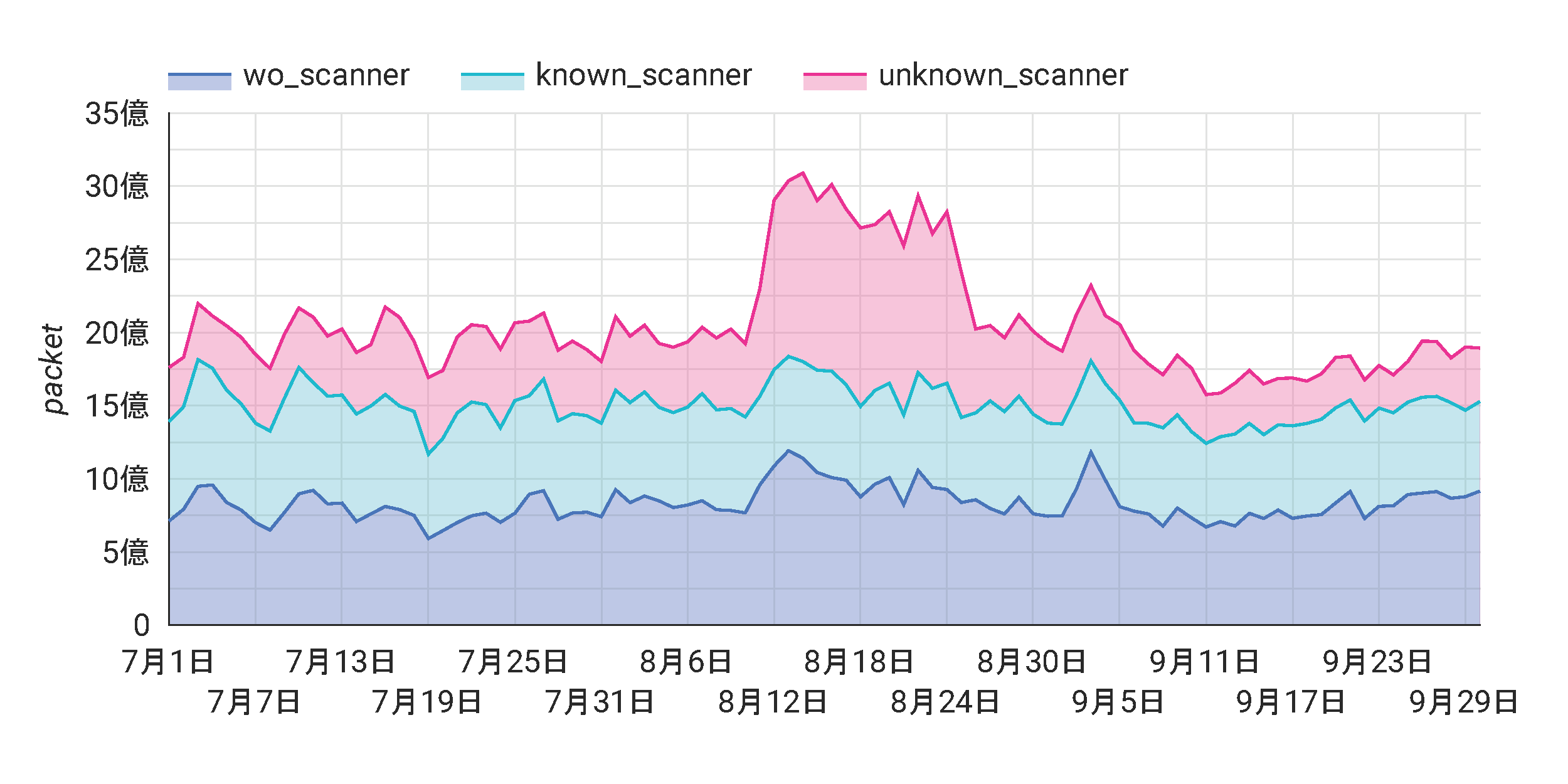

図 9 に総観測パケットから調査目的のパケットを除いたパケット(wo_scanner),組織が判明した調査スキャナによる調査目的のスキャンパケット(known_scanner),組織が判明していない調査目的のスキャンパケット(unknown_scanner)について,日毎のパケット数の推移を示した積み上げグラフを示します.総観測パケットから調査目的のスキャンパケットを除いたパケット数(図 6 に青色で示した面,wo_scanner)がマルウェアや DDoS 攻撃の跳ね返り等によって送られたパケット数の実態値で,概ね 1 日 5.9 億から 11.9 億パケット程度で推移しました.

8 月の中旬頃には,組織が判明していない調査目的のスキャンパケットの急増が観測されました.1 つの AS に所属する数十の IP アドレスによるもので,Masscan ツール17を用いて 1 IP アドレスあたり数千ポート宛てのスキャンを行っていました(アゼルバイジャン,AS19318 Interserver, Inc).

known_scanner で最も多くのパケットを送信していた組織は,Palo Alto Networks (Cortex-Xpanse)18で,975 の IP アドレスから,約 129 億パケット観測しました.続いて,Censys19(832 IP アドレス,約 126 億パケット),Stretchoid20 (2,059 IP アドレス,約 77 億パケット)の順に多く観測しました.known_scanner のリストは github21 で公開していますので,詳しくはそちらをご参照ください.

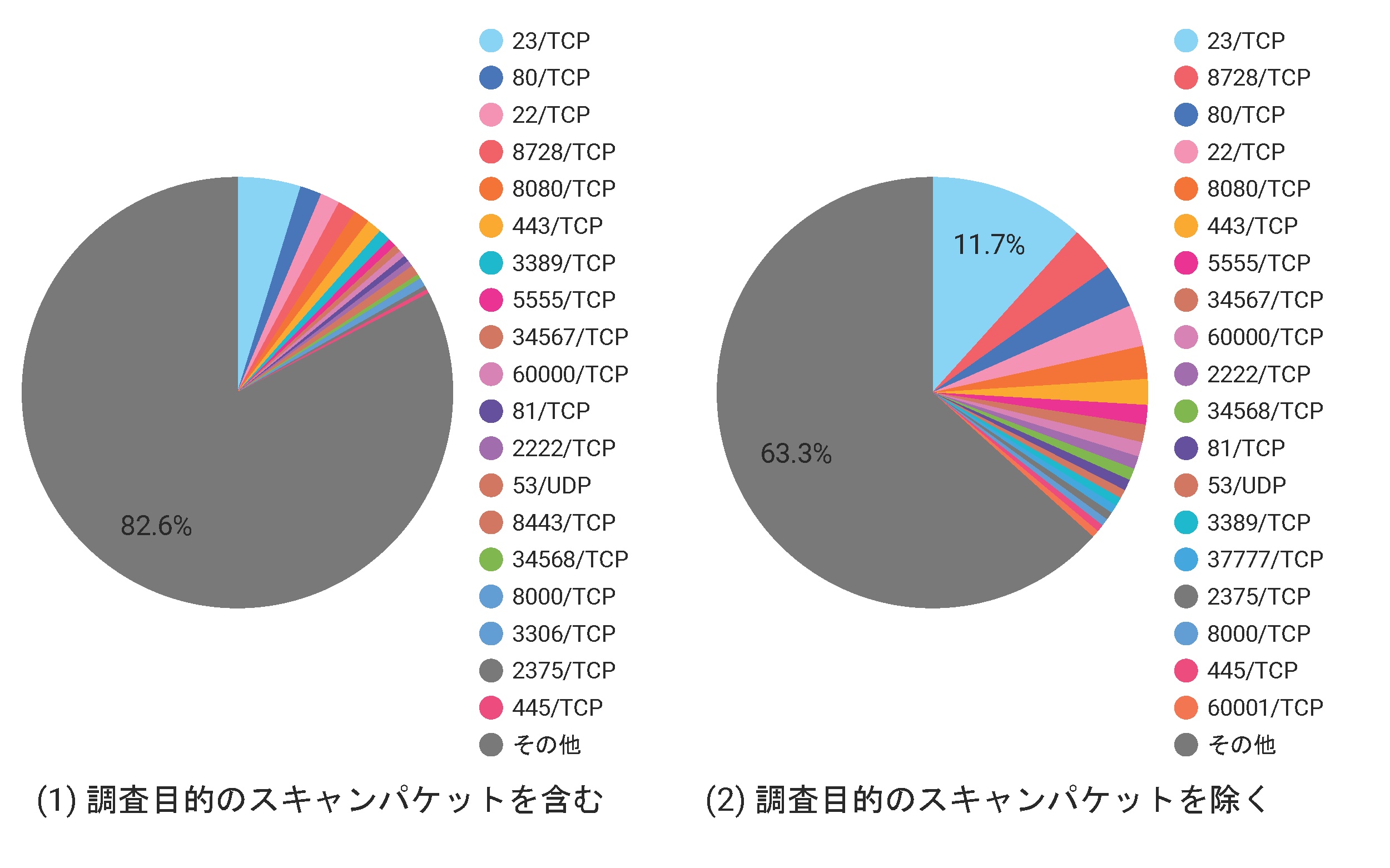

宛先ポート別パケット数

図 10 に 3 ヶ月間で観測されたすべてのパケット(TCP,および,UDP)を宛先ポート番号別に集計して,観測パケット数が多かった上位 19 位とその他の割合を示します.

以下,調査目的のスキャンパケットを除いたグラフ(2)について説明します.

調査目的のスキャンパケットを除くと,23/TCP(telnet)宛てのパケットが昨年から継続して最も多く観測されていますが徐々に割合は減ってきており,調査目的のスキャンパケットを除いた総観測パケット数の約 11.7% に留まり,前四半期の 15.7% から更に減少しました.2 番目以降は前四半期までと同様に 8728/TCP(MikroTik RouterOS WinBox API),80/TCP(HTTP),22/TCP(SSH)と続きました.上位 19 ポートを除いた割合は約 63.3 % で,前四半期の 約 57.6% から更に増加しており,スキャンの宛て先ポート番号が分散している傾向が見られます.

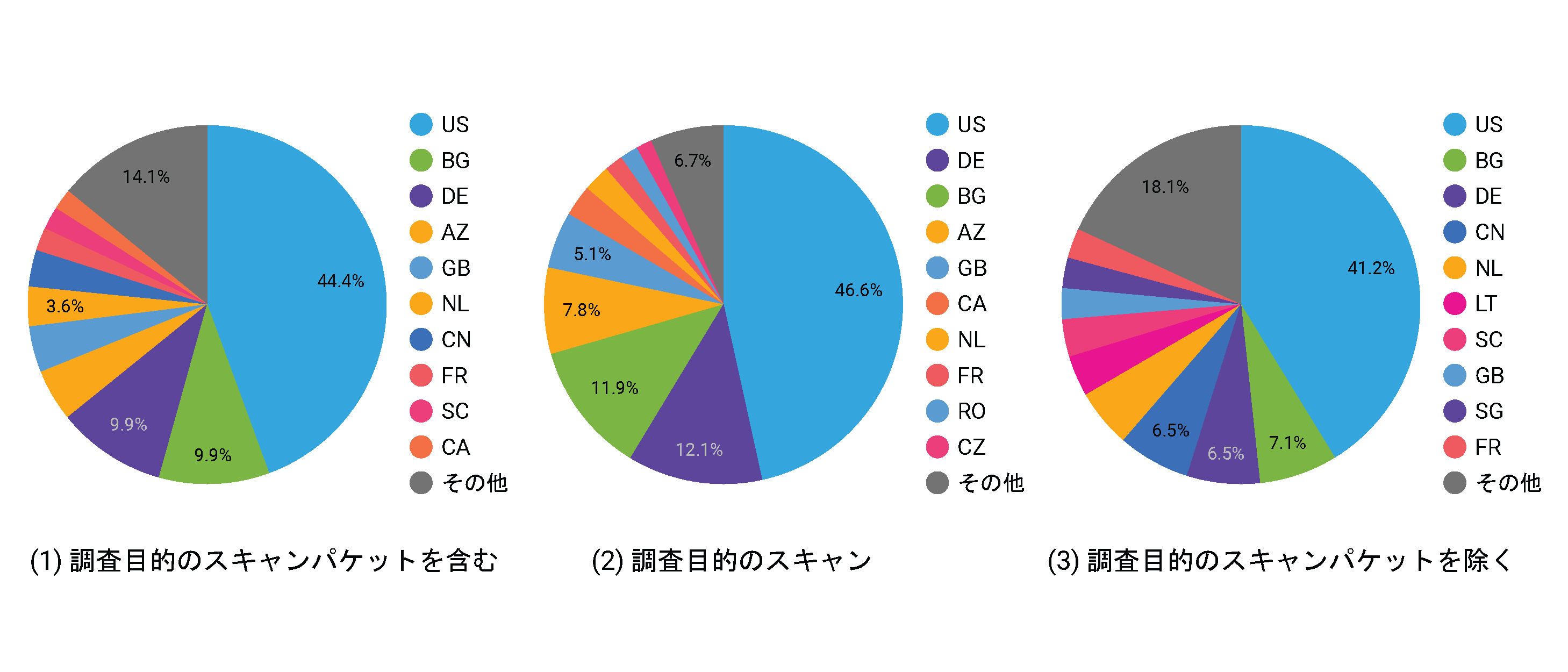

国別パケット数

図 11 に 3 ヶ月間で観測されたすべてのパケットを送信元の国別に集計して,観測パケット数が多かった上位 10 位とその割合を示します.引き続きアメリカと判定される IP アドレスからのスキャンパケットが多く,調査目的でもそれ以外でも全体の 40% 以上を占めています.また,調査スキャナについて の節で説明したように,アゼルバイジャンからの調査目的のスキャンパケットの急増がみられたことで,(2)調査目的のスキャンでアゼルバイジャンが 4 番目に多く観測されました.その他は前四半期と比較して大きな変化は見られませんでした.

2025 年第 3 四半期に観測した事象について

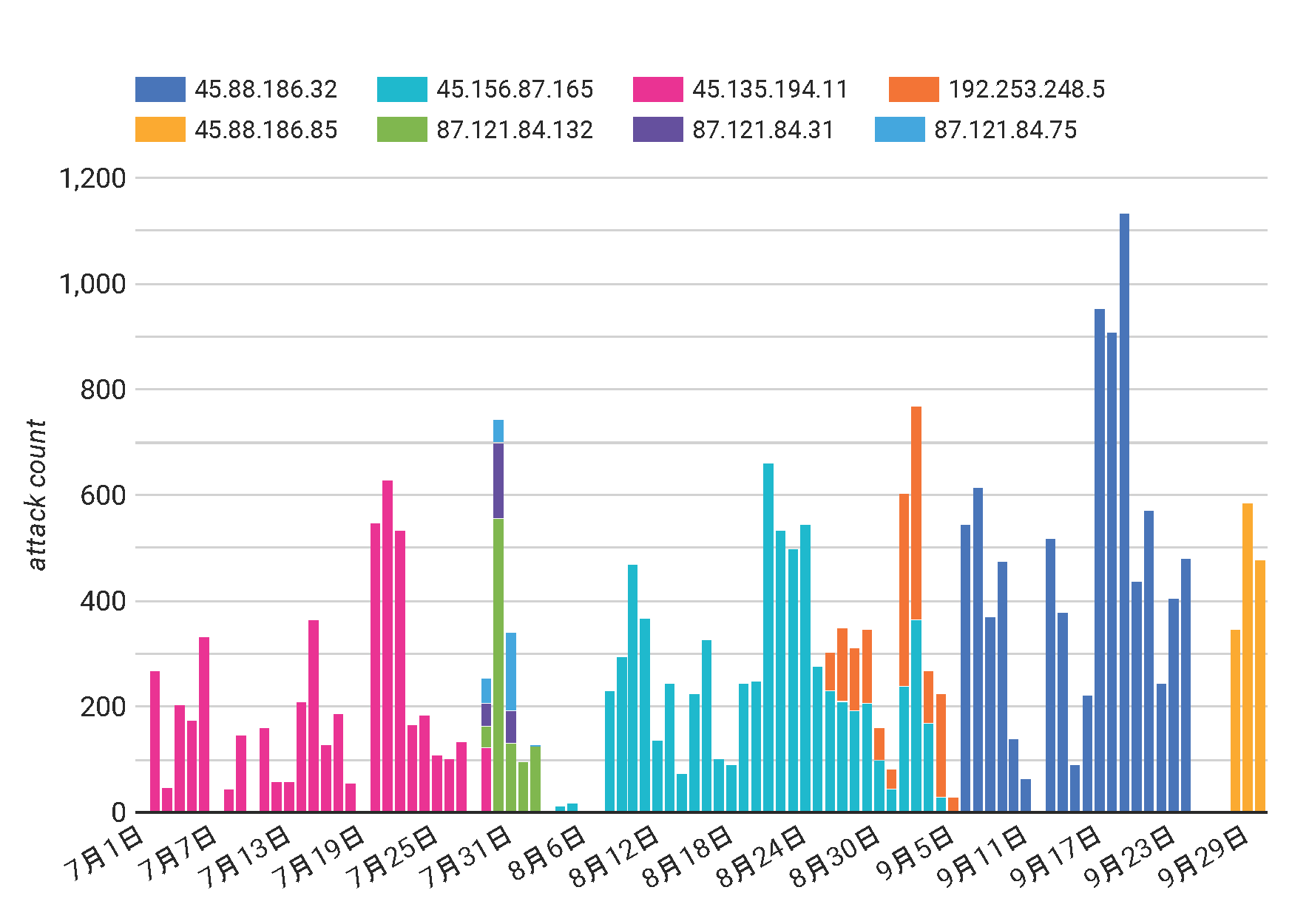

RondoDox の感染活動の観測

複数のセキュリティ調査機関が,2025 年第 3 四半期に RondoDox と呼ばれるマルウェアの活動が活発化したと報告しています22 23.RondoDox は脆弱な ID/PW で運用されたり,既知の脆弱性が対策されないまま運用されている IoT 機器やエンタープライズサーバアプリケーションへの攻撃を行ってボット化します.TrendMicro 社の報告24によると,RondoDox は 30 社以上のベンダーのルータ,DVR,NVR,CCTV システム,Web サーバなどを標的とし,悪用している脆弱性は 50 種類以上とのことです.RondoDox に感染させる Payload には,User-Agent などに「Mozilla/5.0 (bang2012[@]protonmail.com)」のように特徴的な EMAIL アドレスが含まれる,ダウンローダのスクリプト名に「rondo」 が含まれるといった特徴があります(EMAIL アドレスは無害化表記).

NICTER のハニーポットでも,今四半期に多数の脆弱性を悪用して RondoDox への感染を狙う攻撃を観測しており(図 12),本 Blog の執筆日時点(2025/12/9)でも 1 日に 600 件以上観測しています.IoT 機器やエンタープライズサーバアプリケーションの利用者は,自分の管理する機器の脆弱性が公表されていないか,ファームウェアアップデートが出ていないか定期的に確認し,対策を実施することを推奨します.

IoC(2025/07/01~2025/09/30)

送信元の IP アドレス

45[.]135.194.11

87[.]121.84.132

87[.]121.84.31

87[.]121.84.75

45[.]156.87.165

192[.]253.248.5

45[.]88.186.32

45[.]88.186.85

ダウンロードサーバの IP アドレス

45[.]8.145.203

37[.]32.15.8

169[.]255.72.169

38[.]59.219.27

192[.]183.232.142

83[.]252.42.112

99[.]241.94.234

74[.]19.191.52

Payload に含まれる EMAIL アドレス

bang2012[@]protonmail.com

おわりに

本四半期も MountBot をはじめとする様々な IoT マルウェアに感染した機器が IoT ボットとなり,世界中にスキャンを行っている状況が観測されました.

海外では主にブラジルで Mikrotik 社製のルータ,国内では ITX 社製の DVR や DIGIEVER 社製の NVR の IoT マルウェア感染が多く確認されました.

個別事象では,第 3 四半期に感染活動が活発になっていた RondoDox について紹介しました.10 年以上前に公表された脆弱性を含む 50 種類以上の既知の脆弱性を悪用した攻撃がおこなわれています.宛て先ポート別のパケット数では,スキャンの宛て先ポート番号が分散し,多様な攻撃が行われている傾向も観測されています.IoT 機器やエンタープライズサーバアプリケーションの利用者は自身の管理する機器のセキュリティ対策が適切になされているか,定期的に確認することが求められています.

-

総観測パケット数は NICTER で観測しているダークネットの範囲に届いたパケットの個数を示すものであり,日本全体や政府機関に対する攻撃件数ではない.なお数値はブログ作成時点のデータベースの値に基づくが,集計後にデータベースの再構築等が行われ数値が増減することがある ↩︎

-

目的が明らかなスキャン組織の判定基準:ある調査機関・大学・組織で調査や研究を目的としたスキャンを行っていることが Web サイトなどから明らかで,スキャン元の IP アドレスが公開されているか,PTR レコードなどで帰属が確認できた場合に,この IP アドレスを調査スキャナと判定する ↩︎ ↩︎

-

NICTER の大規模スキャナの判定基準:ある1日における1つの IP アドレスからのパケット(TCP SYN と UDP のみ)について,宛先ポート番号のユニーク数が 30 以上,総パケット数が 30 万パケット以上の場合に,この IP アドレスを大規模スキャナと判定する ↩︎ ↩︎

-

SANS Internet Storm Center, DShield API:/api/threatcategory/research ↩︎

-

GreyNoise, 2022-05-10, A week in the life of a GreyNoise Sensor: The benign view ↩︎

-

NICTER解析チーム,2025-8-19, プロセスを隠蔽するMountBotの出現 ↩︎

-

TCP ヘッダのシーケンス番号と宛先 IP アドレスが同じで,送信元ポート番号が 1024 よりも大きいという特徴を持った TCP SYN パケットを送信しているホストを Mirai に関連したボットとみなす.ただし,この特徴を持たない TCP SYN パケットを送信する Mirai 亜種も観測されている.文中では,Mirai の特徴を持ったスキャンパケットを mirai {宛て先ポート番号の組み合わせ} ,Mirai の特徴を持たないスキャンパケットを no-mirai {宛て先ポート番号の組み合わせ} と表記している ↩︎

-

NIST: NATIONAL VULNERABILITY DATABASE, 2025-09-12,CVE-2025-10264 ↩︎

-

NIST: NATIONAL VULNERABILITY DATABASE, 2025-09-12, CVE-2025-10265 ↩︎

-

TWCERT/CC,2025-09-11,Digiever|NVR - 2 Vulnerabilities ↩︎

-

帰属や目的が明らかなスキャン組織2の IP アドレス,および,NICTER の大規模スキャナの判定基準3を満たした IP アドレスを調査スキャナと判定する.帰属や目的が明らかなスキャン組織と,調査を行っていることは明らかである一方で帰属は分からないグレーな調査スキャン組織を分けて分析していくために,2023 年からは,帰属や目的が明らかなスキャン組織2を判定した後に,NICTER 大規模調査スキャナの判定3を行っている ↩︎

-

これらの IP アドレスは NICTER で観測された IP アドレスの調査・分析(逆引き,Whois 情報,AS 情報,調査組織が公開しているスキャン送信元情報の確認など)で組織への帰属を確認して作成している.調査の過程では,SANS Internet Storm Center4 や GreyNoise5 で調査スキャナと判定されている IP アドレスリストも参考にしているが,SANS Internet Storm Center や GreyNoise で調査スキャナと判定されている IP アドレスは必ずしも最新の情報とは限らず,既に IP アドレスが変わっているものや,判定の理由が明らかではないものが相当数含まれていることに注意が必要である ↩︎

-

robertdavidgraham, MASSCAN: Mass IP port scanner. ↩︎

-

Cybersecurity Laboratory of NICT, 2025-02-13, Survey Scanner List ↩︎

-

FortiGuard Labs,2025-07-03, RondoDox Unveiled: Breaking Down a New Botnet Threat ↩︎

-

CloudSEK,2025-09-25, Botnet Loader-as-a-Service Infrastructure Distributing RondoDoX and Mirai Payloads ↩︎

-

TrendMicro,2025-10-09, RondoDox: From Targeting Pwn2Own Vulnerabilities to Shotgunning Exploits ↩︎