はじめに

NICTER プロジェクトのダークネット観測網における 2025 年第 1 四半期(1月~3月)の観測結果を公開します.

今四半期の主な観測結果は以下の通りです.

・今四半期の観測パケット数は前四半期からやや減少

・ASUS 製 WiFi ルータの IoT マルウェア感染拡大を観測

・62 の組織から調査スキャンを観測(新規 3 組織を含む),調査スキャンは全体の約 48.7 %

・23/TCP(telnet), 8728/TCP(MikroTik RouterOS WinBox API)宛てのスキャンパケットが多い状況が継続

以下,詳細についてデータと共に説明します.

- 2025 年第 1 四半期の観測統計

2025年第1四半期の観測統計

総観測パケット数

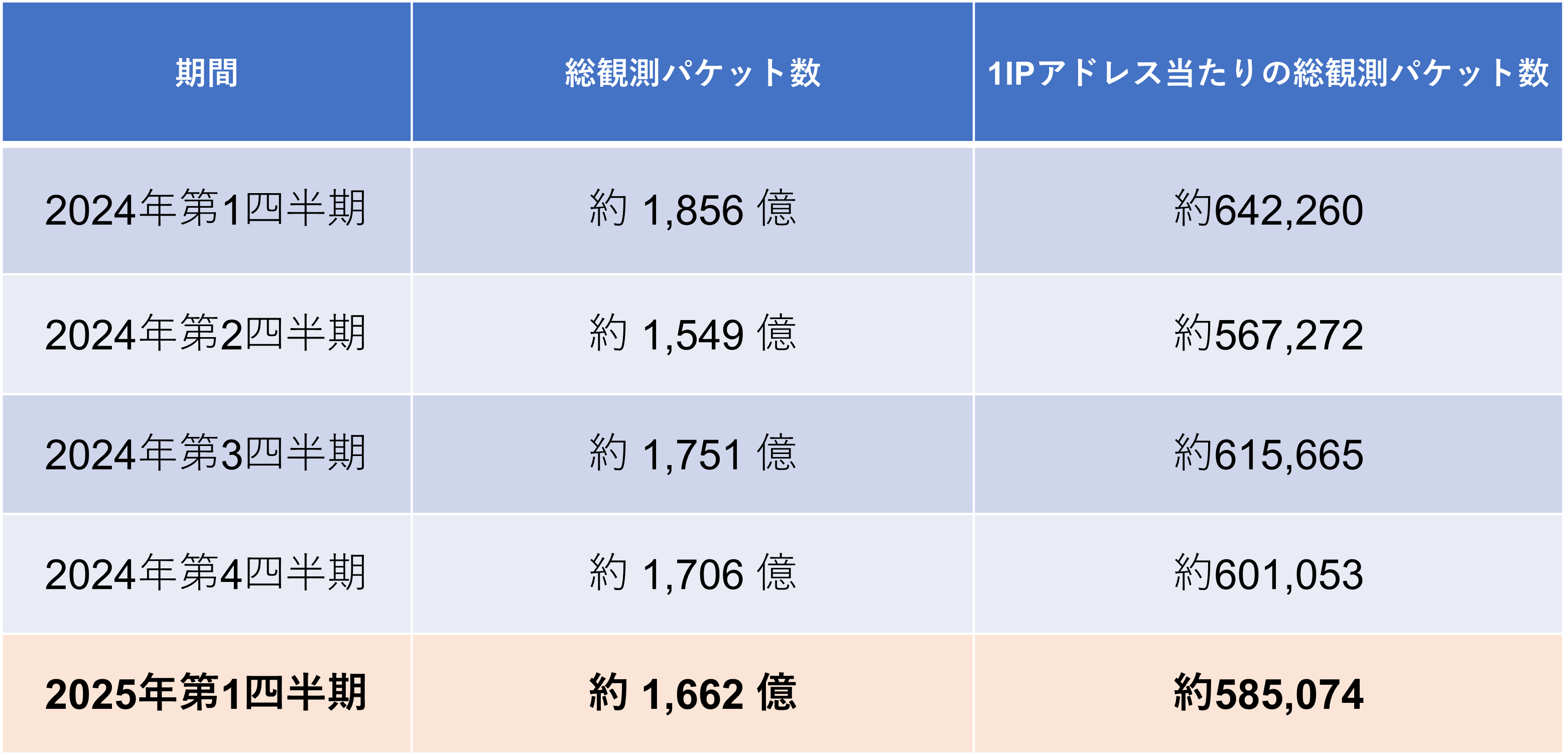

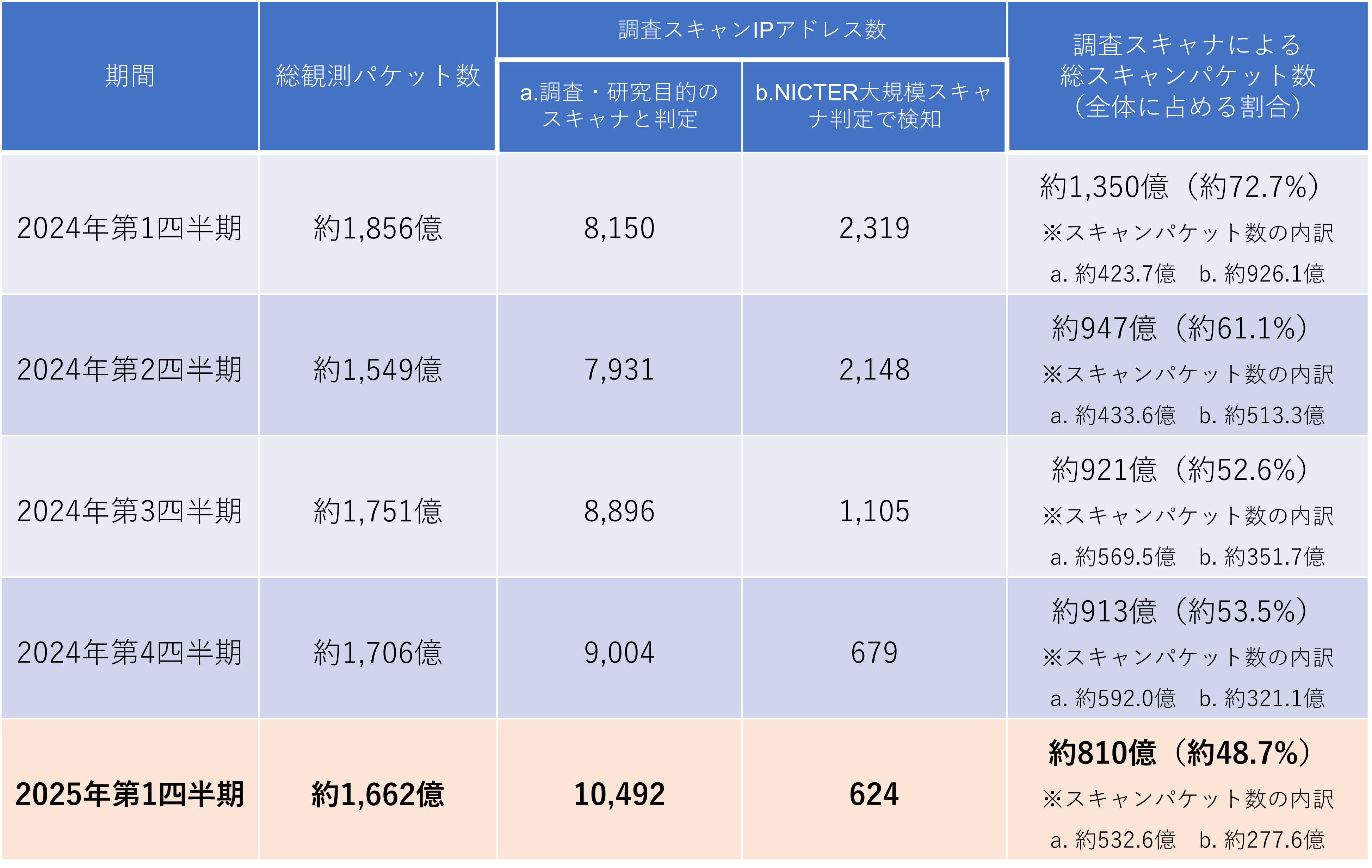

表 1 に総観測パケット数の統計値を示します1.

2025 年第 1 四半期の 1 IP アドレス当たりの総観測パケット数(総観測パケット数を観測 IP アドレス数で正規化した値)は 2024 年第 4 四半期と比較するとやや減少しました.

日毎のパケット数とユニークホスト数の推移

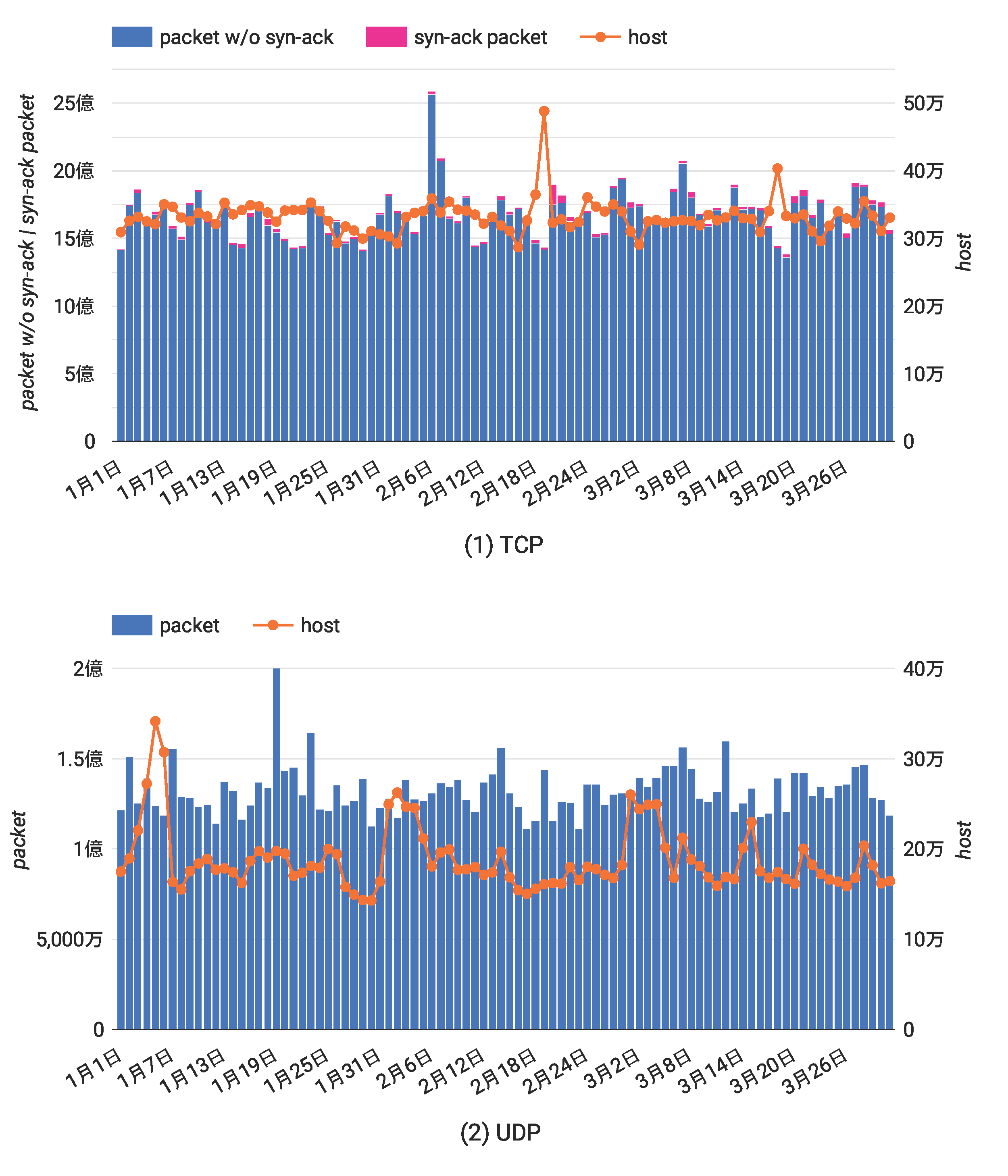

図 1 に日毎の観測パケット数とユニークホスト数の推移を示します.

2 月上旬の TCP パケット数の増加は,日本の特定の IP アドレスからの調査スキャンパケット数が増加したことによるものでした.1 つの IP アドレスから全 TCP ポート番号宛てに,1 日で合計約 9 億 パケット以上観測しました.

また,2 月中旬の TCP ホスト数のピークは,443/TCP(https)宛てのパケットを送るホスト数が急増したことによるものでした.送信元はアメリカ,ロシア,中国など世界中の IP アドレスでしたが,1 IP アドレスあたりの送信パケット数は少なく,観測されたのも短時間でした.

2 月 20 日頃の TCP SYN-ACK パケット数の増加は,クラウドのホスティングサーバの 22/TCP(ssh)からの継続的なバックスキャッタによるもので,24 時間以上継続して観測されました.

1 月頭の UDP ホスト数のピークは 53/UDP(dns)宛てで,送信元の IP アドレスを宛先のIPアドレスの近傍に詐称することで内部から送信された DNS クエリと誤認させることで,イングレスフィルタリングを適切に行っておらず,外部からの問い合わせに応答してしまう「不適切に構成されたオープンリゾルバ」を探索する調査がおこなわれていたと考えられます.調査を行っていた組織は,isavscan.XXX(XXX: autos,baby,beauty,biz,boats,bond,college,cfd,christmas,click のいずれか)ドメインを使って調査を行っていましたが,実施している組織は分かっていません.

IoT ボット数の推移

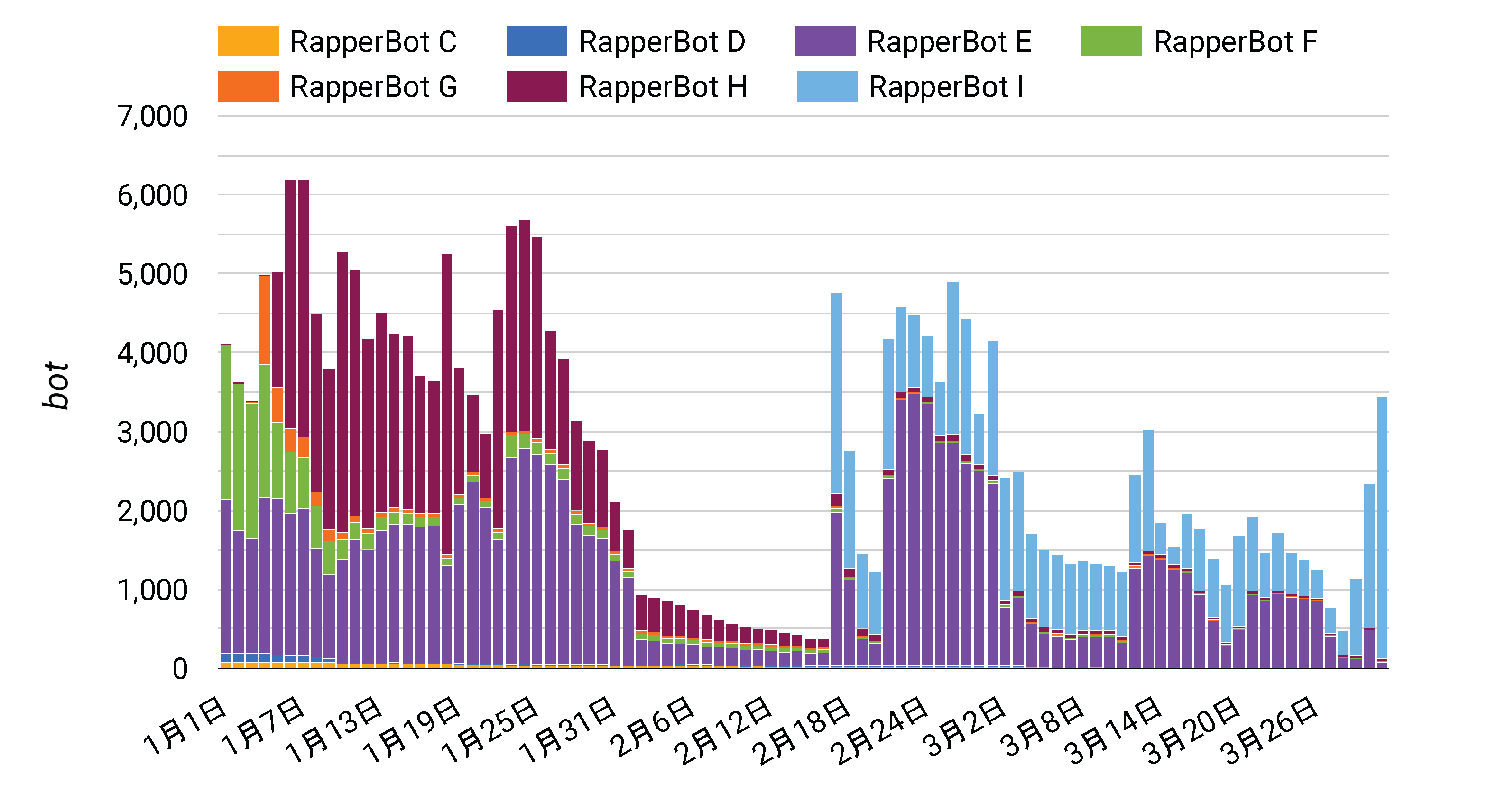

前四半期から引き続き RapperBot 6 と呼ばれる IoT マルウェアに感染したホスト(マルウェアに感染したホストのことをボットと呼ぶ)の感染活動が活発で,NICTER観測レポート2024で紹介した RapperBot C ~ F に加えて,新たに RapperBot G,H,I のスキャンポートセットでスキャンを行うボットが多数観測されました(図 2).RapperBot C ~ I を合わせると,世界全体で約 6,000 台強の規模のボットが形成されていました.なお,国内では最大で約 700 台規模のボットが確認されました.

RapperBot C:no-mirai {67, 80, 6700, 8291, 50100}/TCP 等計 14 ポート

RapperBot D:no-mirai {23, 80, 2051, 34567, 34568}/TCP 等計 16 ポート

RapperBot E:mirai {23, 26, 254, 523, 1023}/TCP 等計 31 ポート + ランダムな 1 ポート(1 月上旬,2 月中旬頃に新規検体を確認)7

RapperBot F:no-mirai {23, 67, 70, 79, 80, 6700}/TCP 等計 26 ポート

RapperBot G:no-mirai {22, 2222, 8022, 18443, 36022}/TCP 計 5 ポート(1 月上旬頃に新規検体を確認)8

RapperBot H:no-mirai {23, 67, 70, 79, 80, 90, 6700}/TCP 等計 29 ポート + ランダムな 3 ポート(1 月上旬頃に新規検体を確認)9

RapperBot I:no-mirai {23, 67, 70, 79, 80, 90, 2000, 6700}/TCP 等計 36 ポート(2 月中旬頃に新規検体を確認)10

RapperBot の最新動向については別のNICTER Blog11でも詳しく紹介していますので,そちらも合わせてご参照ください.

以下,IoT ボットについて,Mirai(亜種によるものを含む)12に関連するボットと telnet サービスを狙ったスキャンを行うボットのそれぞれについて,ボット数の推移を世界と日本の傾向に分けて説明します.

Mirai ボットの推移(世界)

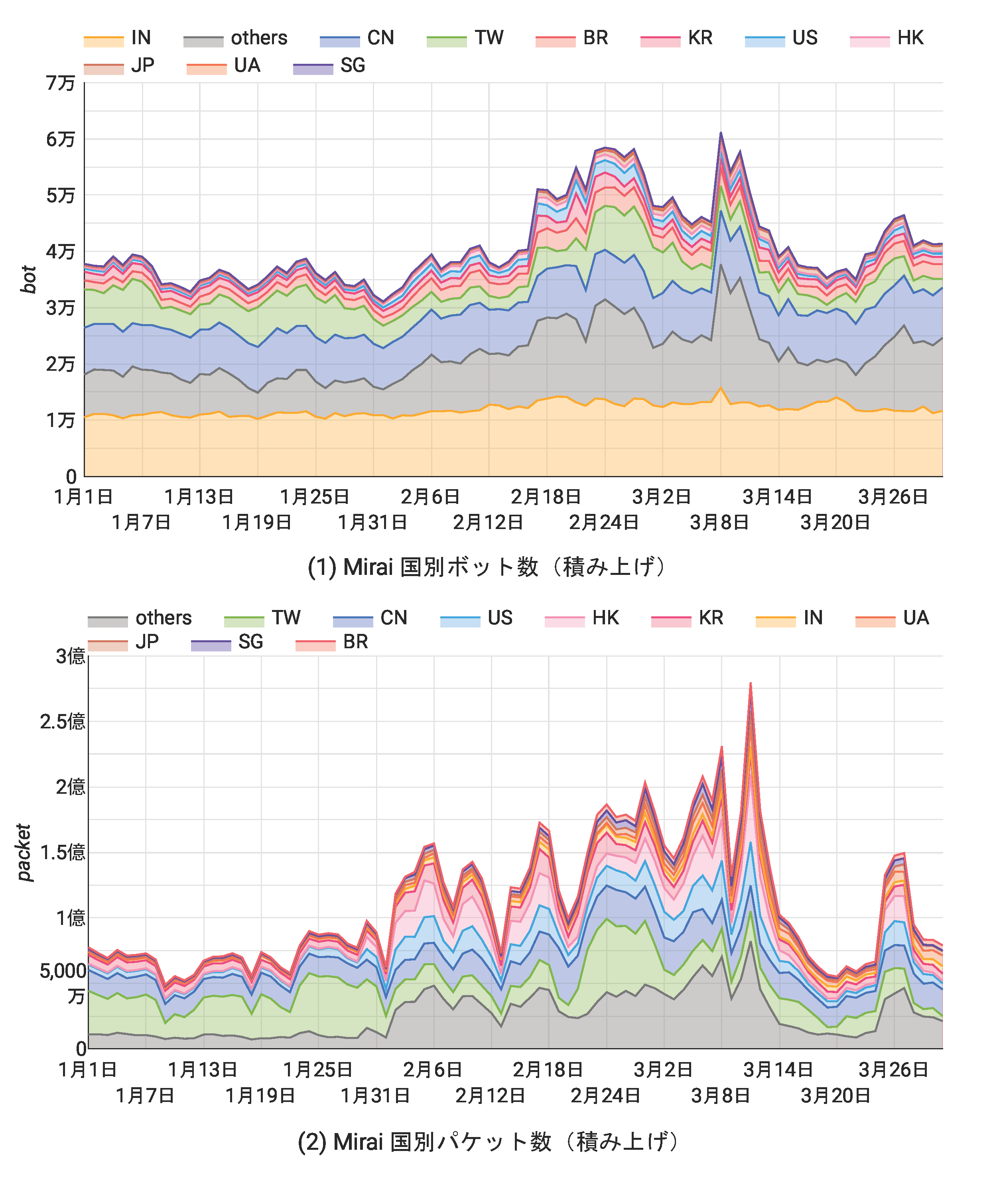

Mirai(亜種によるものを含む)に関連する観測パケット数が多かった上位 10 位とその他の国について,Mirai のボット数と観測パケット数の日ごとの推移を図 3 に示します.

Mirai に関連するボット数は 1 日あたり約 3 万千から 6 万千程度で推移し,2 月中旬頃に増加が見られました.ボットが最も多く観測されたのは,インド,中国,および,台湾でした.昨年 12 月中旬から増加していた台湾では期間中,最大で 1 日に約 8,700 台(4,000 台/時,IP アドレス変動による見かけ上の増加を含む)確認されました.送信元では DEEPLET 社製の DVR/NVR 機器が多数確認され,スキャンポートセットの特徴から,前述の RapperBot に感染していたと考えられます.

2 月にはブラジルのボット数の増加が観測されました.主に mirai {23} 宛てのスキャンを行うボットで,最も多かった 2 月 25 日には 3,500 台/日(1,800 台/時,IP アドレス変動の影響を含む)観測されました.送信元では,Shoreline Telecom 社のロゴの入ったブロードバンドルータ製品のログイン画面(図 4)が多数確認されました.

2 月中旬頃からは,トルコ(図 2 では others に含まれる)のボット数急増が観測され,最も多かった 3 月 7 日には約 6,700 台/日(2,800 台/時,IP アドレス変動の影響を含む)観測されました.

Mirai に関連するパケット数は 1 日あたり 4,900 万から 2 億 8,000 万パケット程度で推移しました.期間中,台湾からのパケットを最も多く観測し,続いて,中国,アメリカ,香港,韓国からのパケットが多く観測されました.

Telnet サービスを狙ったボット数の推移(世界)

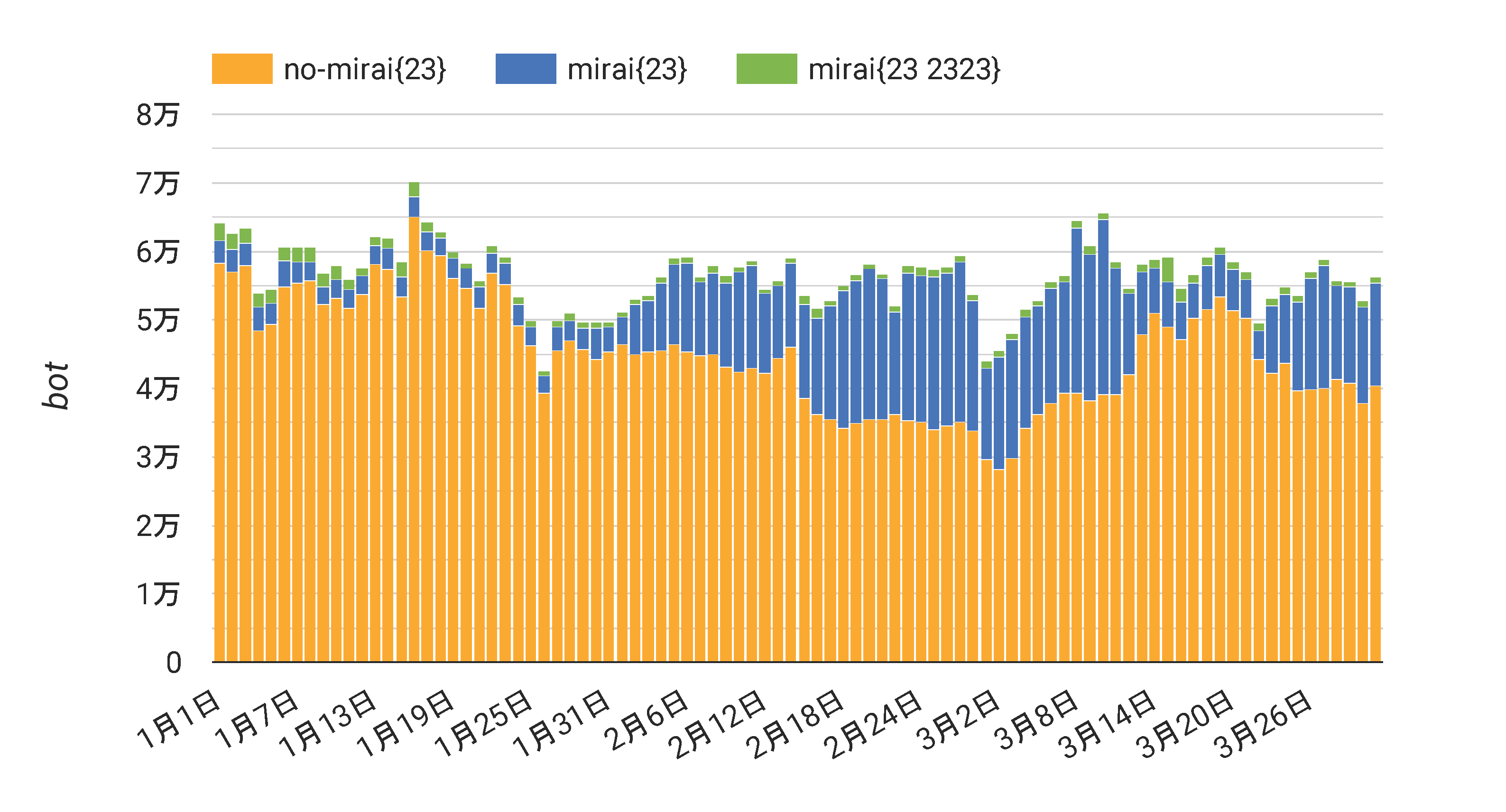

図 5 には telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うボットについて,スキャンの宛て先ポート番号の組み合わせ(ポートセット),および,スキャンパケットに Mirai の特徴があるか否かによって分類し,日毎のボット数の推移を示します.

no-mirai {23} のボット数が多い傾向は続き,今四半期は 1 日あたり 2 万 8 千~ 6 万 5 千程度観測されました.1 月下旬頃からは,mirai {23} のボット数が増加しましたが,同時に no-mirai {23} のボット数が減少し,両方合わせると概ね 5 万~ 6 万台程度で推移しました.

2 月下旬頃から,mirai {23} の送信元に,AiCloud を有効にした ASUS 製 WiFi ルータが多数確認されるようになり,世界で約 2,500 台,国内でも約 100 台の ASUS 製 WiFi ルータが,外部からの攻撃により不正に利用される被害を受けていることが確認されました13 14.実機の管理画面をインターネットに公開して攻撃を観測したところ,IoT マルウェアに感染し,mirai {23} の特徴を持ったスキャンを行っていることが分かりました.また,3 月 12 日頃には,侵害された ASUS ルータの送信するスキャンパケットの特徴が mirai {23} から no-mirai {23} へ変化したことも観測されました.

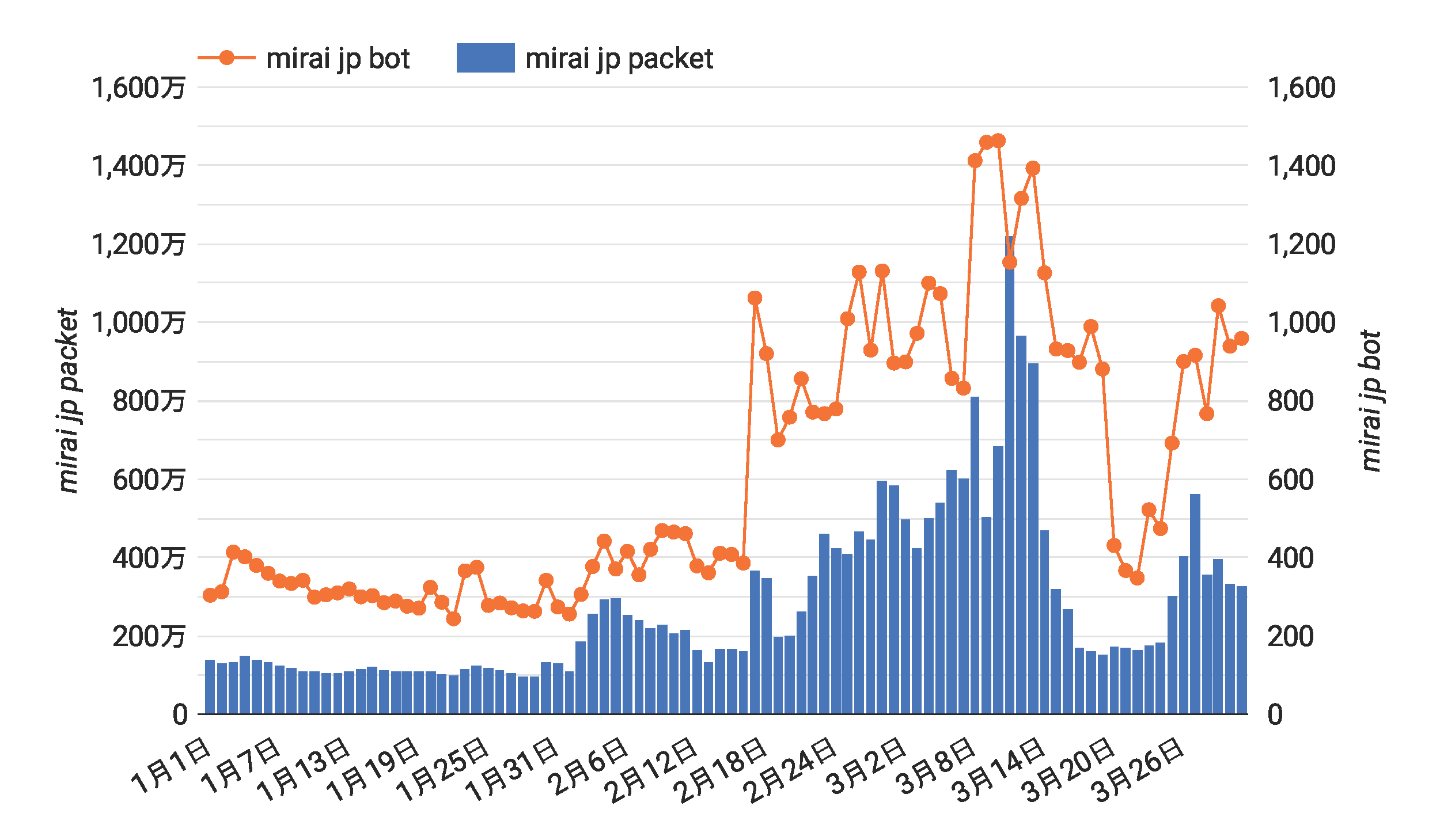

Mirai ボットの推移(日本)

図 6 に,日本の Mirai に関連するボット数と観測パケット数のグラフを示します.

国内のMirai に関連するボット数は,1 日あたり約 240 から 1,500 程度で推移しました.2 月下旬からは前述の ASUS 製 WiFi ルータのMirai感染が約 100 台, 3 月上旬には Logitec 製のルータが最大で約 170 台,3月中旬には,Rapperbot に感染した DVR/NVR が 400 台以上観測されました.引き続き,いくつかのインターネットサービスプロバイダでは IP アドレス変動も観測されました.

Telnet サービスを狙ったボット数の推移(日本)

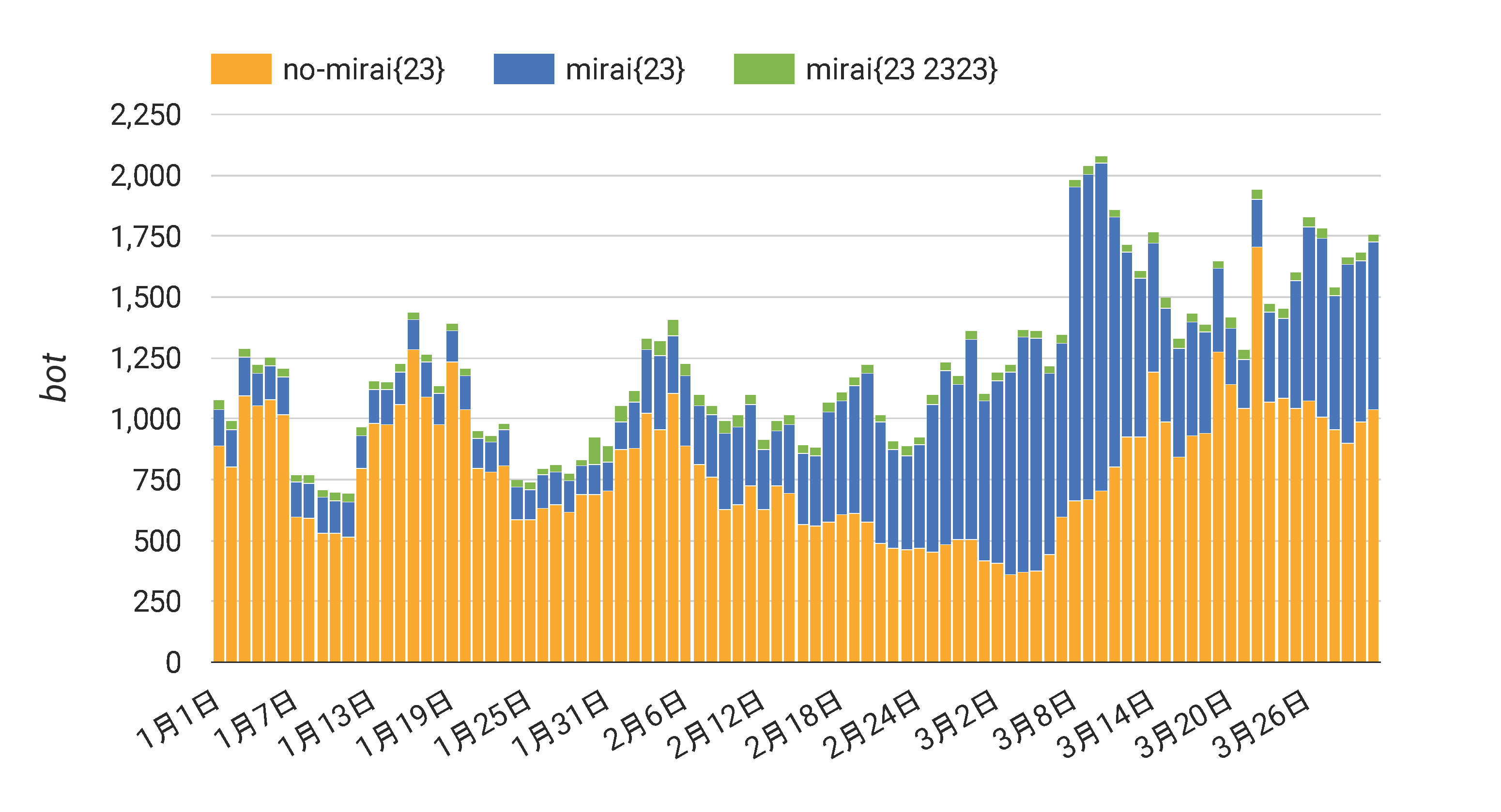

図 7 には日本の telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うボットについて,日毎のボット数の推移を示します.

国内の no-mirai {23} のボット数は約 360 ~ 1,700 程度で推移しました.前述のように,3 月 12 日頃には,侵害された ASUS ルータの送信するスキャンパケットの特徴が mirai {23} から no-mirai {23} へ変化し,図 6 からも mirai {23} が減少するのと同時に no-mirai {23} のボット数が増えたことが確認できます.

調査スキャナについて

表 2 に調査スキャナ15についての統計値を示します.

今四半期,表 2 の a に示した 帰属が明らかなスキャン組織は 62 確認され,それらの組織に属する IP アドレスは 10,492 確認されました16.今四半期に新たに確認されたスキャン組織は以下の 3 組織です.

・Technical University of Denmark (DTU)17(Digital Ghost Ships:インターネットに接続された IoT デバイスの調査)

・Modat18(internet device DNA データサービス)

・Microsoft 19(Bing Web クローラ)

調査スキャナによる総スキャンパケット数は約 810 億で,総観測パケット数の約 48.7 % を占め,前四半期の 53.5 % から減少しました.表 2 の a に示した組織が判明した調査スキャナの IP アドレス数は 1 万を超え,b に示した組織が判明していない IP アドレス数は減少傾向にあります.

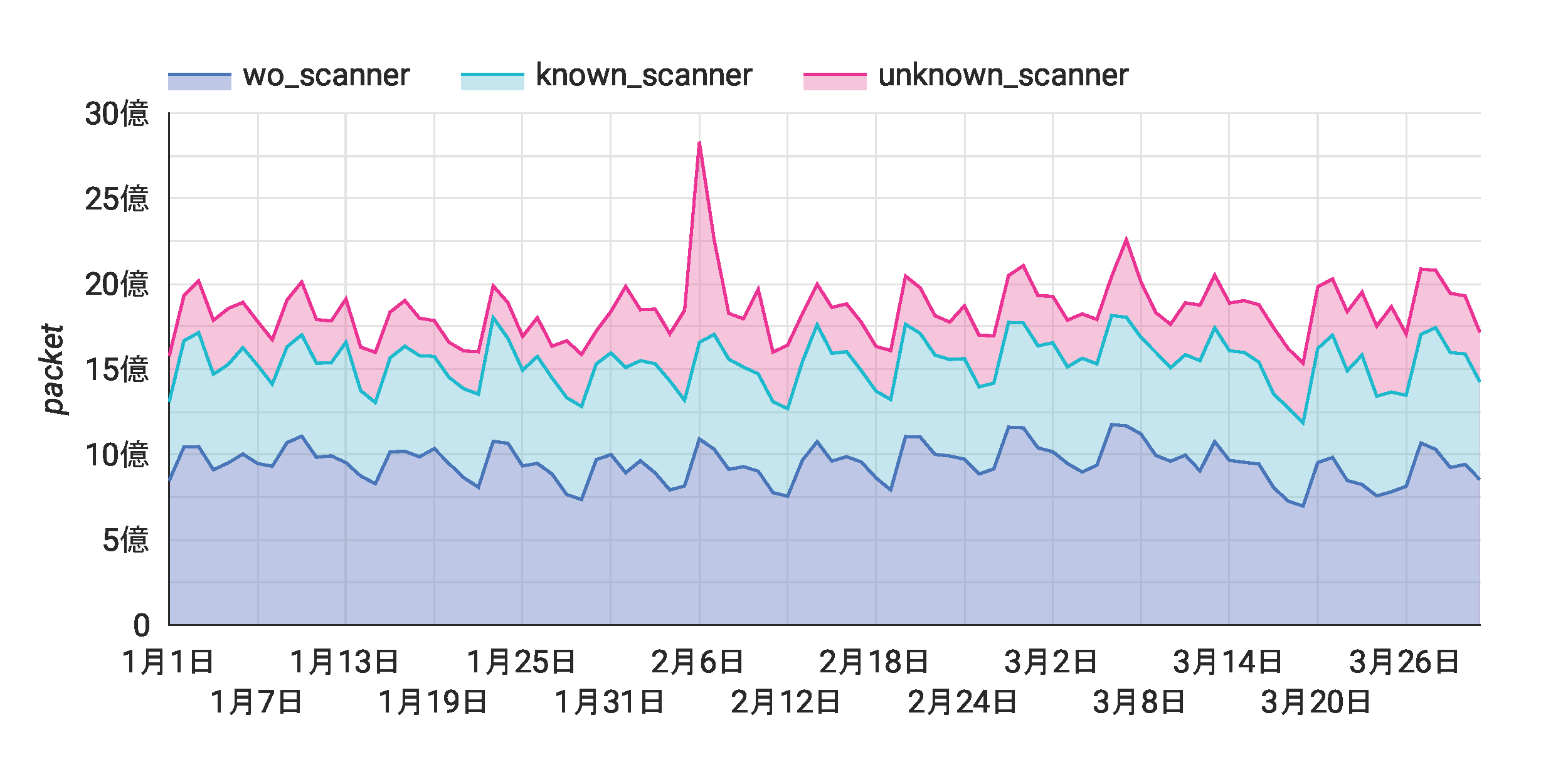

図 8 に総観測パケットから調査目的のパケットを除いたパケット(wo_scanner),組織が判明した調査スキャナによる調査目的のスキャンパケット(known_scanner),組織が判明していない調査目的のスキャンパケット(unknown_scanner)について,日毎のパケット数の推移を示した積み上げグラフを示します.総観測パケットから調査目的のスキャンパケットを除いたパケット数(図 6 に青色で示した面,wo_scanner)がマルウェアや DDoS 攻撃の跳ね返り等によって送られたパケット数の実態値で,概ね 1 日 7 億から 11.8 億パケット程度で推移しました.

パケット数が 1 週間の周期で増減しているのは,昨年から続いているアメリカの IP アドレスからの周期的なパケット数の増減によるものでした.

2 月 上旬の unknown_scanner のスキャンパケット数の急増は,日毎のパケット数とユニークホスト数の推移で説明した,日本の IP アドレスからの調査スキャンパケット数が増加したことによるものでした.1 つの IP アドレスから全 TCP ポート番号宛て,1 万以上の UDP ポート番号宛て,および,ICMP プロトコル宛てに,1 日で合計約 10 億パケット弱観測しました(期間中では合計約 19 億パケット).送信元の組織や目的などは分かっていません.

known_scanner で最も多くのパケットを送信していた組織は,Palo Alto Networks (Cortex-Xpanse)20で,983 の IP アドレスから,約 128 億パケット観測しました.続いて,Censys21(720 IP アドレス,約 126 億パケット),The Shadowserver Foundation22 (983 IP アドレス,約 55 億パケット)の順に多く観測しました.known_scanner のリストは github23 で公開していますので,詳しくはそちらをご参照ください.

宛先ポート別パケット数

図 9 に 3 ヶ月間で観測されたすべてのパケット(TCP,および,UDP)を宛先ポート番号別に集計して,観測パケット数が多かった上位 19 位とその他の割合を示します.

以下,調査目的のスキャンパケットを除いたグラフ(2)について説明します.

調査目的のスキャンパケットを除くと,23/TCP(telnet)宛てのパケットが昨年から継続して最も多く観測され,調査目的のスキャンパケットを除いた総観測パケット数の約 19.1% を占め,前四半期(2024 年 第 4 四半期)の 15.2% から増加しました.IoT ボット数の推移で説明した通り,23/TCP 宛てにスキャンをする IoT ボットの活動が活発でした.

2 番目に多く観測されたのは,前四半期までと同様に 8728/TCP(MikroTik RouterOS WinBox API)で複数のクラウドホスティングサーバの IP アドレス群からの集中的なスキャンを観測しました.

前四半期 7 番目だった 34567/TCP (Xiongmai DVR API)は 6 番目に多く観測され,ハニーポットでは引き続き Xiongmai 製 DVR の脆弱性 (CVE-2024-376524) を悪用した攻撃が観測されました.

その他のポート番号の大きな入れ替わりは見られませんでした.

国別パケット数

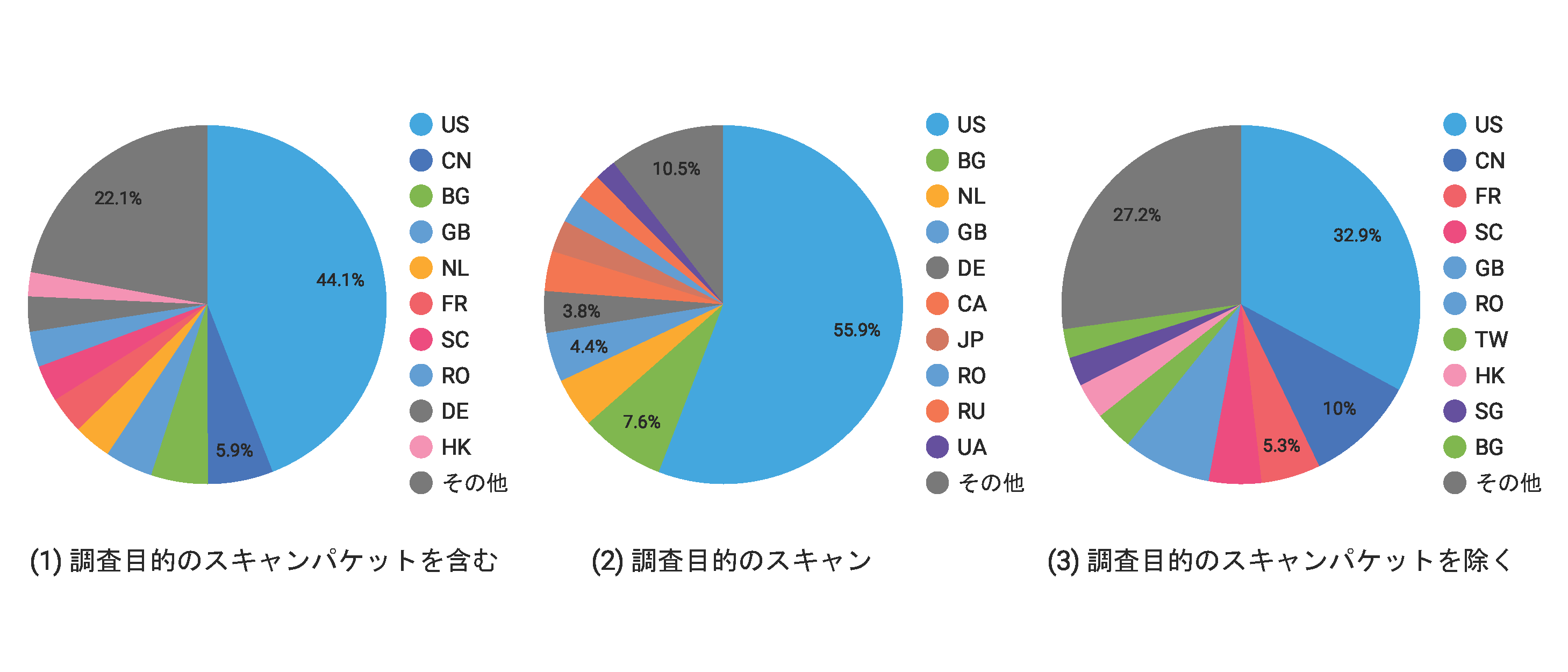

図 10 に 3 ヶ月間で観測されたすべてのパケットを送信元の国別に集計して,観測パケット数が多かった上位 10 位とその割合を示します.IoT ボット数の推移で説明したように,台湾や香港からの Mirai に関連するパケットが多く観測され,(3)調査目的のスキャンパケットを除くグラフで台湾からのパケットが 7 番目に,香港からのパケットが 8 番目に多く観測されました.

その他は前四半期と比較して大きな変化は見られませんでした.調査目的のスキャンでは引き続きアメリカからのパケットが多く観測され,約 56% を占めました.

おわりに

本四半期も様々な IoT マルウェアに感染した機器が IoT ボットとなり,世界中にスキャンを行っている状況が観測されました.AiCloud 製の WiFi ルータの IoT マルウェア感染拡大や RapperBot に感染したボットが最大で 6,000 台強の規模になっていることを確認しました.

宛て先ポート別パケット数では,引き続き 23/TCP(telnet), 8728/TCP(MikroTik RouterOS WinBox API)宛ての IoT 機器を狙ったスキャンが多く観測されました.

調査目的のスキャンパケットは総観測パケットの約 48.7 % で,前四半期から減少しました.組織が判明した調査スキャナによる調査目的のスキャンパケット(known_scanner)は 62 の組織から観測され,インターネットに接続されている機器への調査スキャンが引き続き活発な様子が確認されました.組織が判明していない調査目的のスキャンパケット(unknown_scanner)は,NICTER の大規模スキャナの判定基準3 に則って抽出していますが,そのスキャンパケットには Mirai をはじめとする IoT マルウェアによるスキャンの誤検知は含まれていませんでした.よって,この基準はある程度有効であるといえますが,他の観測環境での適用が困難であるという課題があります.NICTER では今後も大規模スキャナの判定基準の有効性の評価を進め,より実践的で明確な基準へと改善していく予定です.

-

総観測パケット数は NICTER で観測しているダークネットの範囲に届いたパケットの個数を示すものであり,日本全体や政府機関に対する攻撃件数ではない.なお数値はブログ作成時点のデータベースの値に基づくが,集計後にデータベースの再構築等が行われ数値が増減することがある ↩︎

-

目的が明らかなスキャン組織の判定基準:ある調査機関・大学・組織で調査や研究を目的としたスキャンを行っていることが Web サイトなどから明らかで,スキャン元の IP アドレスが公開されているか,PTR レコードなどで帰属が確認できた場合に,この IP アドレスを調査スキャナと判定する ↩︎ ↩︎

-

NICTER の大規模スキャナの判定基準:ある1日における1つの IP アドレスからのパケット(TCP SYN と UDP のみ)について,宛先ポート番号のユニーク数が 30 以上,総パケット数が 30 万パケット以上の場合に,この IP アドレスを大規模スキャナと判定する ↩︎ ↩︎ ↩︎

-

SANS Internet Storm Center, DShield API:/api/threatcategory/research ↩︎

-

GreyNoise, 2022-05-10, A week in the life of a GreyNoise Sensor: The benign view ↩︎

-

FortiGuard Labs Threat Research, 2022-08-03, So RapperBot, What Ya Bruting For? ↩︎

-

RapperBot E’(2月中旬頃に確認された検体)SHA256:

ae3d740fc5a9fac12d1ef7c9204a0e25574d095a803baa988e093b8f577fb3bc↩︎ -

RapperBot G SHA256:

cc022c57fe74fbb9cc58ea57a4e1debe70fbc5f589b4f2f1987f36989eb4cc85↩︎ -

RapperBot H SHA256:

919626e4f6cd7808f484b7ab9b3e4fb62a6405bb152eaa7037a9aefa273665b6↩︎ -

RapperBot I SHA256:

d822048a8eb925046edc4e5e72c41d82c56093dd87bb22f49685326d85986769↩︎ -

NICTER解析チーム,2025-6-19, DVRを狙うRapperBotの最新動向 ↩︎

-

TCP ヘッダのシーケンス番号と宛先 IP アドレスが同じで,送信元ポート番号が 1024 よりも大きいという特徴を持った TCP SYN パケットを送信しているホストを Mirai に関連したボットとみなす.ただし,この特徴を持たない TCP SYN パケットを送信する Mirai 亜種も観測されている.文中では,Mirai の特徴を持ったスキャンパケットを mirai {宛て先ポート番号の組み合わせ} ,Mirai の特徴を持たないスキャンパケットを no-mirai {宛て先ポート番号の組み合わせ} と表記している ↩︎

-

NICTER解析チーム,2025-2-20, ASUS ルータのMirai感染拡大 ↩︎

-

NICTER解析チーム,2025-4-15, ASUS製WiFiルーターのAiCloud機能の脆弱性を悪用する攻撃に関する注意喚起 ↩︎

-

帰属や目的が明らかなスキャン組織2の IP アドレス,および,NICTER の大規模スキャナの判定基準3を満たした IP アドレスを調査スキャナと判定する.帰属や目的が明らかなスキャン組織と,調査を行っていることは明らかである一方で帰属は分からないグレーな調査スキャン組織を分けて分析していくために,2023 年からは,帰属や目的が明らかなスキャン組織2を判定した後に,NICTER 大規模調査スキャナの判定3を行っている ↩︎

-

これらの IP アドレスは SANS Internet Storm Center4 や GreyNoise5 で調査スキャナと判定されている IP アドレスを参考に,我々の調査によって組織への帰属が確認できた IP アドレス, NICTER 観測データの調査・分析の過程で判明した調査組織の IP アドレスから構成されている.SANS Internet Storm Center や GreyNoise で調査スキャナと判定されている IP アドレスは必ずしも最新の情報とは限らず,既に IP アドレスが変わっているものや,判定の理由が明らかではないものが相当数含まれていることに注意が必要である ↩︎

-

Cybersecurity Laboratory of NICT, 2025-02-13, Survey Scanner List ↩︎

-

NIST: NATIONAL VULNERABILITY DATABASE, 2024-11-21, CVE-2024-3765 ↩︎ ↩︎