はじめに

NICTER プロジェクトのダークネット観測網における 2025 年第 4 四半期(10月~12月)の観測結果を公開します.

今四半期の主な観測結果は以下の通りです.

・今四半期の観測パケット数は前四半期からやや減少

・71 の組織から調査スキャンを観測(新規 1 組織を含む),調査スキャンは全体の約 56.4 %

・Web サービスや多様なポート番号宛てのスキャンが増加傾向

・React2Shell を悪用した攻撃を観測

以下,詳細についてデータと共に説明します.

-

2025 年第 4 四半期の観測統計

-

2025 年第 4 四半期に観測した事象について

2025 年第 4 四半期の観測統計

総観測パケット数

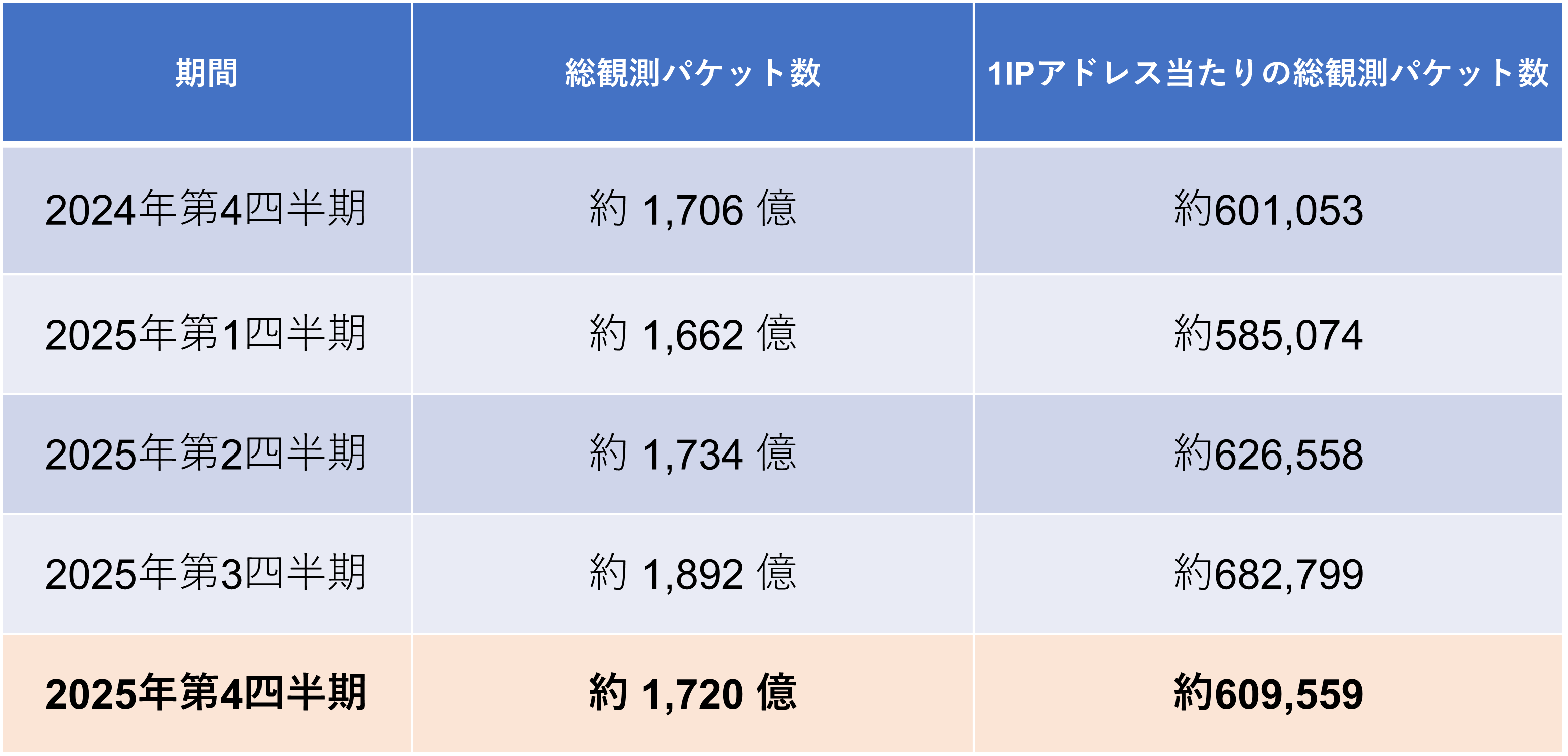

表 1 に総観測パケット数の統計値を示します1.

2025 年第 4 四半期の 1 IP アドレス当たりの総観測パケット数(総観測パケット数を観測 IP アドレス数で正規化した値)は 2025 年第 3 四半期と比較すると減少しました.減少の 1 つの原因は 12 月末に一部のセンサーのメンテナンスがあったためでした.

日毎のパケット数とユニークホスト数の推移

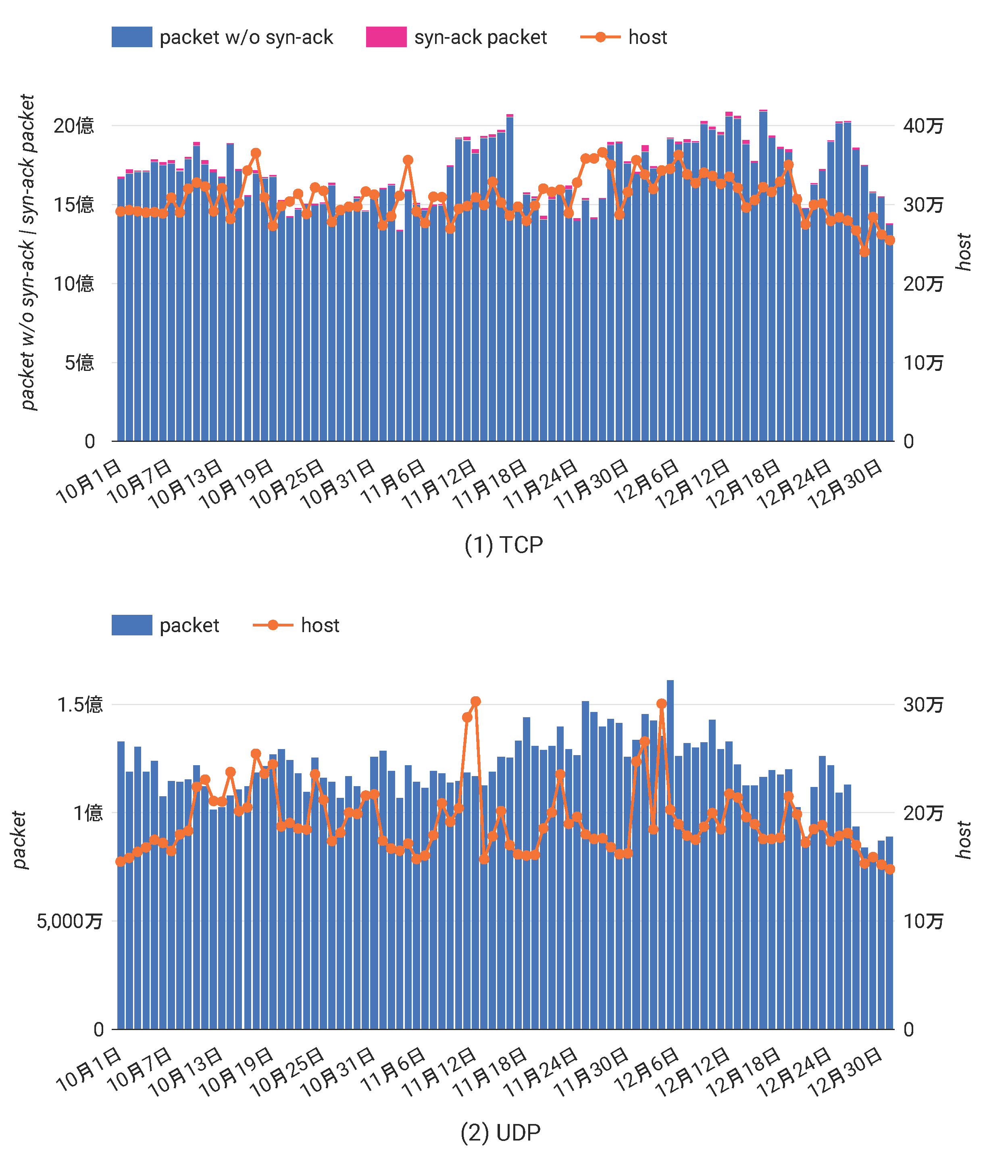

図 1 に日毎の観測パケット数とユニークホスト数の推移を示します.

11 月中旬や 11 月末から12月に見られる TCP パケット数の増加は,調査目的のスキャンパケットによるものでした.詳細は,調査スキャナについて で説明します.TCP ホスト数は大きな増減はみられませんでした.

また,TCP SYN-ACK パケット数では,特に大きな増加は観測されませんでした.

11 月後半から12月前半には,香港からの UDP パケット数の増加を観測しました.

11 月中旬,および,12 月初旬頃の UDP ホスト数のピークは,53/UDP(dns)宛てで,前四半期でも観測された「不適切に構成されたオープンリゾルバ」を探索する調査がおこなわれていたと考えられます.

IoT ボット数の推移

IoT ボットについて,Mirai(亜種によるものを含む)6に関連するボットと telnet サービスを狙ったスキャンを行うボットのそれぞれについて,ボット数の推移を世界と日本の傾向に分けて説明します.

Mirai ボットの推移(世界)

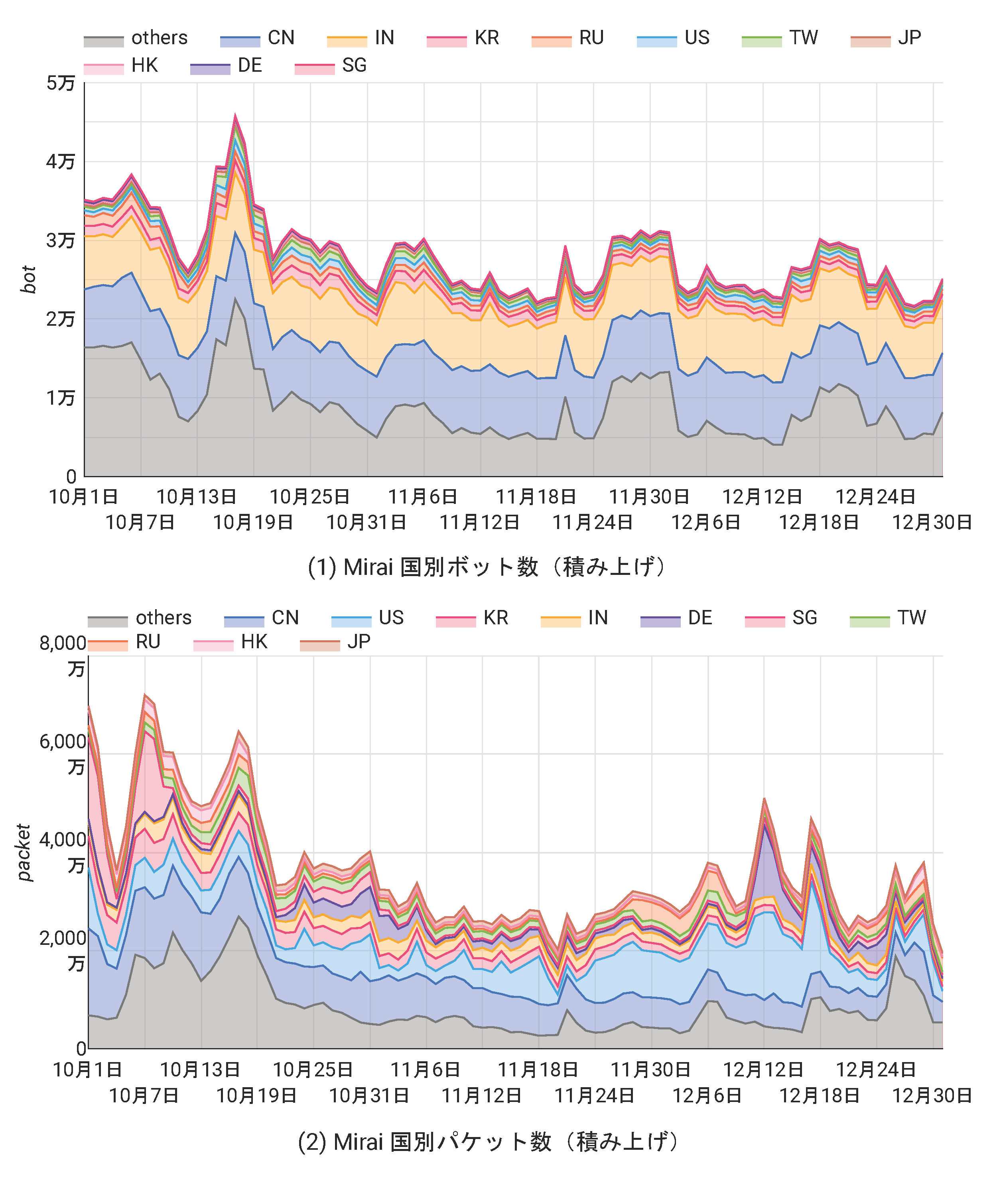

Mirai(亜種によるものを含む)に関連する観測パケット数が多かった上位 10 位とその他の国について,Mirai のボット数と観測パケット数の日ごとの推移を図 2 に示します.

Mirai に関連するボット数は 1 日あたり約 2 万 2 千から 4 万 6 千程度で推移し,年末に向けて減少傾向が見られました.10 月中旬頃の増加は,others に含まれるトルコのホスト数急増によるもので,最も多い日には 7,500 ホスト以上観測されました.ただし,そのうち 6,000 ホスト以上の観測パケット数が 10 以下で,IP アドレス変動により見かけ上多く観測された可能性が考えられます.トルコのホストでパケット数が比較的多かった送信元の多くでは,23/TCP(telnet サービス)がオープンとなっていました.11 月後半と 12 月中旬頃の others の増加はエジプトのホストによるもので,こちらも観測パケット数が少なく,IP アドレス変動による見かけ上の増加と考えられます.

Mirai に関連するパケット数は 1 日あたり約 2,000 万から 7,200 万パケット程度で推移し,前四半期と比較すると大きく減少しました.期間中,中国からのパケットを最も多く観測し,続いて,アメリカ,韓国,インド,ドイツからのパケットが多く観測されました.10 月初旬から中旬には,シンガポールからのパケット数の急増が観測されました.また,11 月中旬から 12 月には,アメリカやドイツでパケット数の増加が観測されました.

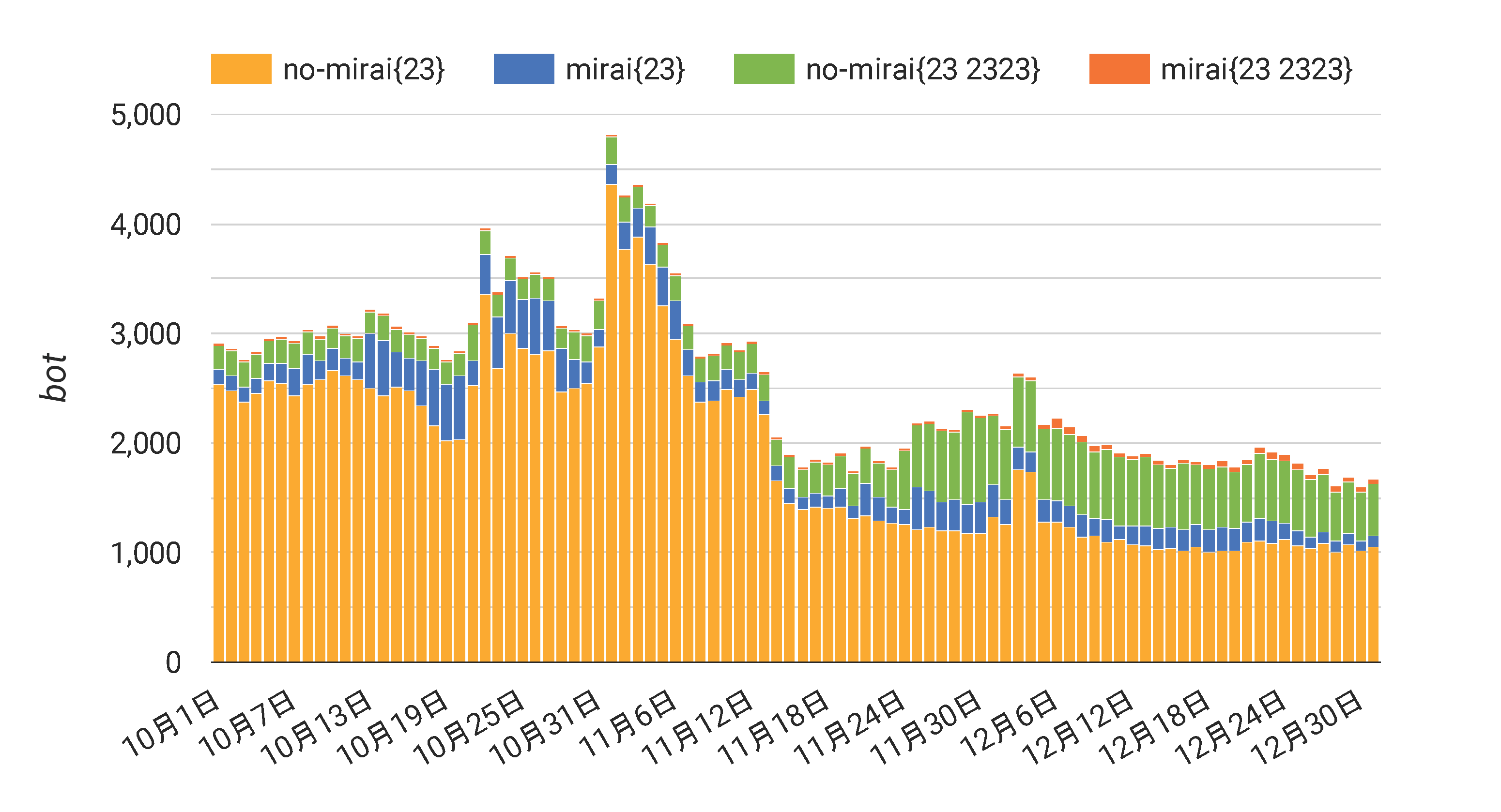

Telnet サービスを狙ったボット数の推移(世界)

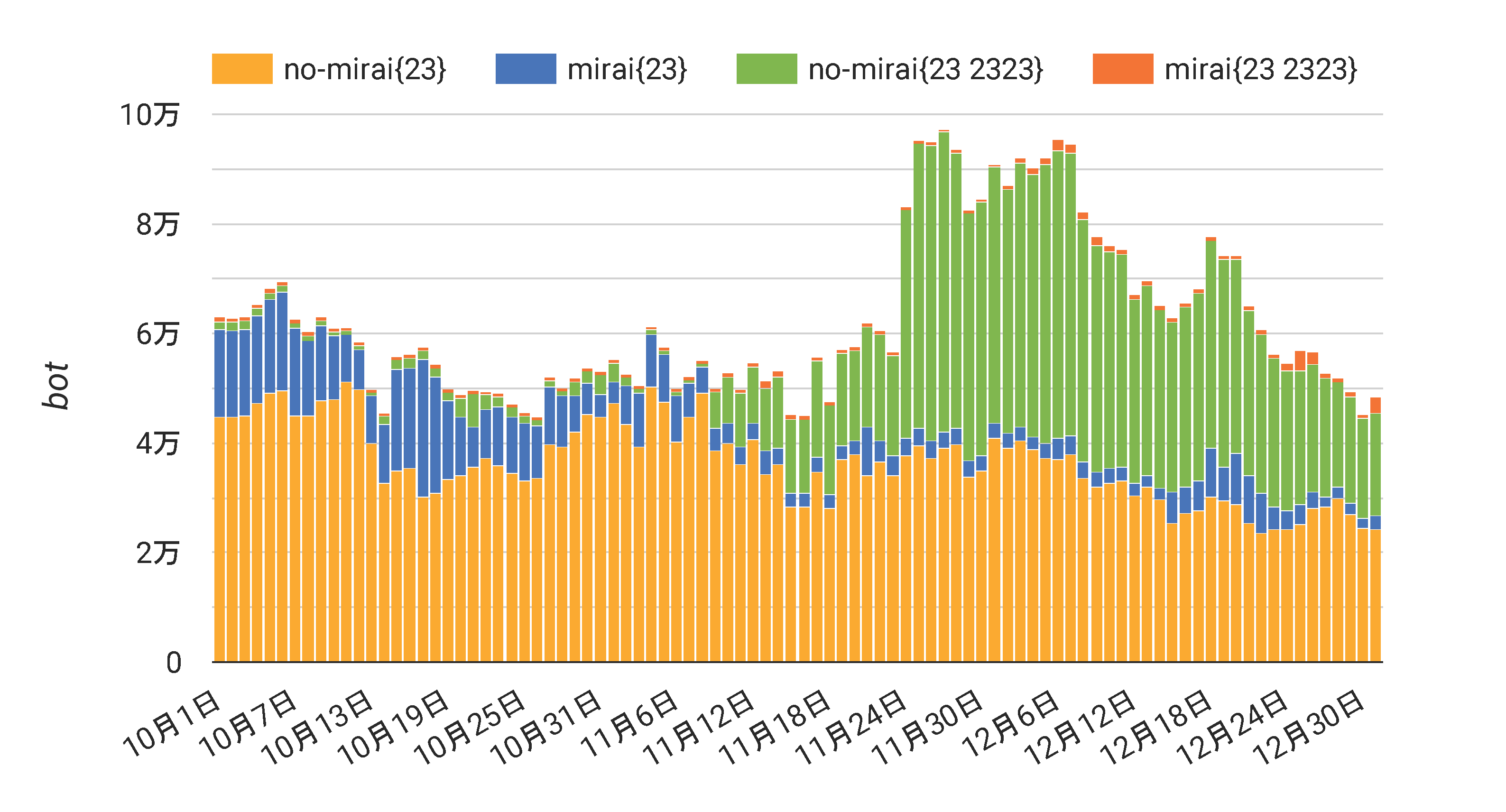

図 3 には telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うボットについて,スキャンの宛て先ポート番号の組み合わせ(ポートセット),および,スキャンパケットに Mirai の特徴があるか否かによって分類し,日毎のボット数の推移を示します.

no-mirai {23} のボット数が多い傾向は続き,今四半期は 1 日あたり 2 万 3 千~ 5 万千程度観測されました.11 月 9 日頃からは,no-mirai {23 2323} のボットが多く観測されるようになり,ピーク時は 1 日あたり 5 万 5 千程度観測されました.送信元では DVR 製品などが多数確認されました.

また,mirai {23} のボット数は 10 月末頃から徐々に減少しました.

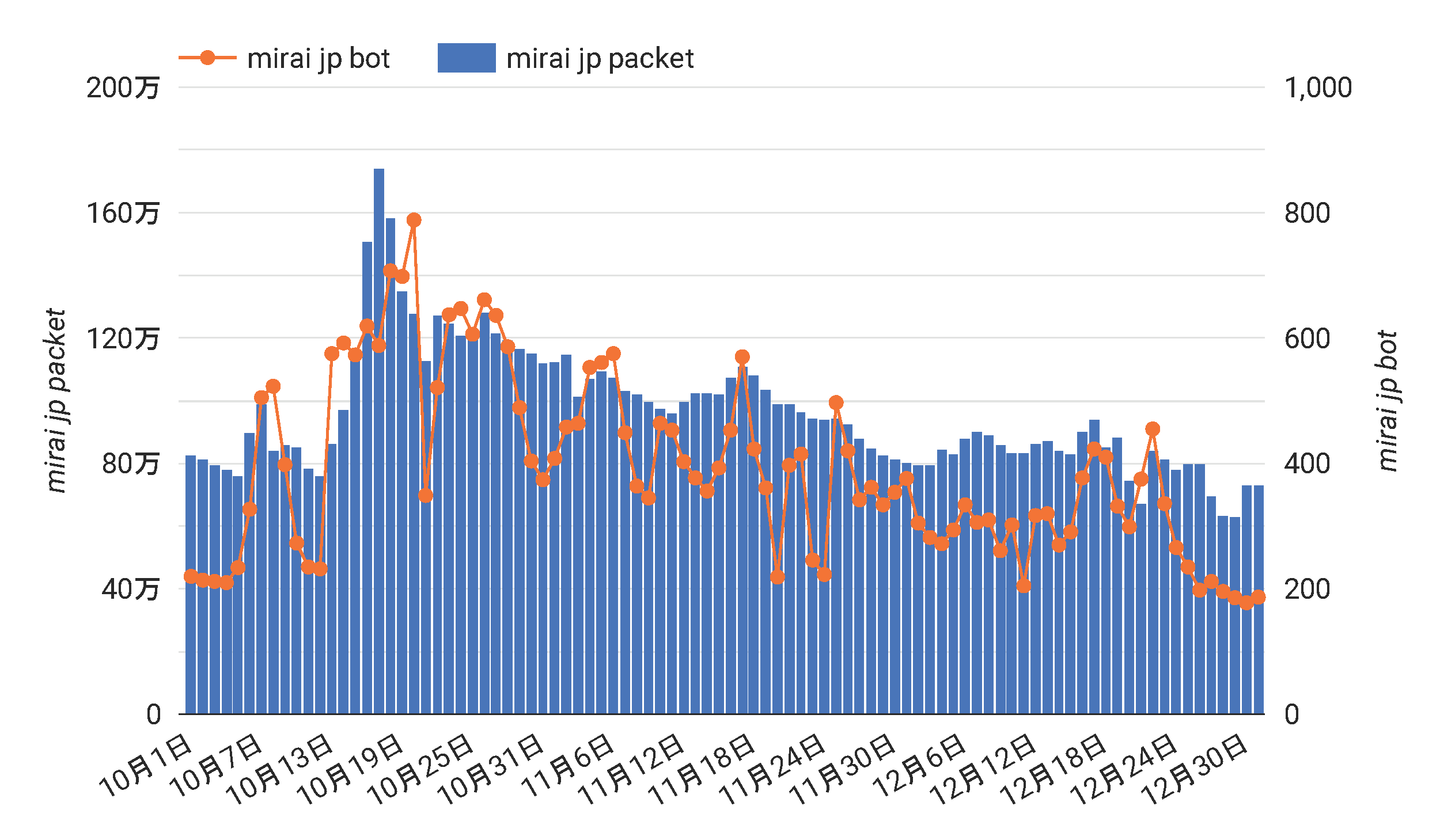

Mirai ボットの推移(日本)

図 4 に,日本の Mirai に関連するボット数と観測パケット数のグラフを示します.

国内の Mirai に関連するボット数は,1 日あたり約 180 から 790 程度で推移しました.一方,1 時間あたりのボット数で見ると約 120 から 370 程度で推移しており,度々見られるボット数のピークは IP アドレス変動による見かけ上の増加がほとんどでした.

Telnet サービスを狙ったボット数の推移(日本)

図 7 には日本の telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うボットについて,日毎のボット数の推移を示します.

世界の傾向と同様に国内でも no-mirai {23} のボット数が多い状況が続いており,1 日あたり約 1,000 ~ 4,400 程度で推移しました.

全世界の傾向と同様に,11 月 9 日頃からは,no-mirai {23 2323} のボットが多く観測されるようになり,最大で約 840 程度観測されました.

国内の mirai{23} のボット数は 10 月中旬頃にやや増加しましたが,徐々に減少しました.引き続き no-mirai タイプのボットへの移り変わりが進んでいます.

調査スキャナについて

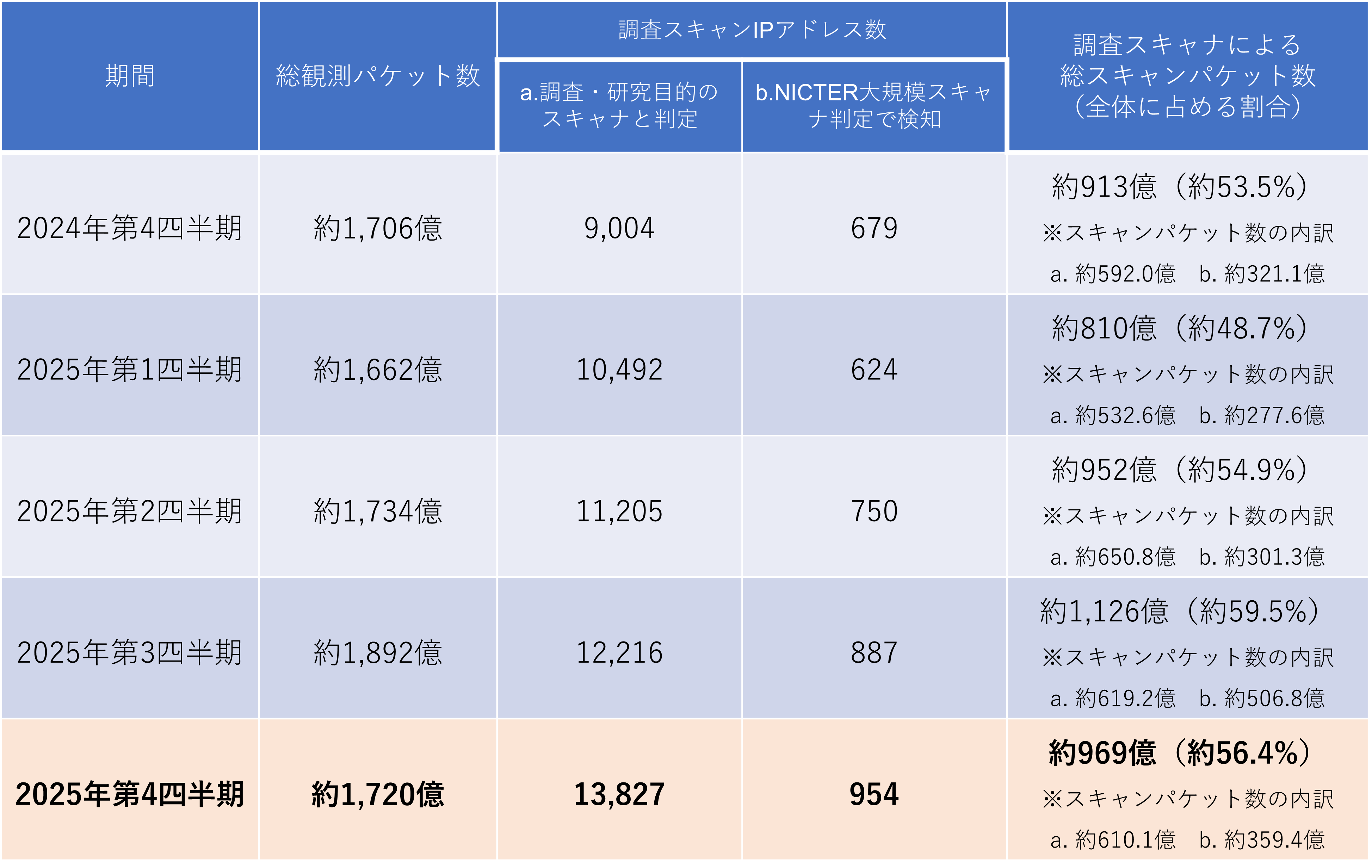

表 2 に調査スキャナ7についての統計値を示します.

今四半期,表 2 の a に示した 帰属が明らかなスキャン組織は 71 確認され,それらの組織に属する IP アドレスは 13,827 確認されました8.今四半期に新たに確認されたスキャン組織は以下の 1 組織です.引き続き,世界中で,インターネット空間に繋がった機器についての調査活動が活発です.

・ProbeTheNet Project 9(研究)

調査スキャナによる総スキャンパケット数は約 969 億で,総観測パケット数の約 56.4 % を占め,前四半期の 59.5 % からやや減少しました.表 2 の b に示した組織が判明していない IP アドレス数は増加しましたが,b のスキャンパケット数は減少しました.

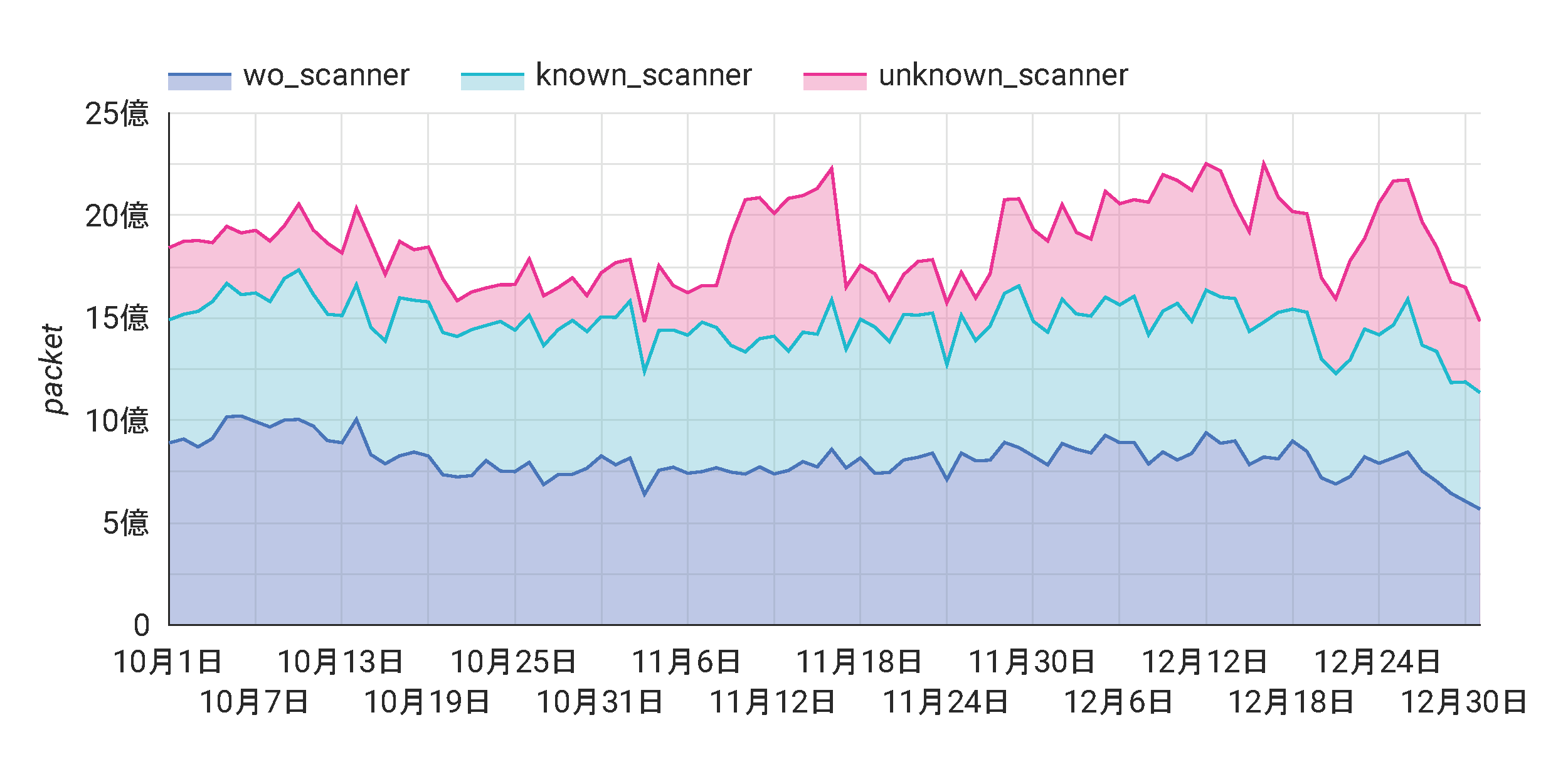

図 6 に総観測パケットから調査目的のパケットを除いたパケット(wo_scanner),組織が判明した調査スキャナによる調査目的のスキャンパケット(known_scanner),組織が判明していない調査目的のスキャンパケット(unknown_scanner)について,日毎のパケット数の推移を示した積み上げグラフを示します.

総観測パケットから調査目的のスキャンパケットを除いたパケット数(図 6 に青色で示した面,wo_scanner)がマルウェアや DDoS 攻撃の跳ね返り等によって送られたパケット数の実態値で,概ね 1 日 5.7 億から 10.2 億パケット程度で推移しました.

組織が判明していない調査目的のスキャンパケットでは,前四半期で急増を報告していたアゼルバイジャンと判定されるホスティングサービスからのスキャンが引き続き多く観測されました.

known_scanner で最も多くのパケットを送信していた組織は,Palo Alto Networks (Cortex-Xpanse)10で,970 の IP アドレスから,約 123 億パケット観測しました.続いて,Censys11(690 IP アドレス,約 106 億パケット),Stretchoid12 (1,892 IP アドレス,約 64 億パケット)の順に多く観測しました.known_scanner のリストは github13 で公開していますので,詳しくはそちらをご参照ください

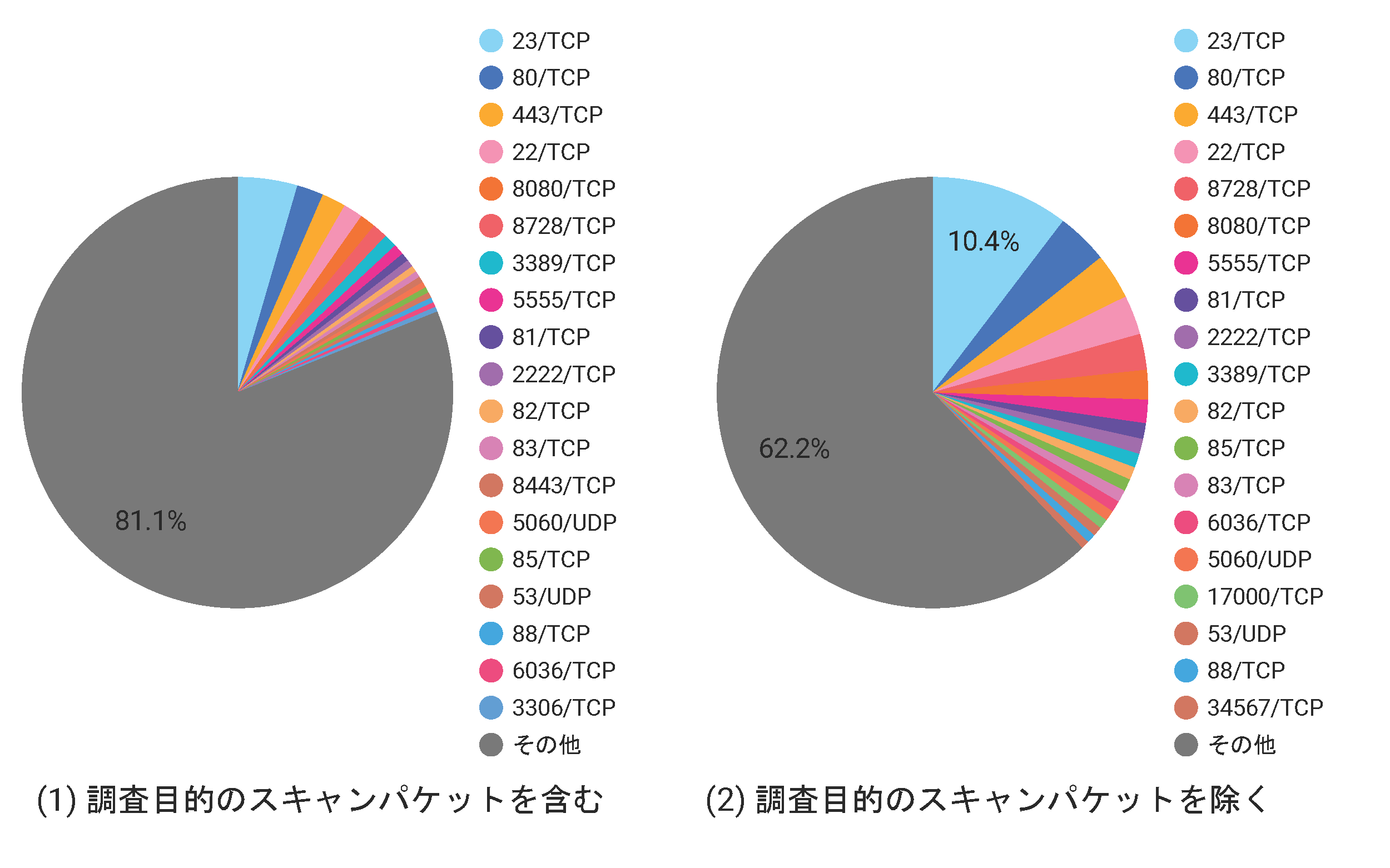

宛先ポート別パケット数

図 7 に 3 ヶ月間で観測されたすべてのパケット(TCP,および,UDP)を宛先ポート番号別に集計して,観測パケット数が多かった上位 19 位とその他の割合を示します.

以下,調査目的のスキャンパケットを除いたグラフ(2)について説明します.

調査目的のスキャンパケットを除くと,23/TCP(telnet)宛てのパケットが昨年から継続して最も多く観測されていますが,徐々に割合は減ってきており,調査目的のスキャンパケットを除いた総観測パケット数の約 10.4 % に留まり,前四半期の 11.7% から更に減少しました.

2 番目以降は 80/TCP(HTTP),443/TCP(HTTPS),22/TCP(SSH)と続き,前四半期まで長く 2 番目となっていた 8728/TCP(MikroTik RouterOS WinBox API)は 5 番目となり減少傾向が確認されました.

9月末頃から10月中旬頃にかけて、ホスティングサービス上のいくつかの IP アドレスから,{80 81 82 83 84 85}(全てTCP)や {80 81 82 83 84 85 88 90 8080}(全てTCP)宛てに大量のスキャンを送るパケットが観測されたことで,関連するポート番号宛てのパケット数が増加しました.

また,10 月末頃からホスティングサービス上のいくつかの IP アドレスからの 6036/TCP 宛てのパケット数が急増し,14 番目に多く観測されました.ハニーポットでは,6036/TCP でコントロールポートが動作していることが多い Shenzhen TVT Digital Technology 社製の DVR/NVR の脆弱性を悪用して RondoDox14 に感染させようとする攻撃が多数確認されました.

上位 19 ポートを除いた割合は約 62.2 %で,前四半期の約 63.3 % と同程度でした.引き続き,スキャンの宛て先ポート番号が分散している傾向が見られます.

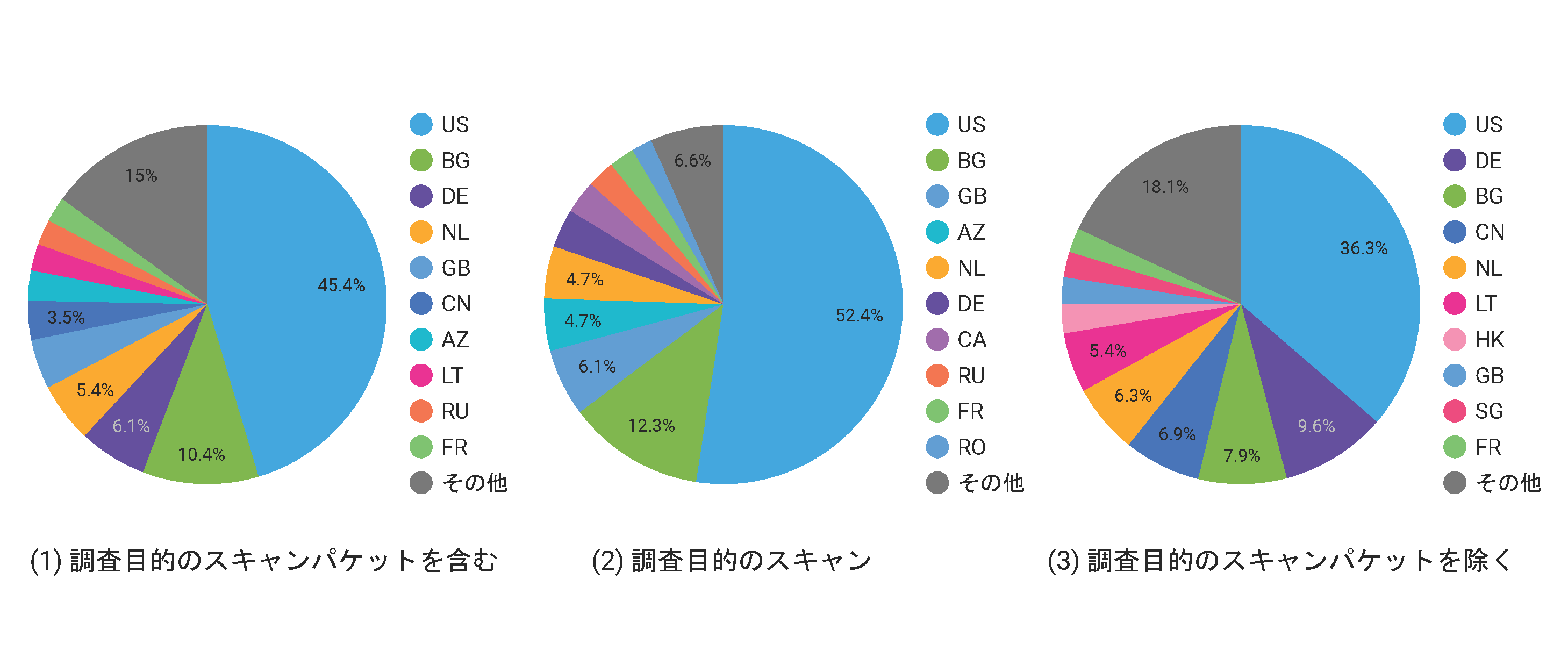

国別パケット数

図 8 に 3 ヶ月間で観測されたすべてのパケットを送信元の国別に集計して,観測パケット数が多かった上位 10 位とその割合を示します.

(2)調査目的のスキャンでは,アゼルバイジャンからの調査目的のスキャンパケットが前四半期から多く観測されており,今四半期も 4 番目に多く観測されました.

また,(3)調査目的のスキャンパケットを除くパケット数では,Mirai に関連するパケット数が増加したことで香港が 7 番目に多く観測されました.

その他は前四半期と比較して大きな変化は見られませんでした.

2025 年第 4 四半期に観測した事象について

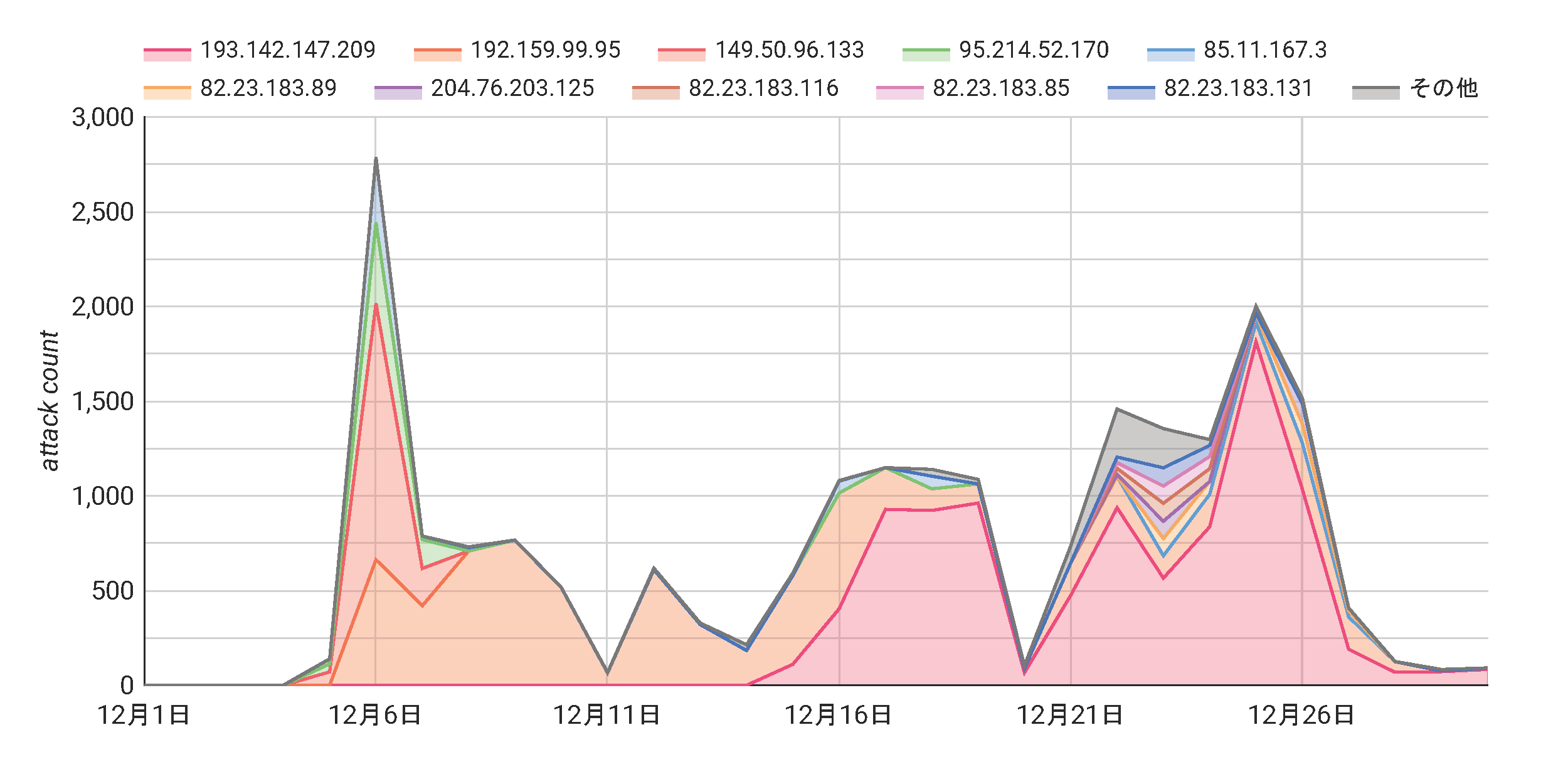

React2Shell を悪用した攻撃の観測

12 月に React 社から React2Shell と呼ばれる,認証なしでリモートからコード実行が可能な脆弱性についての注意喚起が発表されました15.CVSS は 10.0 で,React Server 機能を実装していないエンドポイントでも React Server コンポーネントをサポートしているアプリケーションは脆弱であり,影響範囲が広いという特徴があります.

NICTER のハニーポットでも,12 月 5 日頃から,React2Shell に関連した攻撃を多数観測しており(図 9),ピーク時には一日に約 2,800 件の攻撃を観測しました.まだ対策を行っていない利用者は,React 社が提供する対策版(19.0.1,19.1.2,19.2.1)に速やかに更新することを推奨します.

IoC(2025/12/05~2025/12/31)

送信元の IP アドレス

193.142.147[.]209

192.159.99[.]95

149.50.96[.]133

95.214.52[.]170

85.11.167[.]3

82.23.183[.]89

204.76.203[.]125

82.23.183[.]116

82.23.183[.]85

82.23.183[.]131

152.89.168[.]233

193.32.162[.]157

91.200.220[.]168

82.23.183[.]82

5.59.248[.]136

62.60.131[.]239

91.200.220[.]166

195.178.110[.]131

121.127.34[.]157

195.24.236[.]148

82.23.183[.]87

おわりに

本四半期も様々な IoT マルウェアに感染した機器が IoT ボットとなり,世界中にスキャンを行っている状況が観測されました.

個別事象では,12 月に脆弱性についての注意喚起が発表され,悪用する攻撃が多数確認された React2Shell について紹介しました.

2025 年に観測された事象についてまとめた NICTER観測レポート2025も発行していますので,合わせてご参照ください.

-

総観測パケット数は NICTER で観測しているダークネットの範囲に届いたパケットの個数を示すものであり,日本全体や政府機関に対する攻撃件数ではない.なお数値はブログ作成時点のデータベースの値に基づくが,集計後にデータベースの再構築等が行われ数値が増減することがある ↩︎

-

目的が明らかなスキャン組織の判定基準:ある調査機関・大学・組織で調査や研究を目的としたスキャンを行っていることが Web サイトなどから明らかで,スキャン元の IP アドレスが公開されているか,PTR レコードなどで帰属が確認できた場合に,この IP アドレスを調査スキャナと判定する ↩︎ ↩︎

-

NICTER の大規模スキャナの判定基準:ある1日における1つの IP アドレスからのパケット(TCP SYN と UDP のみ)について,宛先ポート番号のユニーク数が 30 以上,総パケット数が 30 万パケット以上の場合に,この IP アドレスを大規模スキャナと判定する ↩︎ ↩︎

-

SANS Internet Storm Center, DShield API:/api/threatcategory/research ↩︎

-

GreyNoise, 2022-05-10, A week in the life of a GreyNoise Sensor: The benign view ↩︎

-

TCP ヘッダのシーケンス番号と宛先 IP アドレスが同じで,送信元ポート番号が 1024 よりも大きいという特徴を持った TCP SYN パケットを送信しているホストを Mirai に関連したボットとみなす.ただし,この特徴を持たない TCP SYN パケットを送信する Mirai 亜種も観測されている.文中では,Mirai の特徴を持ったスキャンパケットを mirai {宛て先ポート番号の組み合わせ} ,Mirai の特徴を持たないスキャンパケットを no-mirai {宛て先ポート番号の組み合わせ} と表記している ↩︎

-

帰属や目的が明らかなスキャン組織2の IP アドレス,および,NICTER の大規模スキャナの判定基準3を満たした IP アドレスを調査スキャナと判定する.帰属や目的が明らかなスキャン組織と,調査を行っていることは明らかである一方で帰属は分からないグレーな調査スキャン組織を分けて分析していくために,2023 年からは,帰属や目的が明らかなスキャン組織2を判定した後に,NICTER 大規模調査スキャナの判定3を行っている ↩︎

-

これらの IP アドレスは NICTER で観測された IP アドレスの調査・分析(逆引き,Whois 情報,AS 情報,調査組織が公開しているスキャン送信元情報の確認など)で組織への帰属を確認して作成している.調査の過程では,SANS Internet Storm Center4 や GreyNoise5 で調査スキャナと判定されている IP アドレスリストも参考にしているが,SANS Internet Storm Center や GreyNoise で調査スキャナと判定されている IP アドレスは必ずしも最新の情報とは限らず,既に IP アドレスが変わっているものや,判定の理由が明らかではないものが相当数含まれていることに注意が必要である ↩︎

-

Cybersecurity Laboratory of NICT, 2025-02-13, Survey Scanner List ↩︎

-

NICTER解析チーム,2026-01-13, 暗号通貨のマイニングをするRondoDox ↩︎

-

The React Team,2025-12-03, Critical Security Vulnerability in React Server Components ↩︎