はじめに

NICTER プロジェクトのダークネット観測網における 2024 年第 4 四半期(10月~12月)の観測結果を公開します.

- 2024 年第 4 四半期の観測統計

2024年第4四半期の観測統計

総観測パケット数

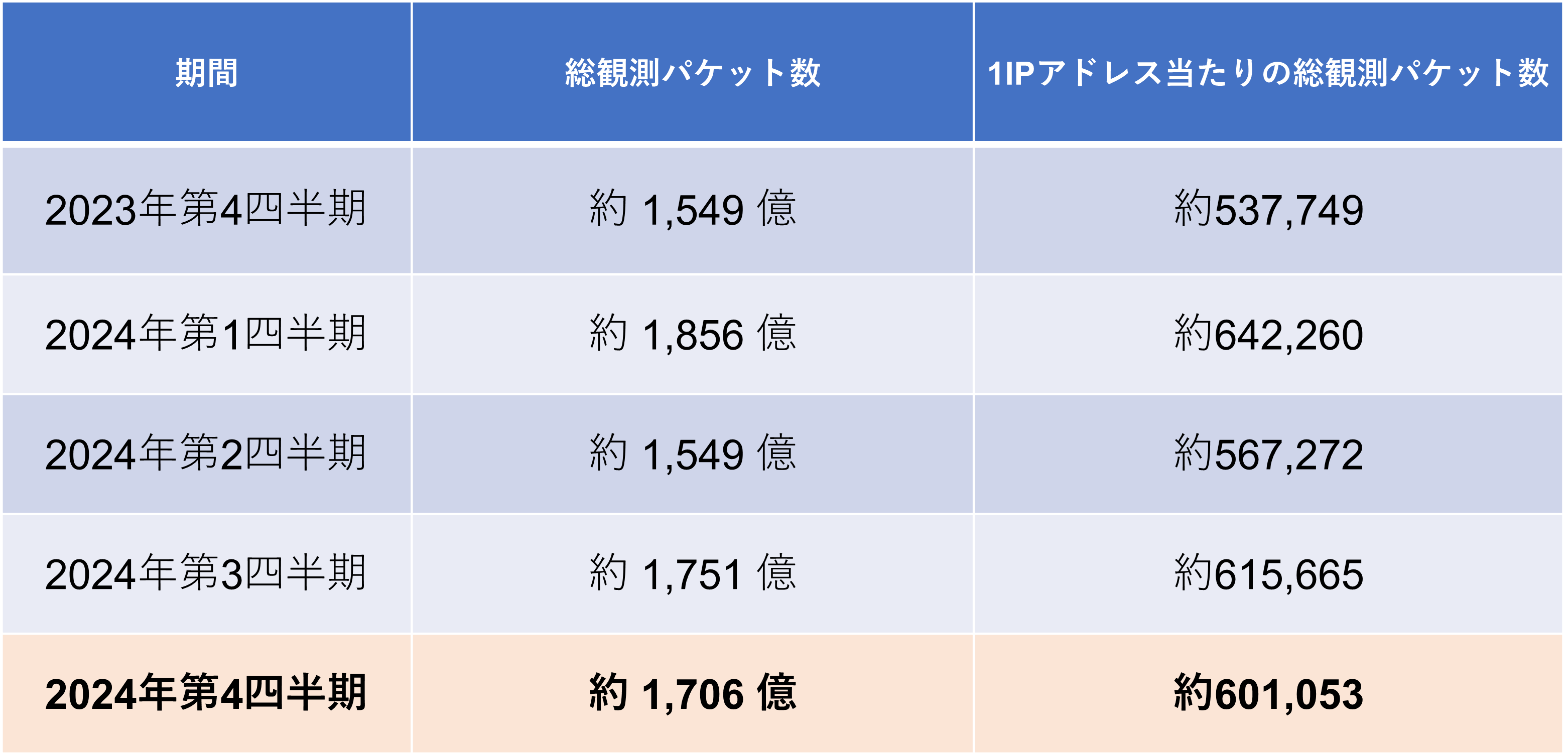

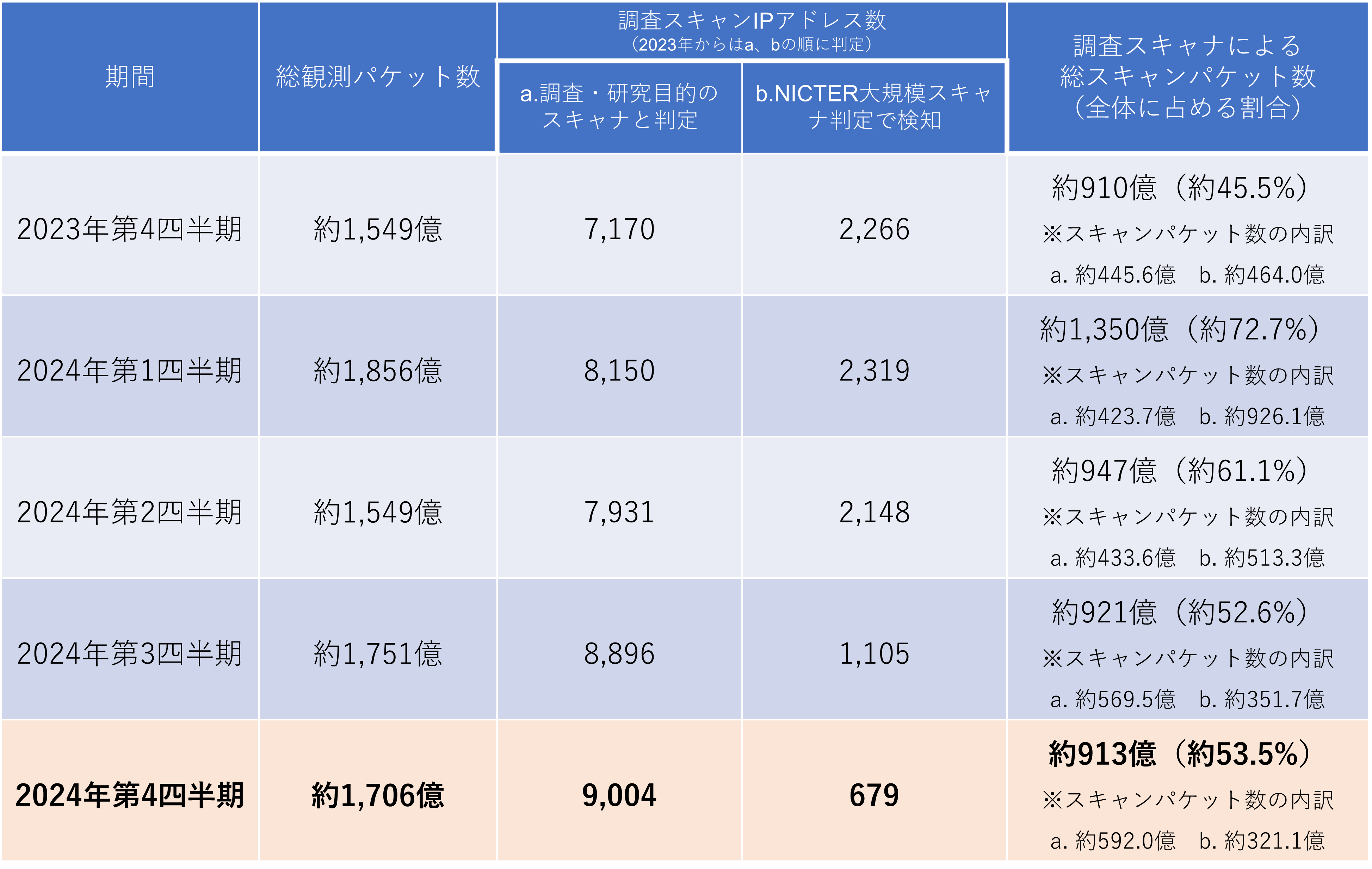

表 1 に総観測パケット数の統計値を示します1.

2024 年第 4 四半期の 1 IP アドレス当たりの総観測パケット数(総観測パケット数を観測 IP アドレス数で正規化した値)は 2024 年第 3 四半期と比較するとやや減少しました.

日毎のパケット数とユニークホスト数の推移

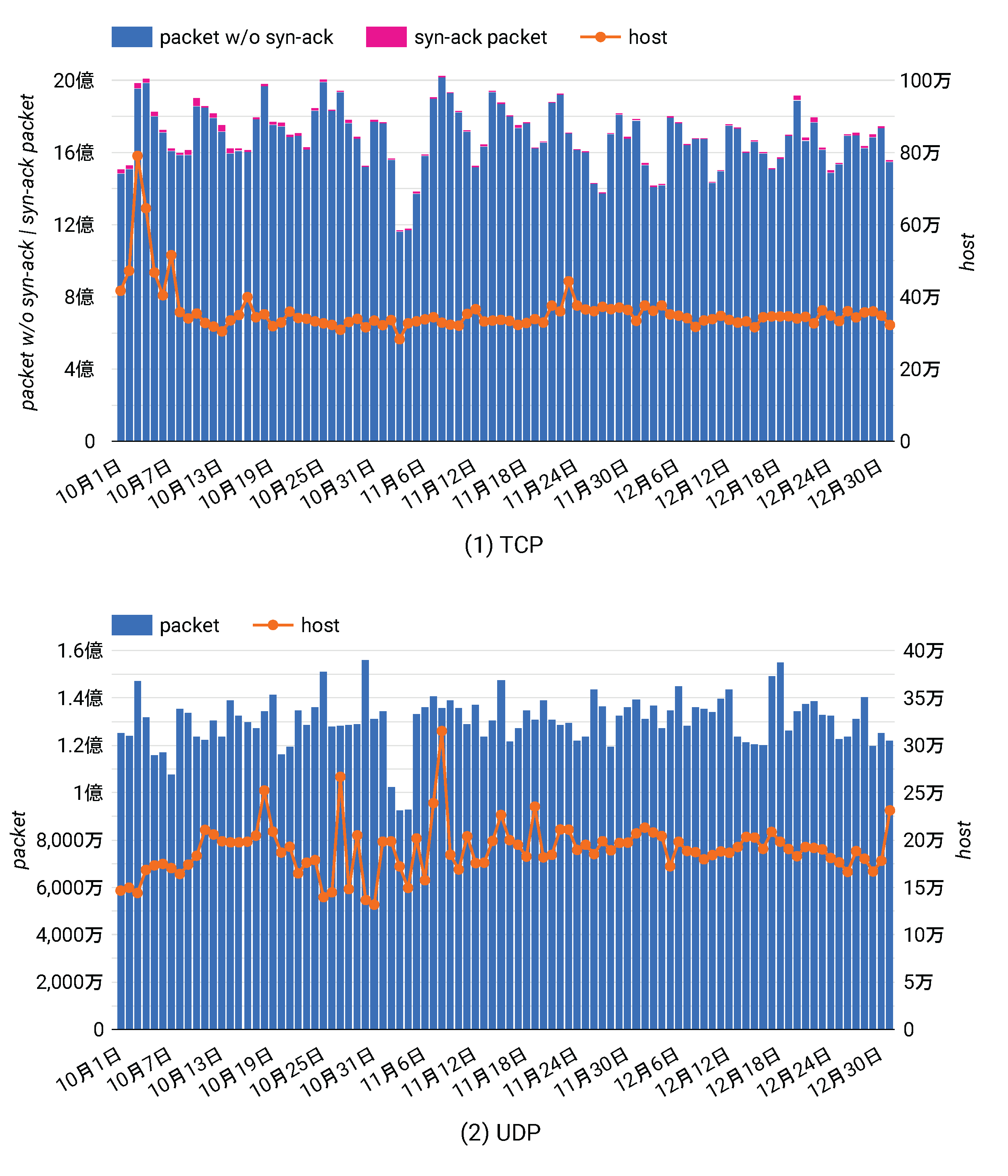

図 1 に日毎の観測パケット数とユニークホスト数の推移を示します.

10 月初旬の TCP ホスト数のピークは,特定のポート番号宛てのパケットを送るホスト数が急増したことによるものでした.送信元はアメリカ,中国,日本など世界中の IP アドレスでしたが,1 IP アドレスあたりの送信パケット数は少なく,観測されたのも数時間のみでした.

UDP ホスト数のピークは主にアメリカの IP アドレスの増加によるものでした.宛て先ポート番号は 1900/UDP,123/UDP,5353/UDP,5060/UDP など多数確認されましたが,1 IP アドレスあたりの送信パケット数は少なく,観測された期間はそれぞれ短時間に集中していました.

10 月中旬には,日米共同統合演習をめぐり,親ロシアのハクティビストグループによる日本への DDoS 攻撃が行われたとの報道があり6,NICTER でもこれに関連していたと考えられる SYN-ACK パケット(バックスキャッタ)や DRDoS 攻撃を一部観測しました.

11 月初旬の TCP/UDP パケット数の減少は,観測システムの一部センサのメンテナンスによるものです.

IoT マルウェアの攻撃ホスト数の推移

10 月初旬頃から RapperBot 7 と呼ばれる IoT ボットの感染活動が活発に確認されました.NICTER ダークネットでは期間中,以下のポートセットをはじめとする複数種類の Mirai8 の特徴を持ったスキャン(mirai と表記),および,Mirai の特徴を持たないスキャン(no-mirai と表記)を観測しました.

- mirai {23 26 254 523 1023 … 60023}(全て TCP)(10 月)

- no-mirai {23 67 70 79 80 … 15000}(全て TCP)(12 月)

分析の結果,期間中最も多い時には世界全体で 5,000 台規模の主に DVR 製品が感染し,ボットが形成されていたことが確認されました.

また,国内では,IoT マルウェアに感染した LTE ルータが 1,000 台以上確認されました.

- no-mirai {80 81 82 8080} (10月22日~): I-O DATA製LTEルータ「UD-LT1」 9

NICTER では該当機器について脆弱性をベンダに報告し,現在は脆弱性アドバイザリとともに修正版ファームウェアが公開されてい ます10.

これらの事象の詳細については,NICTER観測レポート2024をご参照ください.

以下,その他の IoT マルウェアに感染してスキャンを行うホストについて,Mirai(亜種によるものを含む)に関連するホストと telnet サービスを狙ったスキャンを行うホストのそれぞれについて,攻撃ホスト数の推移を世界と日本の傾向に分けて説明します.

Mirai の攻撃ホスト数の推移(世界)

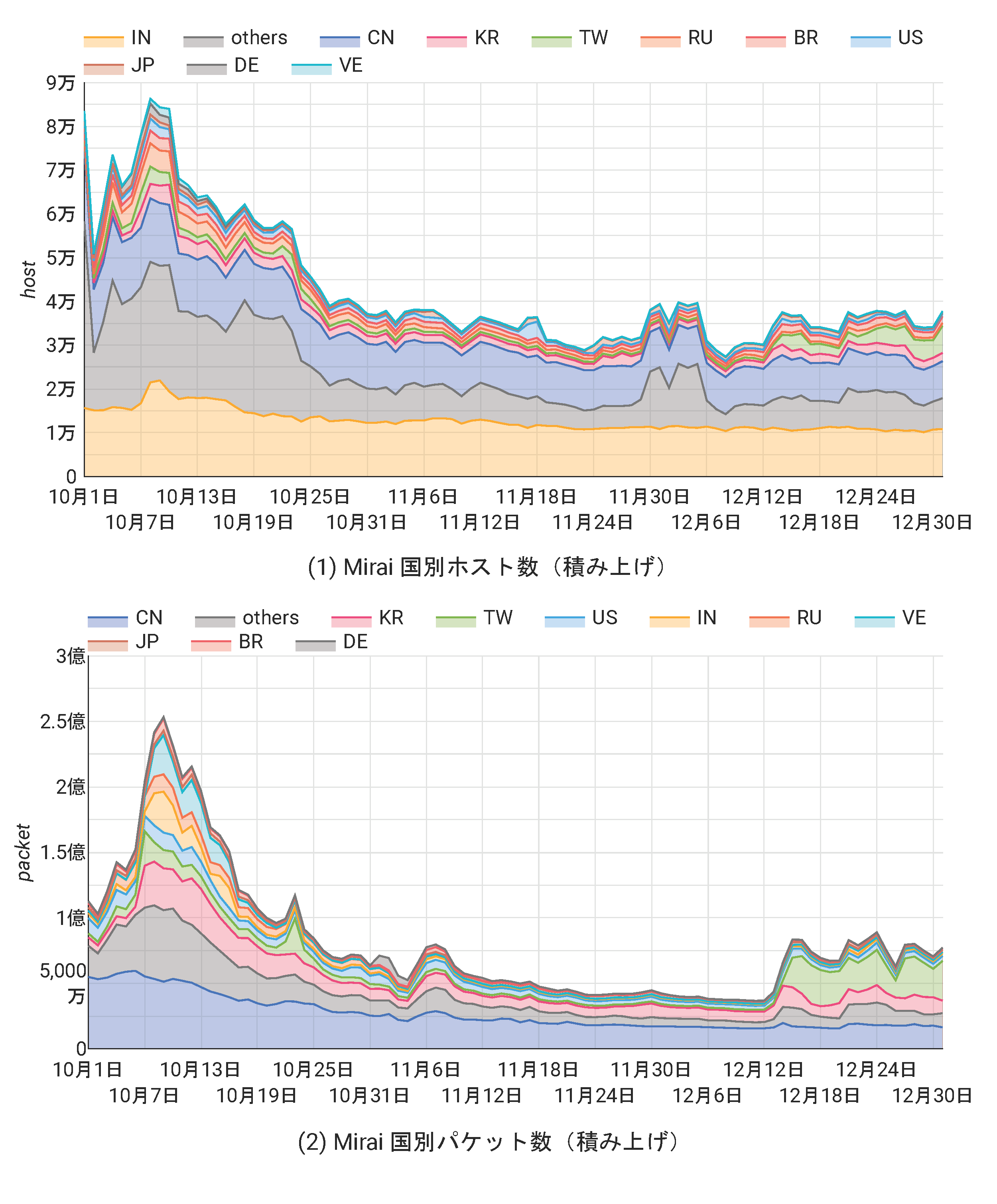

Mirai(亜種によるものを含む)に関連する観測パケット数が多かった上位 10 位とその他の国について,攻撃ホスト数と Mirai の観測パケット数の日ごとの推移を図 2 に示します.

Mirai に関連する攻撃ホスト数は 1 日あたり約 2 万 7 千ホストから 8 万 6 千ホスト程度で推移し,前四半期から減少しました.ホスト数が最も多く観測されたのは,インド,および,中国でした.12 月 13 日頃からは台湾のホスト数の増加が観測され,最大で 1 日に約 6,000 ホスト(2,300 ホスト/時)以上確認されました(IP アドレス変動による見かけ上の増加を含む).送信元では DEEPLET 社製の DVR/NVR 機器が多数確認され,スキャンポートセットの特徴から,前述の RapperBot に感染していたと考えられます.

前四半期までと同様に,IP アドレス変動の影響と思われるエジプト(図 2 では others に含まれる)のホスト数急増も観測されました(10 月初旬,中旬,および,12 月初旬).11 月初旬頃からはパキスタン(図 2 では others に含まれる)のホストの Mirai 感染の増加が観測され,最も多かった 11 月 12 日には約 3,600 ホスト/日(1,700 ホスト/時)観測されましたが,こちらも IP アドレス変動の影響で見かけ上多く観測されていたと推測されます.パキスタンの送信元の多くで PTCL 社のロゴの入ったホームゲートウェイ製品のログイン画面が確認されました.

Mirai に関連するパケット数は 1 日あたり 3,700 万から 2 億 5,000 万パケット程度で推移しました.期間中,中国からのパケットを最も多く観測し,12 月中旬頃からは台湾からのパケット数の大きな増加が観測されました.

Telnet サービスを狙った攻撃ホスト数の推移(世界)

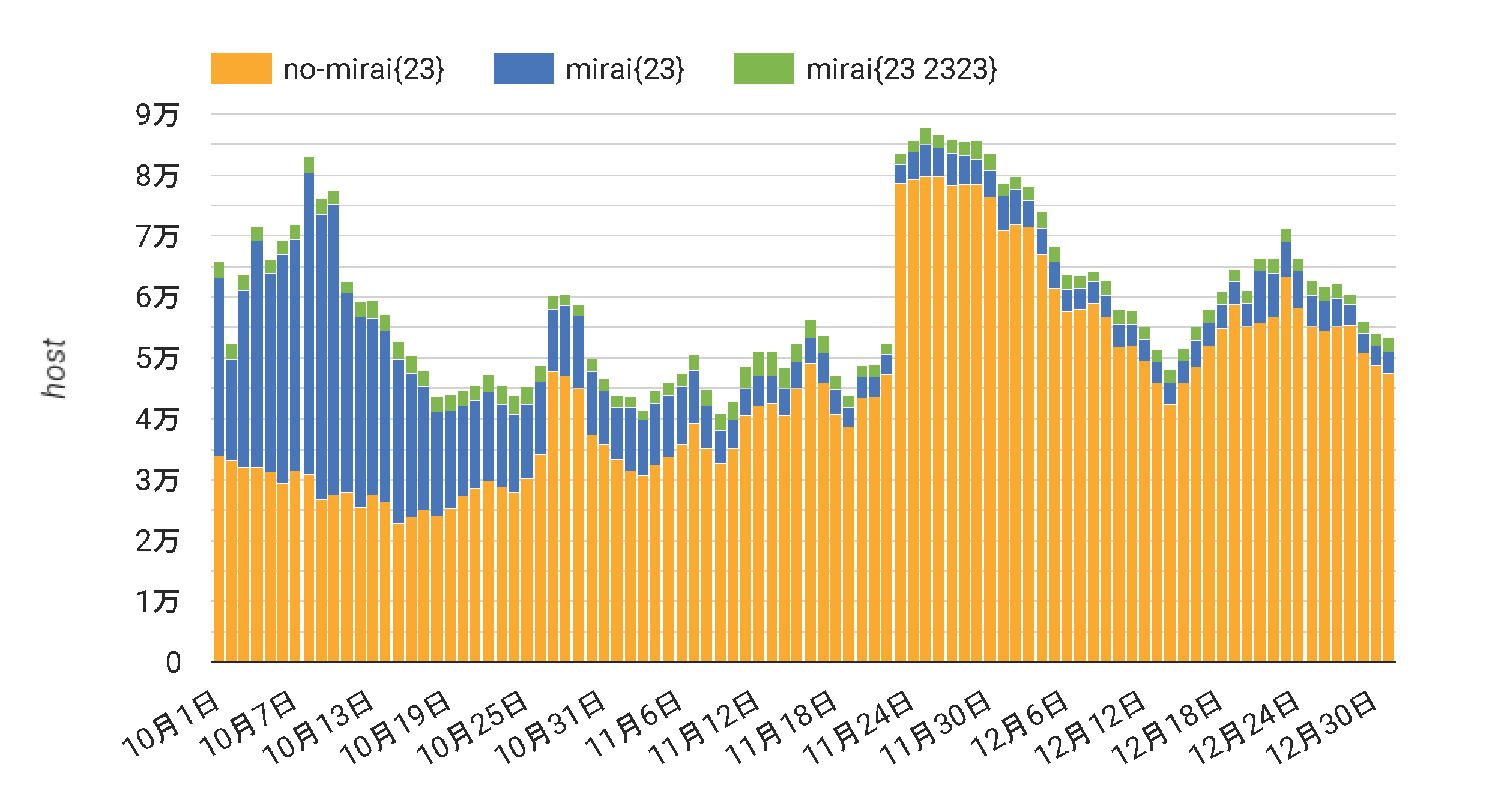

図 3 には telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うホストについて,スキャンの宛て先ポート番号の組み合わせ(ポートセット),および,スキャンパケットに Mirai の特徴があるか否かによって分類し,日毎のホスト数の推移を示します.

no-mirai {23} は前四半期まで減少傾向にありましたが,今四半期は 1 日あたり 2 万 3 千~ 8 万ホスト程度観測され,増加に転じました.no-mirai {23} が増加するにつれて,mirai {23} のホスト数は約 5 万ホストから 3,000 ホストまで減少しました.

Mirai の攻撃ホスト数の推移(日本)

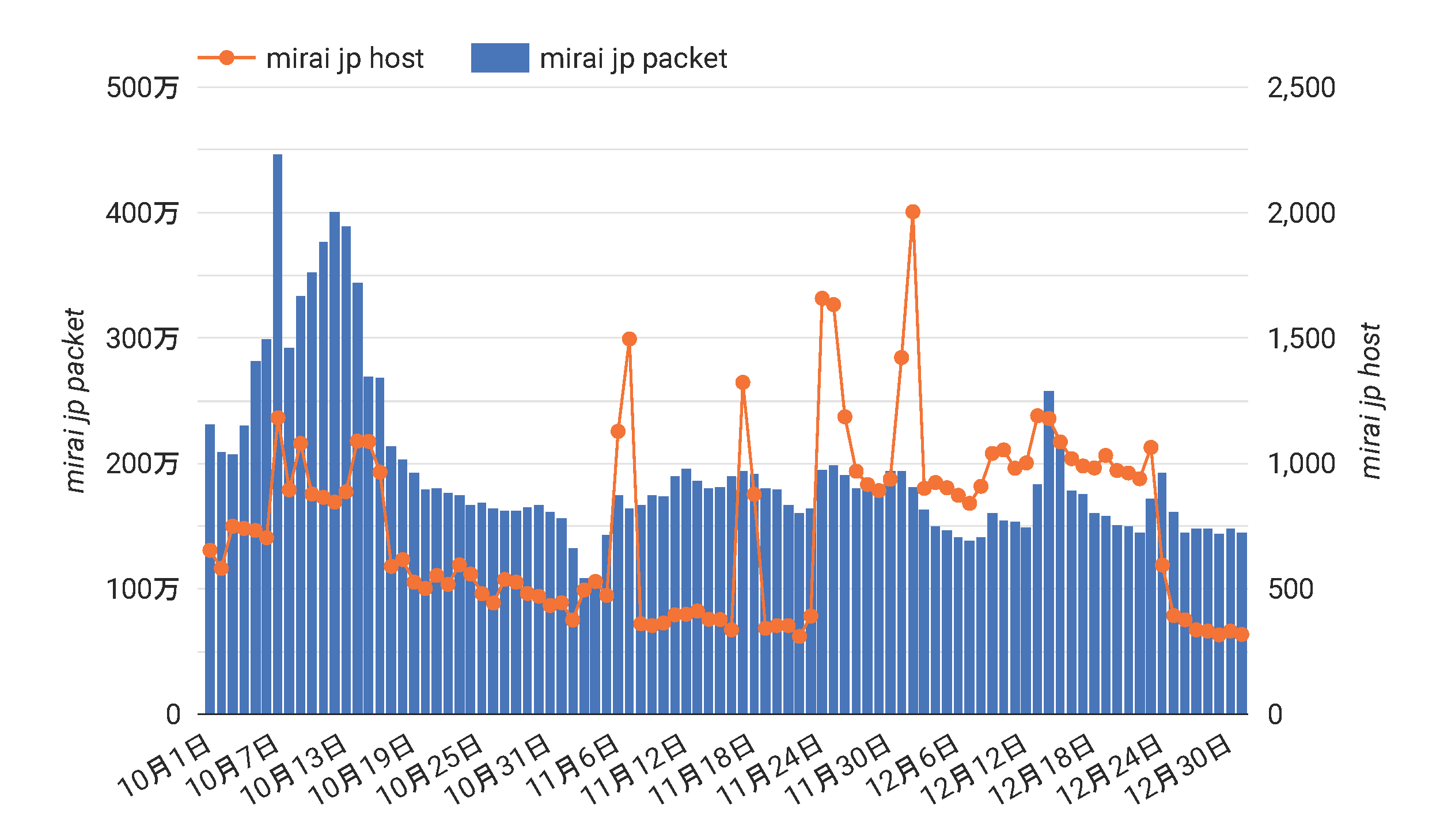

図 4 に,日本の Mirai に関連する送信元ホスト数と観測パケット数のグラフを示します.

国内のMirai に関連する攻撃ホスト数は,1 日あたり約 300 ホストから 2,000 ホスト程度で推移しました.10月上旬,11月初旬/中旬/下旬,および, 12 月上旬のホスト数の急増のピークは IP アドレス変動によるもので,いくつかのインターネットサービスプロバイダ(ISP)で 見かけ上のホスト数の増加が観測されました.

Telnet サービスを狙った攻撃ホスト数の推移(日本)

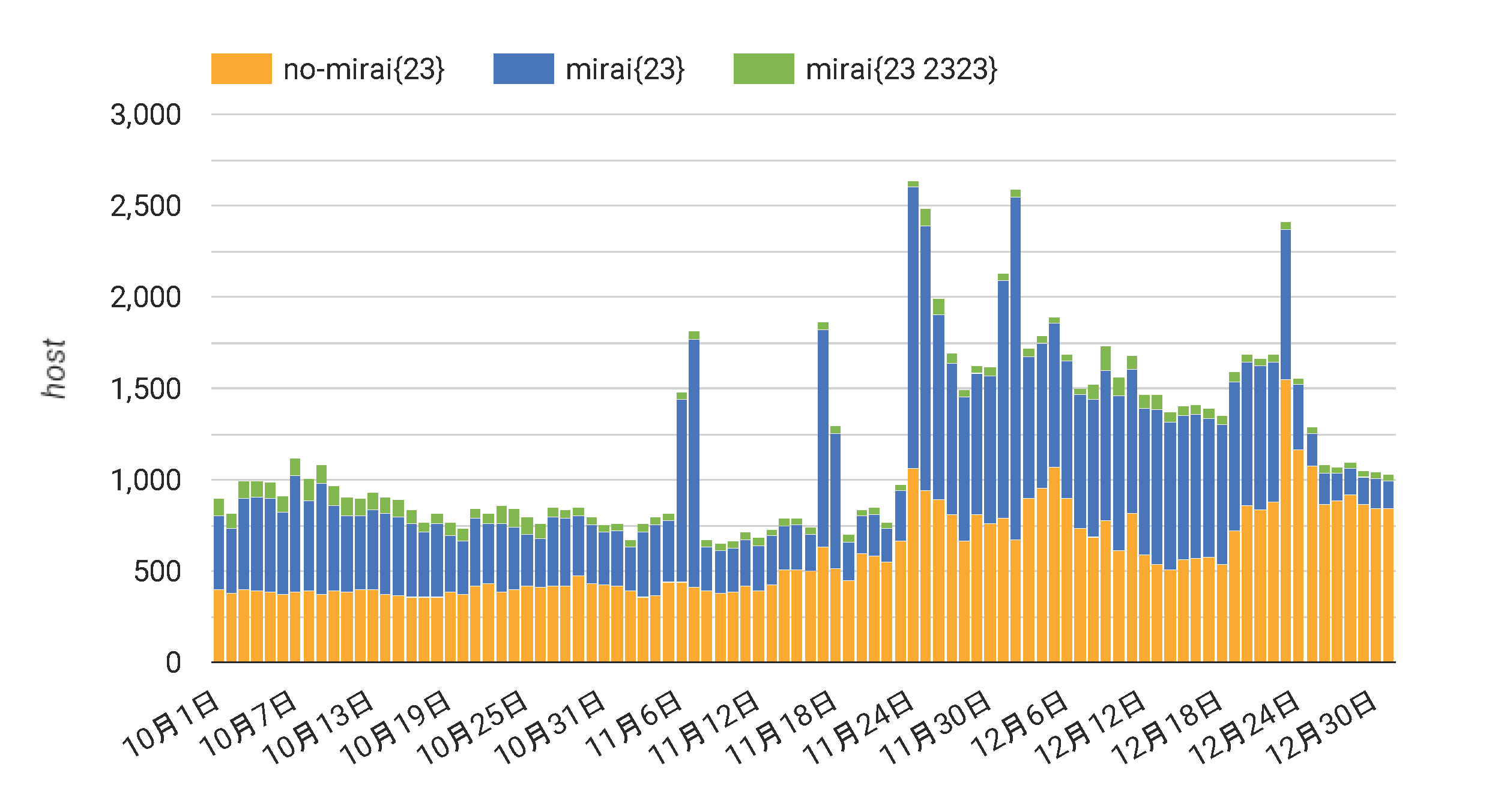

図 5 には日本の telnet サービス(23/TCP,2323/TCP)を狙ったスキャンを行うホストについて,日毎のホスト数の推移を示します.

国内の no-mirai {23} 攻撃ホスト数は約 400ホスト程度で推移していましたが,11 月中旬頃から増加し,最大で 1,550 ホスト/日観測されました.mirai {23} のホスト数は約 200 ホストから 1,900 ホスト程度で推移し,図 3 に示した世界の傾向とは異なり,no-mirai {23} ホストの増加と共に mirai {23} のホスト数も増加しました.

調査スキャナについて

表 2 に調査スキャナ11についての統計値を示します.

今四半期,表 2 の a に示した 帰属が明らかなスキャン組織は 59 確認され,それらの組織に属する IP アドレスは 9,004 確認されました12.今四半期に新たに確認されたスキャン組織は以下の 3 組織です.

・Common Crawl13(Webクロールデータの公開)

・Politecnico di Milano14(ミラノ工科大学の暗号研究者によるX.509証明書に関する調査)

・NOKIA(Deepfield)15(DDoS 検知サービス)

調査スキャナによる総スキャンパケット数は約 913 億で,総観測パケット数の約 53.5 % を占めました.前四半期の 52.6 % からやや増加し,全観測パケット数の半分以上を調査スキャナのスキャンパケットが占めている状況が続いています.表 2 の b に示した組織が判明していない IP アドレス数は減少傾向にあります.

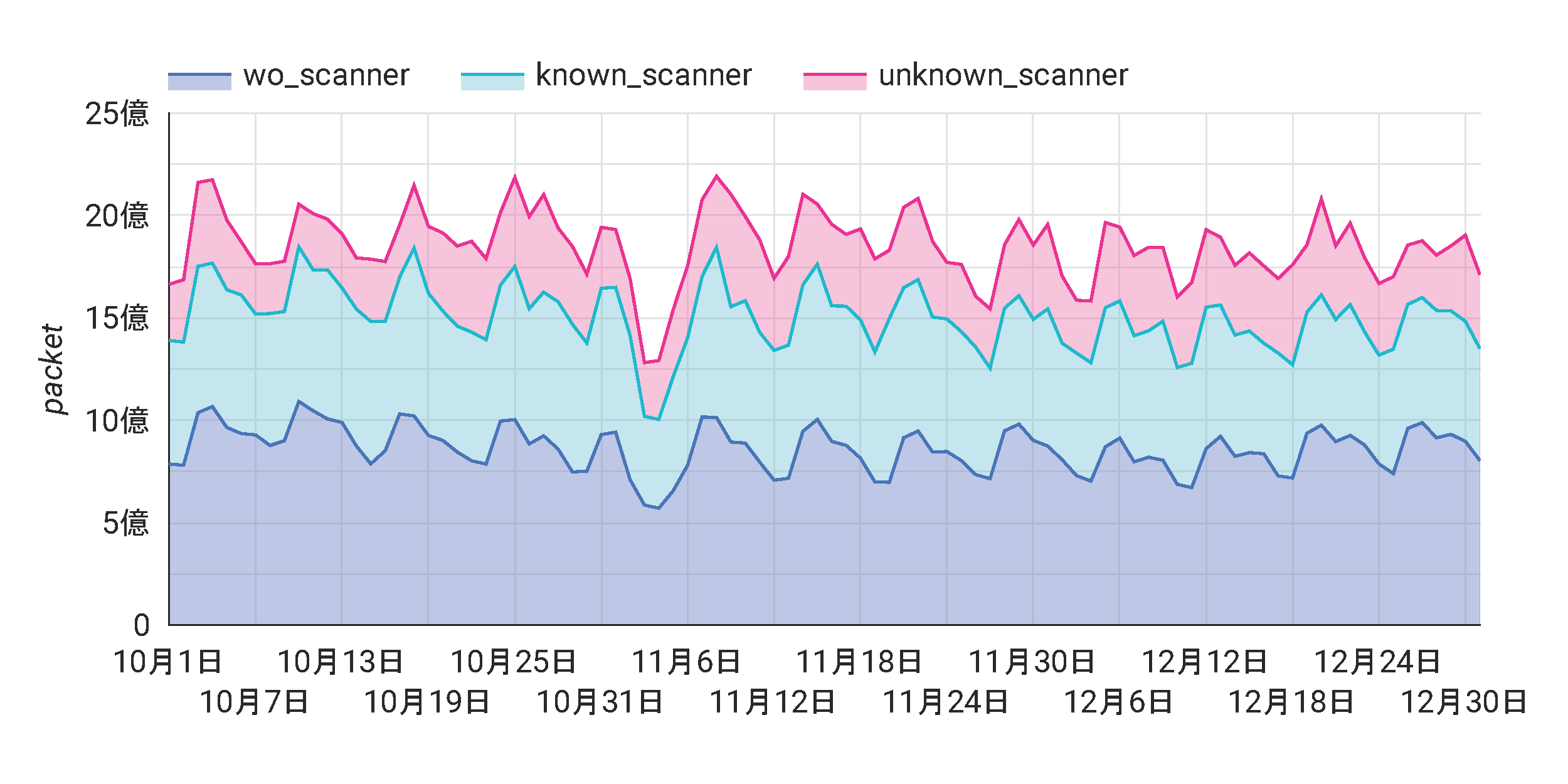

図 6 に総観測パケットから調査目的のパケットを除いたパケット(wo_scanner),組織が判明した調査スキャナによる調査目的のスキャンパケット(known_scanner),組織が判明していない調査目的のスキャンパケット(unknown_scanner)について,日毎のパケット数の推移を示した積み上げグラフを示します.総観測パケットから調査目的のスキャンパケットを除いたパケット数(図 6 に青色で示した面,wo_scanner)がマルウェアや DDoS 攻撃の跳ね返り等によって送られたパケット数の実態値で,概ね 1 日 6.7 億から 10.9 億パケット程度で推移しました(11月初旬の観測システムの一部センサのメンテナンスによるTCP/UDP パケット数の減少を除く).

パケット数が 1 週間の周期で増減しているのは,アメリカの IP アドレスからの周期的なパケット数の増減によるものでした.

known_scanner で最も多くのパケットを送信していた組織は,Palo Alto Networks (Cortex-Xpanse)16で,977 の IP アドレスから,約 129 億パケット観測しました.続いて,前四半期まで 1 位だった Censys17(673 IP アドレス,約 127 億パケット),Stretchoid18 (1,130 IP アドレス,約 50 億パケット)の順に多く観測しました.known_scanner のリストは github19 で公開していますので,詳しくはそちらをご参照ください.

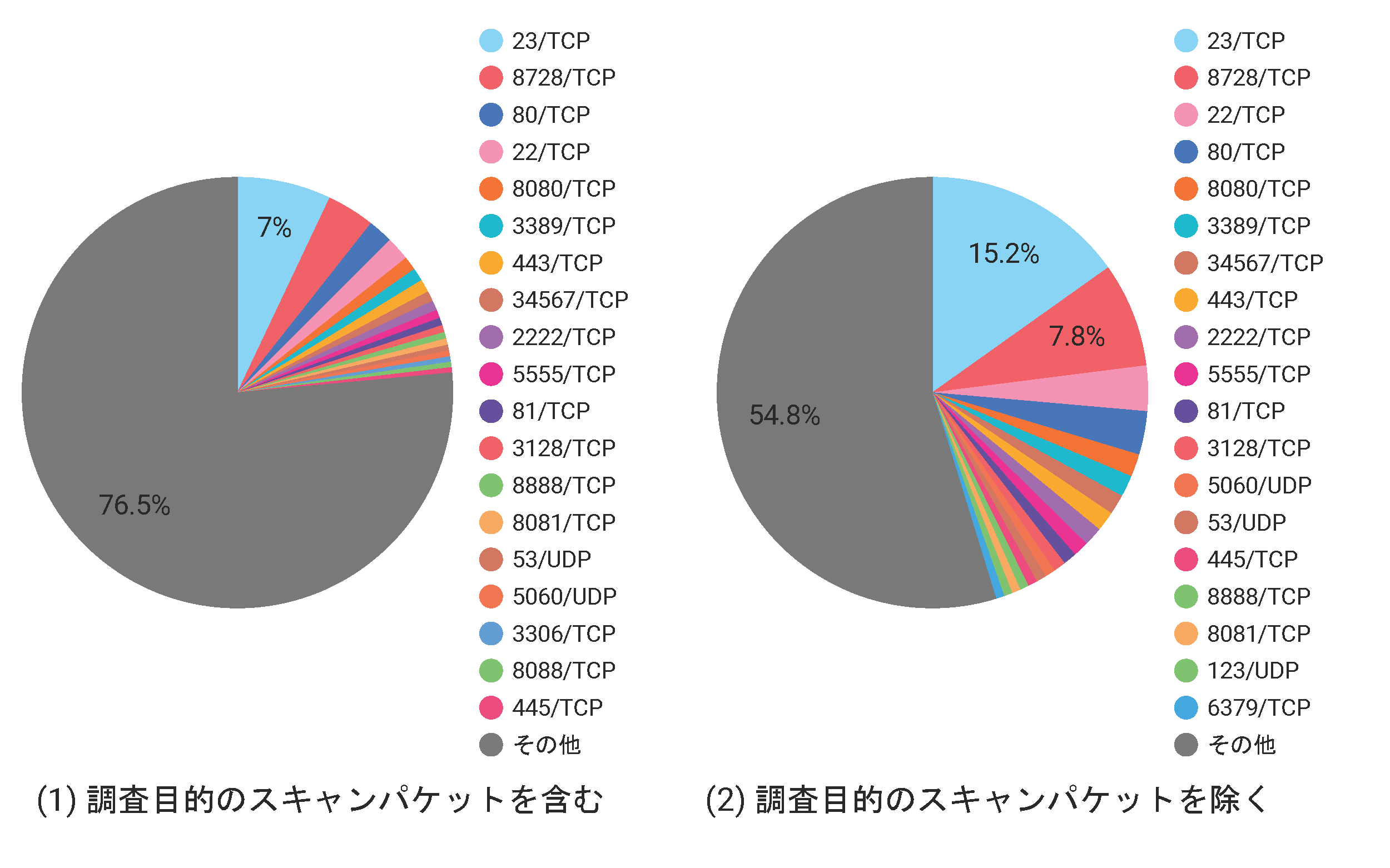

宛先ポート別パケット数

図 7 に 3 ヶ月間で観測されたすべてのパケット(TCP,および,UDP)を宛先ポート番号別に集計して,観測パケット数が多かった上位 19 位とその他の割合を示します.

以下,調査目的のスキャンパケットを除いたグラフ(2)について説明します.

調査目的のスキャンパケットを除くと,23/TCP(telnet)宛てのパケットが昨年から継続して最も多く観測され,調査目的のスキャンパケットを除いた総観測パケット数の約 15.2% を占めましたが,年間の推移で見ると減少傾向にあります(2024年第 1 四半期 19.8%,第 2 四半期 20.3%,第 3 四半期 17.7%).しかしながら,IoT マルウェアの攻撃ホスト数の推移で説明した通り,23/TCP 宛てにスキャンをする IoT ボットの活動は依然として活発でした.

8728/TCP(MikroTik RouterOS WinBox API)は複数のクラウドホスティングサーバの IP アドレス群からの集中的なスキャンを観測し,前四半期と同じく 2 番目に多く観測されました.

7 番目に多く観測されたのは 34567/TCP (Xiongmai DVR API)で,10 月初旬以降,複数の海外の IP アドレスからの大規模なスキャンを観測しました.また,ハニーポットでは,それらの IP アドレスから Xiongmai 製 DVR の脆弱性 (CVE-2024-376520) を悪用した攻撃が観測されました.

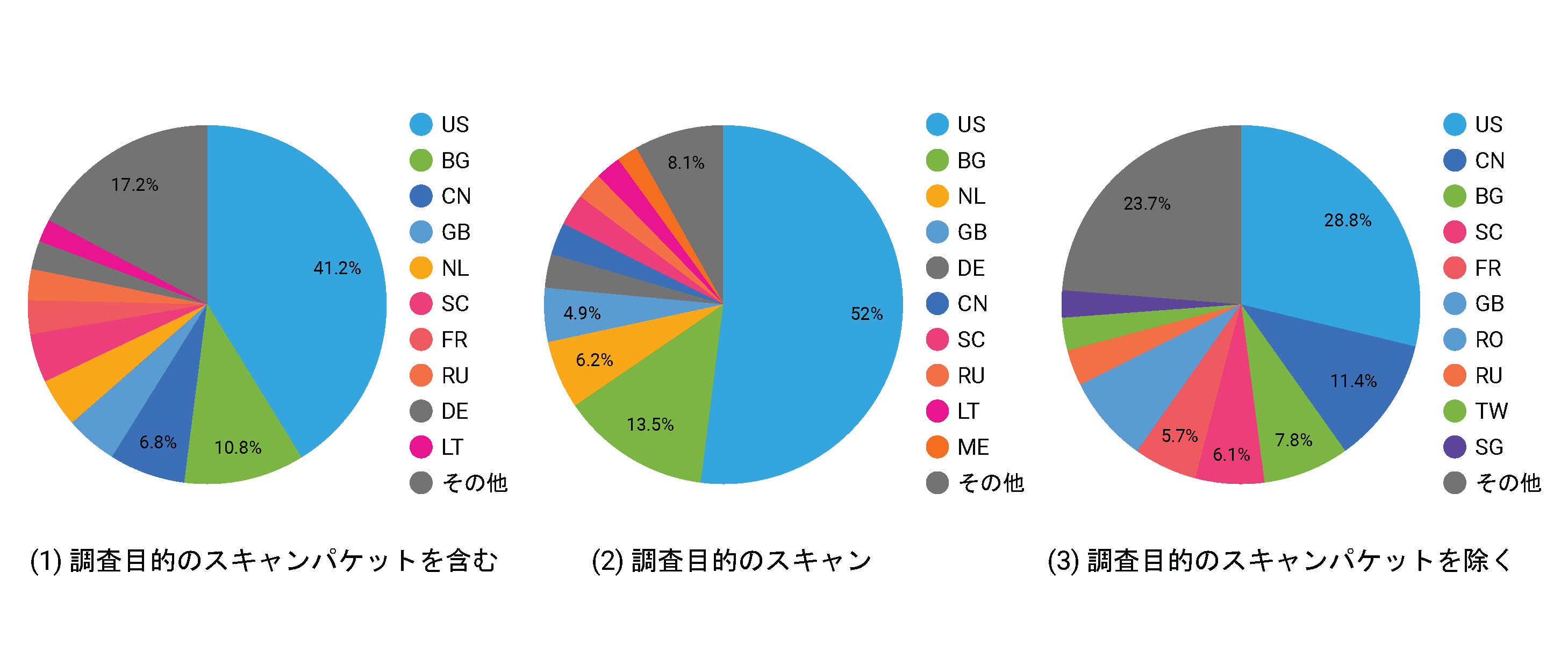

国別パケット数

図 8 に 3 ヶ月間で観測されたすべてのパケットを送信元の国別に集計して,観測パケット数が多かった上位 10 位とその割合を示します.IoT マルウェアの攻撃ホスト数の推移で説明したように台湾からの Mirai に関連するパケット数の増加により,(3)調査目的のスキャンパケットを除くグラフで台湾からのパケットが 9 番目に多く観測されました.その他は前四半期と比較して大きな変化は見られませんでした.調査目的のスキャンでは引き続きアメリカからのパケットが 50% 以上を占めました.

おわりに

本四半期も様々な IoT マルウェアに感染した IoT ボットの活動が観測されました.Mirai に関連する攻撃ホスト数は引き続き減少傾向にあります.

宛て先ポート別パケット数では Xiongmai 製 DVR を狙った 34567/TCP (Xiongmai DVR API)宛てのスキャン活動が急増し,全体で 7 番目に多く観測されました.

調査目的のスキャンパケットは総観測パケットの約 53.5 % 観測され,年間を通して調査目的のスキャンパケットが全体の半分以上を占める状況が観測されました.

-

総観測パケット数は NICTER で観測しているダークネットの範囲に届いたパケットの個数を示すものであり,日本全体や政府機関に対する攻撃件数ではない.なお数値はブログ作成時点のデータベースの値に基づくが,集計後にデータベースの再構築等が行われ数値が増減することがある ↩︎

-

目的が明らかなスキャン組織の判定基準:ある調査機関・大学・組織で調査や研究を目的としたスキャンを行っていることが Web サイトなどから明らかで,スキャン元の IP アドレスが公開されているか,PTR レコードなどで帰属が確認できた場合に,この IP アドレスを調査スキャナと判定する ↩︎ ↩︎

-

NICTER の大規模スキャナの判定基準:ある1日における1つの IP アドレスからのパケット(TCP SYN と UDP のみ)について,宛先ポート番号のユニーク数が 30 以上,総パケット数が 30 万パケット以上の場合に,この IP アドレスを大規模スキャナと判定する ↩︎ ↩︎

-

SANS Internet Storm Center, DShield API:/api/threatcategory/research ↩︎

-

GreyNoise, 2022-05-10, A week in the life of a GreyNoise Sensor: The benign view ↩︎

-

NETSCOUT, 2024-10-17, DDoS Attacks Against Japan ↩︎

-

FortiGuard Labs Threat Research, 2022-08-03, So RapperBot, What Ya Bruting For? ↩︎

-

TCP ヘッダのシーケンス番号と宛先 IP アドレスが同じで,送信元ポート番号が 1024 よりも大きいという特徴を持った TCP SYN パケットを送信しているホストの数.ただし,この特徴を持たない TCP SYN パケットを送信する Mirai 亜種も観測されている ↩︎

-

NICTER解析チーム, 2024-11-13 , I-O DATA製LTEルータ「UD-LT1」を狙う攻撃についての注意喚起 ↩︎

-

Japan Vulnerability Notes, 2024-12-18, JVN#46615026 アイ・オー・データ製ルーターUD‑LT1 お よびUD‑LT1/EX における複数の脆弱性 ↩︎

-

帰属や目的が明らかなスキャン組織2の IP アドレス,および,NICTER の大規模スキャナの判定基準3を満たした IP アドレスを調査スキャナと判定する.帰属や目的が明らかなスキャン組織と,調査を行っていることは明らかである一方で帰属は分からないグレーな調査スキャン組織を分けて分析していくために,2023 年からは,帰属や目的が明らかなスキャン組織2を判定した後に,NICTER 大規模調査スキャナの判定3を行っている ↩︎

-

これらの IP アドレスは SANS Internet Storm Center4 や GreyNoise5 で調査スキャナと判定されている IP アドレスを参考に,我々の調査によって組織への帰属が確認できた IP アドレス, NICTER 観測データの調査・分析の過程で判明した調査組織の IP アドレスから構成されている.SANS Internet Storm Center や GreyNoise で調査スキャナと判定されている IP アドレスは必ずしも最新の情報とは限らず,既に IP アドレスが変わっているものや,判定の理由が明らかではないものが相当数含まれていることに注意が必要である ↩︎

-

Cybersecurity Laboratory of NICT, 2025-02-13, Survey Scanner List ↩︎

-

NIST: NATIONAL VULNERABILITY DATABASE, 2024-11-21, CVE-2024-3765 ↩︎ ↩︎